Giáo trình Quản trị mạng 2 - Chuyên ngành: Kỹ thuật lắp ráp, sửa chữa máy tính

1. Giới thiệu Windows Server 2012

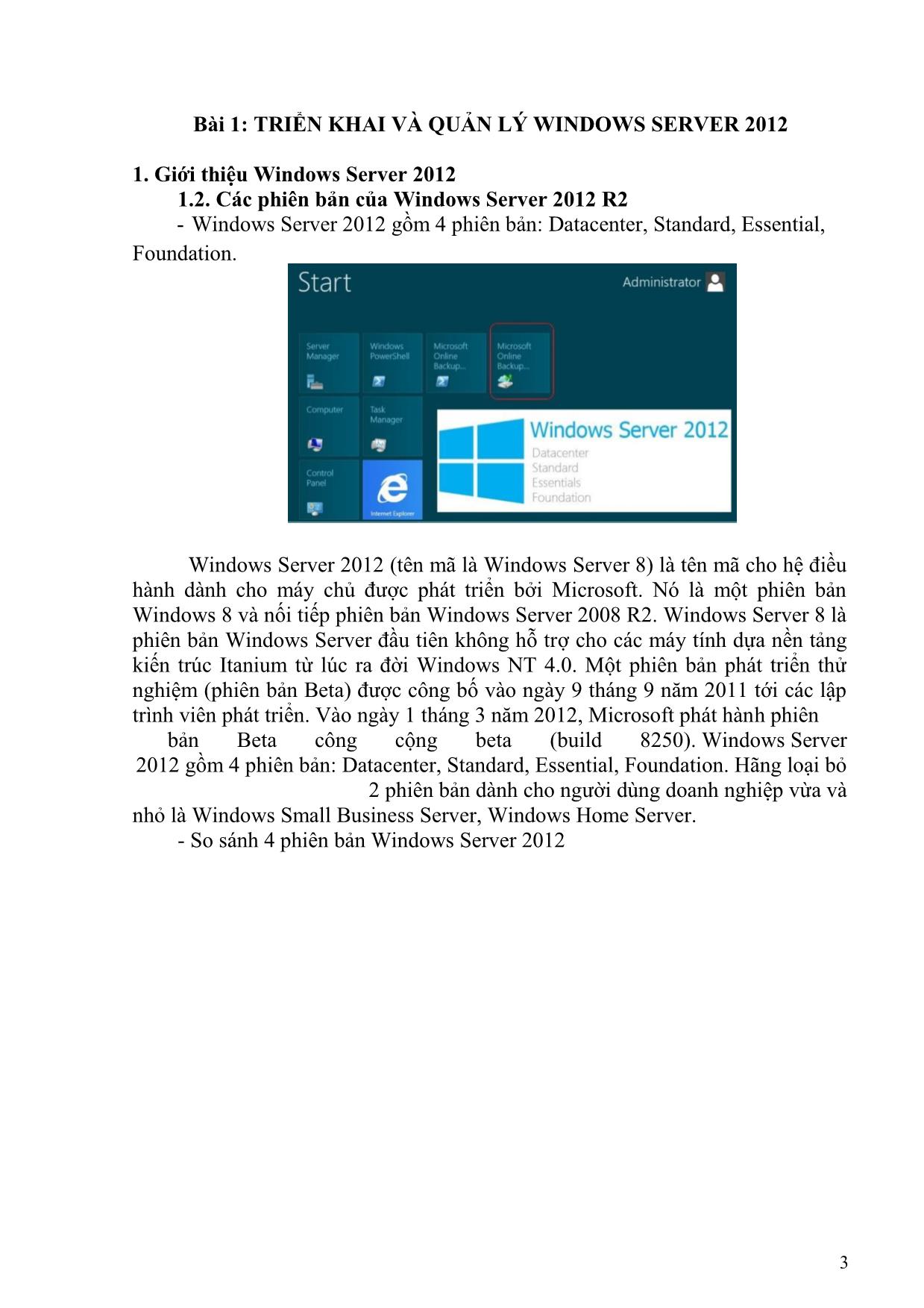

1.2. Các phiên bản của Windows Server 2012 R2

- Windows Server 2012 gồm 4 phiên bản: Datacenter, Standard, Essential,

Foundation.

Windows Server 2012 (tên mã là Windows Server 8) là tên mã cho hệ điều

hành dành cho máy chủ được phát triển bởi Microsoft. Nó là một phiên bản

Windows 8 và nối tiếp phiên bản Windows Server 2008 R2. Windows Server 8 là

phiên bản Windows Server đầu tiên không hỗ trợ cho các máy tính dựa nền tảng

kiến trúc Itanium từ lúc ra đời Windows NT 4.0. Một phiên bản phát triển thử

nghiệm (phiên bản Beta) được công bố vào ngày 9 tháng 9 năm 2011 tới các lập

trình viên phát triển. Vào ngày 1 tháng 3 năm 2012, Microsoft phát hành phiên

bản Beta công cộng beta (build 8250). Windows Server

2012 gồm 4 phiên bản: Datacenter, Standard, Essential, Foundation. Hãng loại bỏ

2 phiên bản dành cho người dùng doanh nghiệp vừa và

nhỏ là Windows Small Business Server, Windows Home Server.

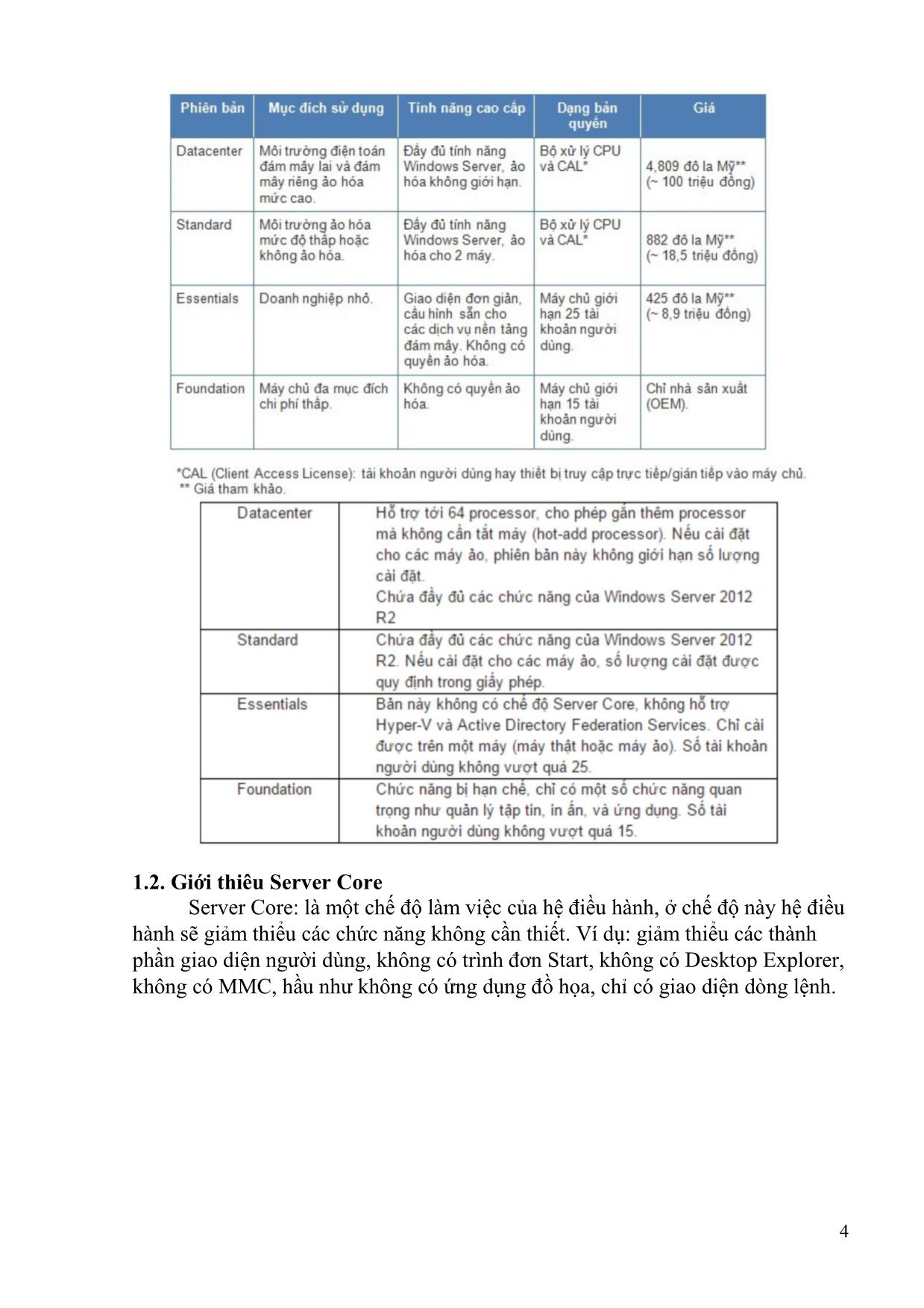

- So sánh 4 phiên bản Windows Server 2012

31.2. Giới thiêu Server Core

Server Core: là một chế độ làm việc của hệ điều hành, ở chế độ này hệ điều

hành sẽ giảm thiểu các chức năng không cần thiết. Ví dụ: giảm thiểu các thành

phần giao diện người dùng, không có trình đơn Start, không có Desktop Explorer,

không có MMC, hầu như không có ứng dụng đồ họa, chỉ có giao diện dòng lệnh.

4* Ưu điểm khi chạy ở chế độ Server Core:

– Tiết kiệm tài nguyên phần cứng: vì đã loại bỏ các thành phần cần dùng

nhiều RAM và processor.

– Tiết kiệm không gian đĩa cứng: vì đã giảm được một phần không gian để

lưu các thành phần của hệ điều hành, không gian cho quá trình chuyển đổi vùng

nhớ (swap) cũng không cần nhiều.

– Giảm thiểu việc nâng cấp liên quan đến các thành phần giao diện đồ họa,

do vậy hạn chế việc phải khởi động lại máy tính, hệ thống ít có thời gian chết

hơn.

– Giảm các tấn công từ bên ngoài

Windows Server 2012 R2 cho phép chuyển đổi qua lại giữa chế độ Server

Core và GUI mà không phải cài đặt lại hệ điều hành, sử dụng Windows

PowerShell (Windows Server 2008 và 2008 R2 không cho làm điều này). Như

vậy chúng ta có thể cài đặt Server ở chế độ GUI, thực hiện các cấu hình cần thiết

ở chế độ đồ họa, sau đó chuyển nó sang dạng Server Core.

* Chế độ Minimal Server Interface

Là chế độ giao diện người dùng đã được lược bớt một số thành phần. Ví dụ

các thành phần đã bị gỡ bỏ: Internet Explorer, Desktop, File Explorer, các ứng

dụng Desktop của Windows 8, một số thành phần trong Control Panel (Programs

and Features, Networking and Sharing Center, Devices and Printers Center,

Display, Firewall, Windows Update, Fonts, Storage Spaces).

Minimal Server Interface có các thành phần sau: Server Manager, MMC,

Device Manager, Windows PowerShell.

1.3. Các role trong Windows Server 2012

* Server role là gì?

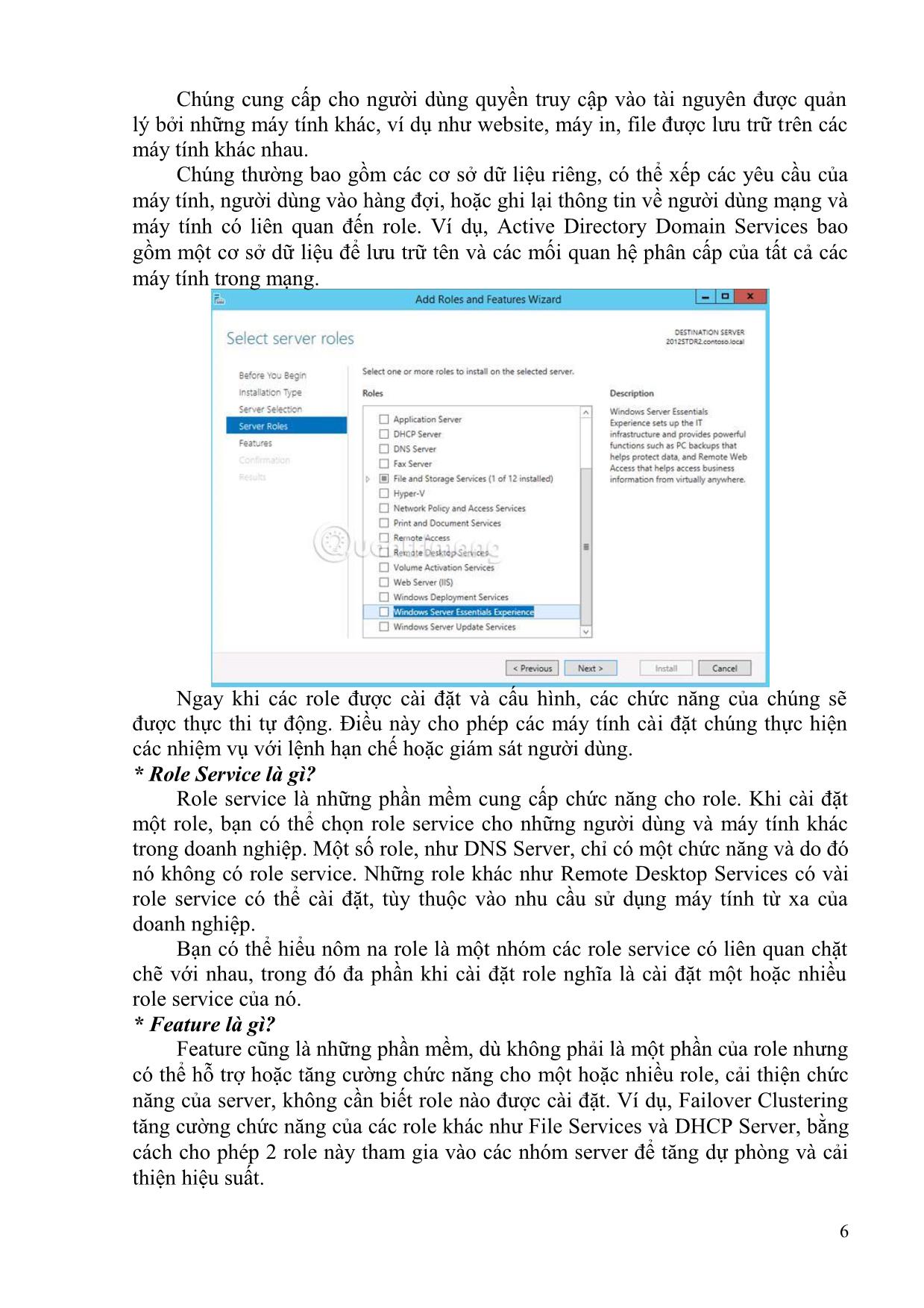

Server role là một tập hợp các phần mềm, khi chúng được cài đặt và cấu

hình đúng sẽ cho phép máy tính thực thi những chức năng cụ thể đối với nhiều

người dùng hoặc những máy tính khác trong mạng. Nói chung, role thường có

những đặc điểm sau:

Chúng mô tả chức năng chính, mục đích hoặc sử dụng máy tính. Một máy

tính cụ thể có thể được dành riêng để thực hiện một role được sử dụng nhiều

trong doanh nghiệp hoặc thực hiện nhiều role nếu các role đó ít được sử dụng.

5Chúng cung cấp cho người dùng quyền truy cập vào tài nguyên được quản

lý bởi những máy tính khác, ví dụ như website, máy in, file được lưu trữ trên các

máy tính khác nhau.

Chúng thường bao gồm các cơ sở dữ liệu riêng, có thể xếp các yêu cầu của

máy tính, người dùng vào hàng đợi, hoặc ghi lại thông tin về người dùng mạng và

máy tính có liên quan đến role. Ví dụ, Active Directory Domain Services bao

gồm một cơ sở dữ liệu để lưu trữ tên và các mối quan hệ phân cấp của tất cả các

máy tính trong mạng.

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Trang 8

Trang 9

Trang 10

Tải về để xem bản đầy đủ

Tóm tắt nội dung tài liệu: Giáo trình Quản trị mạng 2 - Chuyên ngành: Kỹ thuật lắp ráp, sửa chữa máy tính

u trữ Windows Server 2012 và Windows Server 2012 R2 Windows Server 2012 and Windows Server 2012 R2 provide several file and storage services enhancements including: • Storage Spaces • Data deduplication • iSCSI Target Server • Management enhancements • Work Folders • DFS enhancements 2. QUẢN LÝ ĐĨA PHÂN VÙNG 2.1. Chọn loại định dạng 2.2. Chọn loại ổ đĩa 32 2.3. Chọn hệ thống File 2.4. ReFS là gì ReFS là một hệ thống tệp mới được tích hợp trong Windows Server 2012. Ưu điểm bao gồm: • Toàn vẹn siêu dữ liệu với tổng kiểm tra • Luồng toàn vẹn với toàn vẹn dữ liệu người dùng • Phân bổ trên mô hình giao dịch ghi • Kích thước khối lượng lớn, tệp và thư mục (2 ^ 78 byte với kích thước cụm 16 KB) • Lưu trữ và ảo hóa • Phân loại dữ liệu cho hiệu suất và dự phòng • Chà đĩa để bảo vệ chống lại lỗi đĩa tiềm ẩn • Khả năng phục hồi tham nhũng với sự phục hồi • Kho lưu trữ dùng chung trên các máy 2.5. Mount Points và Links là gì 2.6. Mở rộng và co lại phân vùng 33 2.7. Quản lý ổ đĩa ảo THỰC HÀNH Bài tập 1: Cài đặt và cấu hình ổ đĩa mới Bài tập 2: Thay đổi kích thước phân vùng BÀI 08: CẤU HÌNH VÀ QUẢN LÝ VIỆC CHIA SẺ TÀI NGUYÊN VÀ MÁY IN 1. Bảo vệ tập tin và thư mục 1.1. File Permission Quyền truy cập tệp tin kiểm soát sự truy cập các file và thư mục trên các định dạng NTFS. - Quyền tệp tin + Cấu hình cho các tệp tin hoặc thư mục + Có thể được cho phép hoặc từ chối + Quyền thừa kế từ thư mục cha - Quyền ưu tiên xung đột + Được từ chối + Được chỉ định cho phép + Được từ chối kế thừa + Chấp nhận kế thừa 1.2. Shared Folder Thư mục chia sẻ sẽ cho phép các máy trong mạng có thể truy cập được nội dung trong thư mục đó. Các thư mục có thể được chia sẻ, nhưng các tệp riêng lẻ không thể Thư mục dùng chung có thể được ẩn bằng cách tạo chia sẻ với $ ở cuối tên chia sẻ Truy cập thư mục dùng chung bằng đường dẫn UNC: \\SERVER\Data(chia sẻ tiêu chuẩn) \\SERVER\Data$ (chia sẻ ẩn) 1.3. Kế thừa quyền Kế thừa được sử dụng để quản lý quyền truy cập vào tài nguyên mà không gán quyền rõ ràng đến từng đối tượng. 34 Theo mặc định, quyền được kế thừa trong một mối quan hệ parent/child Chặn kế thừa: + Bạn có thể chặn quyền thừa kế + Bạn có thể áp dụng chặn tại tệp hoặc thư mục cấp độ + Bạn có thể đặt chặn trên thư mục để truyền bá các quyền mới cho các đối tượng con 1.4. Hiệu lực của quyền Khi kết hợp hệ thống file và thư mục chia sẻ quyền thì quyền hạn chế nhất sẽ được áp dụng Ví dụ: Nếu người dùng hoặc nhóm có thư mục dùng chung có quyền Read và quyền tệp tin là Write thì người dùng hoặc nhóm chỉ có quyền Read nội dung của thư mục và tệp tin vì nó hạn chế hơn Người dùng phải có cả quyền hệ thống tệp tin và chia sẻ quyền thư mục nếu không người dùng sẽ bị từ chối truy cập vào tài nguyên. 1.5. Access-Based Enumeration Truy cập cơ sở liệt kê cho phép một quản trị viên để kiểm soát khả năng hiển thị của thư mục chia sẻ theo các quyền được thiết lập trên thư mục chia sẻ Truy cập cơ sở liệt kê: + Được tích hợp vào Windows Server 2012 + Có sẵn cho các thư mục được chia sẻ + Cấu hình trên cơ sở thư mục chia sẻ 1.6. Offline File Offline File cho phép máy tính khách truy cập vào bộ nhớ cache của mạng nội bộ các tệp cục bộ để sử dụng ngoại tuyến khi chúng bị ngắt kết nối từ mạng. 2. Bảo vệ tệp tin và thư mục chia sẻ sử dụng Shadow Copies 2.1. Shadow Copies Tài liệu trên máy tính chứa đựng những dữ liệu quan trọng, nhưng những file rất dễ bị lỗi do nhiều nguyên nhân khác nhau. Có rất nhiều công cụ để khôi 35 phục dữ liệu khắc phục vấn đề này. Ta có thể sử dụng Shadow Copies và Windows Server Backup để hỗ trợ việc này. Shadow Copy chỉ có thể tạo trên các volume NTFS để tự động tạo các backup các file hay dữ liệu trên mỗi volume. Khi được kích hoạt, chức năng Shadow Copy bảo vệ bạn không vô tình mất các file quan trọng trong mạng chia sẻ. Hãy nhớ rằng khi người dùng xoá các file từ network, những file này sẽ mấy vĩnh viễn. Vì Shadow Copy cho phép người dùng xem những phiên bản trước đó của các file, chức năng cho phép họ khôi phục lại một bản sao lưu của các file đã xoá. Shadow Copies có những đặc điểm sau: + Cho phép truy cập vào các phiên bản trước của tệp + Dựa trên theo dõi sự thay đổi của đĩa + Dung lượng đĩa được phân bổ trên cùng một ổ đĩa + Khi không gian đầy, các bản sao cũ hơn sẽ bị xóa + Không phải là sự thay thế cho các bản sao lưu + Không phù hợp để khôi phục cơ sở dữ liệu Mặc dù các bản backup thực sự có hiệu quả, nhưng không gian ổ đĩa cứng chỉ có hạn. Nếu hệ thống của bạn luôn hoạt động ổn định nhưng lại dần thiếu thốn dung lượng trống để lưu trữ những tài liệu khác, bạn có thể cần nghĩ đến việc xóa bớt hoặc làm sạch các bản sao lưu từ thiết lập này. Xóa bỏ toàn bộ các bản Shadow Copies Xóa bỏ các Shadow Copies cũ 36 Giảm lượng không gian lưu trữ có sẵn cho Shadow copies Tạo điểm phục hồi trên Windows 7 Tại cửa sổ System Protection ta chọn Create để tạo điểm phục hồi Khôi phục dữ liệu từ điểm phục hồi trên Windows 7 Từ cửa sổ System Protection ta chọn System Restore 2.2. Cân nhắc khi sử dụng Shadow Copies 37 Tạo một lịch Shadow Copies dựa trên: + Dung lượng máy chủ + Tần suất thay đổi + Tầm quan trọng của những thay đổi Ta có thể chọn nút Settings và chọn Schedule để lập lịch cho Shadow Copies 2.3. Sử dụng Shadow Copies 2.3.1. Cấu hình Shadow Copies trên Windows Serverr 2012 Nháy phải vào ổ đĩa cần tạo Shadow Copies chọn Propeties chuyển sang tab Shadow Copies Chọn ổ đĩa cần tạo Shadow Copies chọn Enable để kích hoạt chọn Yes Tại Shadow copies of selected volume chọn mốc thời gian chọn nút Create Now 2.3.2. Khôi phục dữ liệu sử dụng Shadow Copies Các phiên bản trước có thể truy cập được từ Thuộc tính hộp thoại của một tập tin hoặc thư mục Quản trị viên có thể khôi phục các phiên bản trước trực tiếp trên máy chủ Người dùng có thể khôi phục các phiên bản trước qua mạng Tất cả người dùng có thể: + Khôi phục tập tin hoặc thư mục + Duyệt các phiên bản trước để chọn đúng phiên bản + Sao chép một tập tin hoặc thư mục vào một vị trí thay thế Trên Windows Server 2012 ta có thể làm như sau: + Ta xóa một số tệp tin tại ổ đã thiết lập ở trên + Nháy phải vào ổ đĩa cần phục hồi chọn Propeties Shadow Copies + Chọn mốc thời gian đã tạo ở trên sau đó chọn Revert + Tại cửa sổ Volume revert chọn Revert Now 38 3. Cấu hình máy in mạng 3.1. Lợi ích in ấn qua mạng Quản lý tập trung thông qua Bảng điều khiển quản lý in Xử lý sự cố đơn giản Tổng chi phí thấp hơn Tìm kiếm dễ dàng hơn 3.2. Enhanced Point và Print Enhanced Point và Print sử dụng mô hình trình điều khiển v4 để cung cấp một cấu trúc quản lý đơn giản hóa cho trình điều khiển in ấn mạng Lợi ích của Enhanced Point và Print: + Máy chủ in ấn không cần lưu trữ trình điều khiển in của máy khách + Tệp trình điều khiển bị cô lập, ngăn ngừa xung đột đặt tên tệp + Một trình điều khiển duy nhất có thể hỗ trợ nhiều thiết bị + Gói trình điều khiển nhỏ hơn và cài đặt nhanh hơn + Trình điều khiển in và giao diện người dùng máy in có thể là triển khai độc lập 3.3. Tùy chọn bảo mật cho in ấn qua mạng Bảo mật mặc định cho phép mọi người: + In + Quản lý công việc in ấn của riêng họ Các quyền có sẵn là: + In + Quản lý máy in này + Quản lý tài liệu 3.4. Printer Pooling Tập hợp máy in kết hợp nhiều máy in vật lý thành một đơn vị logic Nhóm máy in tăng tính khả dụng và khả năng mở rộng Yêu cầu: + Tất cả các máy in phải sử dụng cùng một trình điều khiển + Tất cả các máy in phải ở cùng một vị trí 3.5. Branch Office Direct Printing Branch Office Direct Printing cho phép máy tính khách in trực tiếp tới máy in mạng được chia sẻ trên máy chủ in 39 THỰC HÀNH Bài tập 1: Tạo và cấu hình chia sẻ tập tin • Tạo một thư mục chia sẻ • Gán quyền cho thư mục dùng chung • Cấu hình liệt kê access-based • Cấu hình Offline File Bài tập 2: Cấu hình Shadow Copies • Cấu hình shadow copies • Tạo một tập tin mới • Tạo một bản shadow copies • Sửa đổi tập tin • Khôi phục phiên bản trước Bài tập 3: Tạo và cấu hình Print Pool 40 BÀI 10: THỰC THI CÁC CHÍNH SÁCH GROUP POLICY 1. Giới thiệu Group Policy 1.1. Các thành phần Group Policy 3. Triển khai một Central Store 3.1. Central Store - Là kho lưu trữ trung tâm cho các tệp ADMX và ADML + Được lưu trữ trong SYSVOL + Phải được tạo thủ công + Được phát hiện tự động bởi các hệ điều hành Windows - Công cụ ADMX Migrator của Microsoft là một phần bổ sung miễn phí cho Microsoft Management Console (MMC) cung cấp GUI để chỉnh sửa các tệp ADMX thay vì bạn phải sử dụng trình soạn thảo văn bản. - Các tệp ADMX được đặt trong C:\Windows\PolicyDefinitions - Để hiển thị cài đặt chính sách bằng ngôn ngữ cụ thể, tệp ADMX tham chiếu tệp tài nguyên ngôn ngữ cụ thể (tệp ADML) trong thư mục con trong cùng một vị trí. 3.2. Administrative Template 3.3. Administrative Template hoạt động như thế nào - Thay đổi chính sách trong Administrative templates cũng sẽ thay đổi trong Registry - Thay đổi viêc ngăn chặn truy cập sẽ thay giá trị đổi khóa HKLM\Software\ Classes\Regedit trong Registry 41 3.4. Thiết lập chính sách quản lý và không quản lý Thiết lập chính sách được quản lý: • UI bị khóa; người dùng không thể thay đổi cài đặt • Thay đổi được thực hiện ở một trong bốn khóa đăng ký dành riêng • Thay đổi và khóa UI được giải phóng khi người dùng / máy tính rơi khỏi phạm vi Thiết lập chính sách không được quản lý: • Giao diện người dùng không bị khóa • Thay đổi được thực hiện liên tục: xăm hình đăng ký • Chỉ các cài đặt được quản lý được hiển thị theo mặc định • Đặt tùy chọn Bộ lọc để xem các cài đặt không được quản lý BÀI TẬP THỰC HÀNH Bài tập số 1: Bài tập số 2: Với hệ thống mạng đã có, em hãy cấu hình chính sách trên Domain theo yêu cầu sau: 1. Đặt màn hình nền tất cả cho các máy tính trong mạng 2. Không cho người dùng sử dụng Registry 3. Không cho hiển thị Last Logon 4. Không cho người dùng sử dụng Task Manager 5. Không cho người dùng sử dụng Command Prompt 6. Không cho hiển thị hộp thoại Run 7. Sao lưu và phục hồi Policy Các chính sách trên được áp dụng cho OU Giao Vien gồm các tài khoản hanh, duc, manh 42 Hướng dẫn 1. Tạo các OU, Group và User và Add các User vào Group tương ứng 2. Tạo thư mục Anh Nen trong ổ đĩa C trên Server và chia sẻ thư mục này 3. Cấu hình GPO: Start Server Manager Vào menu Tools Group Policy Management Nháy phải chuột vào OU Giao Vien chọn Create a GPO in this domain, and Link it here Tại cửa sổ New GPO ta khai báo tên GPO (VD: Thiet lap anh nen) OK Nháy chuột phải vào chính sách vừa tạo chọn Edit Chọn User Configuration Policies Administrative Template Desktop Desktop Nháy phải vào Desktop Wallpaper chọn Edit Chọn Enable Tại Wallpaper Name ta đưa đường dẫn tới thư mục đã chia sẻ ở trên VD: \\192.168.1.100\Anh nen\anh1.jpg OK Sau khi thiết lập xong ta cập nhật GPO bằng lệnh gpupdate /force 4. Tương tự ta sẽ khóa Registry Administrative Template System Prevent access to registry editing tools và thiết lập là Enable 5. Chặn Task Manager Administrative Template System CTRL+ALT+Del Options Remove Task Manager thiết lập là Enable 6. Khóa Command Prompt Administrative Template System Prevent access to the command prompt thiết lập là Enable Bài tập số 3: Với hệ thống mạng đã có, em hãy cấu hình GPO theo các yêu cầu sau: 1. Mọi người khi truy cập Internet đều phải thông qua Proxy Server, và không được phép thay đổi địa chỉ Proxy. 2. Trên máy làm việc, mọi người khi đăng nhập vào hệ thống thì sẽ tự động ánh xạ thư mục dùng chung và thư mục riêng trong mạng về máy. Mỗi người dùng sẽ sử dụng 2 thư mục trên máy Domain Controller: - Thư mục chung là thư mục Public được ánh xạ thành ổ đĩa L: - Thư mục riêng là thư mục có tên trùng với tên tài khoản đó được ánh xạ thành ổ đĩa M:. Ví dụ: thư mục riêng của tài khoản trung là thư mục xuan. Hướng dẫn - Để thực hiện cài đặt địa chỉ Proxy lên tất cả các máy trong hệ thống mạng, ta cần sử dụng Group Policy của Domain. Users Configuration Windows settings Internet Explorer Maintenance Connection. Trong thuộc tính Proxy Settings, đánh dấu kiểm 43 trong mục Enable Proxy settings, và nhập địa chỉ Proxy cho các máy theo yêu cầu (192.168.1.1:8080). - Để không cho phép người dùng thay đổi địa chỉ Proxy, ta cấu hình trong mục Users Configuration Administrative Templates Windows Component Internet Explorervà chọn thuộc tínhDisable Changing Proxy Settings. - Để tạo logon Script cho người dùng, ta thực hiện tuần tự các bước sau: + Viết Script ánh xạ ổ đĩa cho người dùng + Sử dụng Group Policy của Domain để thực thi Script vừa mới tạo ra khi người dùng đăng nhập vào hệ thống mạng. - Để có tác dụng khi người dùng đăng nhập, ta chỉ cần yêu cầu người dùng thoát khỏi hệ thống và đăng nhập trở lại, đối với các thiết lập ảnh hưởng đến máy tính thì ta cần khởi động lại máy tính. Hướng dẫn chi tiết 1. Cấu hình các client sử dụng Proxy Server 2. Cấm người dùng thay đổi Proxy 44 3. Tự động ánh xạ thư mục a. Tạo file script.bat 45 b. Thiết lập script tự động ánh xạ Logon sau đó chọn Add tệp script vừa làm ở trên Chú ý: Ta phải có các thư mục Public và các thư mục tương ứng với các tài khoản phải được chia sẻ. Bài tập số 4: Với hệ thống mạng đang có, em hãy thiết lập chính sách nhóm cho OU HSSV theo yêu cầu sau: 1. OU HSSV gồm tài khoản tuan và phuong 2. Các tài khoản này chỉ cho chạy chương trình Internet Explorer và Wordpad. 3. Các tài khoản này không được sử dụng Control Panel. 4. Các tài khoản này không bị áp dụng các thiết lập trong Bài tập 3 Em hãy cấu hình hệ thống một cách đơn giản nhất để đáp ứng yêu cầu trên. Hướng dẫn - Ta cần tạo OU HSSV, và chuyển các tài khoản người dùng tương ứng vào OU này. Sau đó thiết lập Group Policy cho OU theo yêu cầu của đề bài và OU này không thừa hưởng Group Policy của Domain. Users Configuration Administrative Templates System và chọn thuộctính Run only allowed Windows Applications thiết lập Enable và Add các phần mệm để thiết lập các chương trình cho phép thực thi. Users Configuration Administrative Templates Control Panel và chọnthuộc tính Prohibit Access to the Control Panel thiết lập Enable để không cho phép sử dụng Control Panel. - Các tài khoản không bị áp dụng các thiết lập trong bài tập số 3 ta thiết lập Block policy inheritance Hướng dẫn chi tiết 46 Nháy phải OU HSSV chọn Propeties chọn sang tab Group Policy Chọn nút New và gõ tên Group Policy (VD: GP_HSSV) Chọn Group Policy vừa tạo chọn Edit User Configuration Administrative Templates System Chọn Run only allowed Windows Applications Chọn Enable và chọn Show để Add các chương trình cho phép chạy 47 48

File đính kèm:

giao_trinh_quan_tri_mang_2_chuyen_nganh_ky_thuat_lap_rap_sua.pdf

giao_trinh_quan_tri_mang_2_chuyen_nganh_ky_thuat_lap_rap_sua.pdf