Đề xuất một số hướng nghiên cứu phòng chống tấn công trong mạng tùy biến di động

Mạng tuỳ biến di động (MANET) là sự kết hợp của các thiết bị có khả

năng di động, kết nối với nhau để truyền thông qua môi trường không dây và không

phụ thuộc vào cơ sở hạ tầng. Do đặc điểm mạng này luôn có sự thay đổi vào ra của các

nút, tin tặc có thể lợi dụng để thực hiện các hình thức tấn công mạng nhằm mục đích

nghe trộm, hủy gói tin, phá hoại khả năng định tuyến dữ liệu của các giao thức định

tuyến. Bài báo tập trung trình bày cách thức thực hiện một số hình thức tấn công như

black hole, sink hole, gray hole, flooding, và worm hole. Đề xuất các hướng nghiên

cứu nhằm phòng chống các hình thức tấn công kể trên.

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Bạn đang xem tài liệu "Đề xuất một số hướng nghiên cứu phòng chống tấn công trong mạng tùy biến di động", để tải tài liệu gốc về máy hãy click vào nút Download ở trên

Tóm tắt nội dung tài liệu: Đề xuất một số hướng nghiên cứu phòng chống tấn công trong mạng tùy biến di động

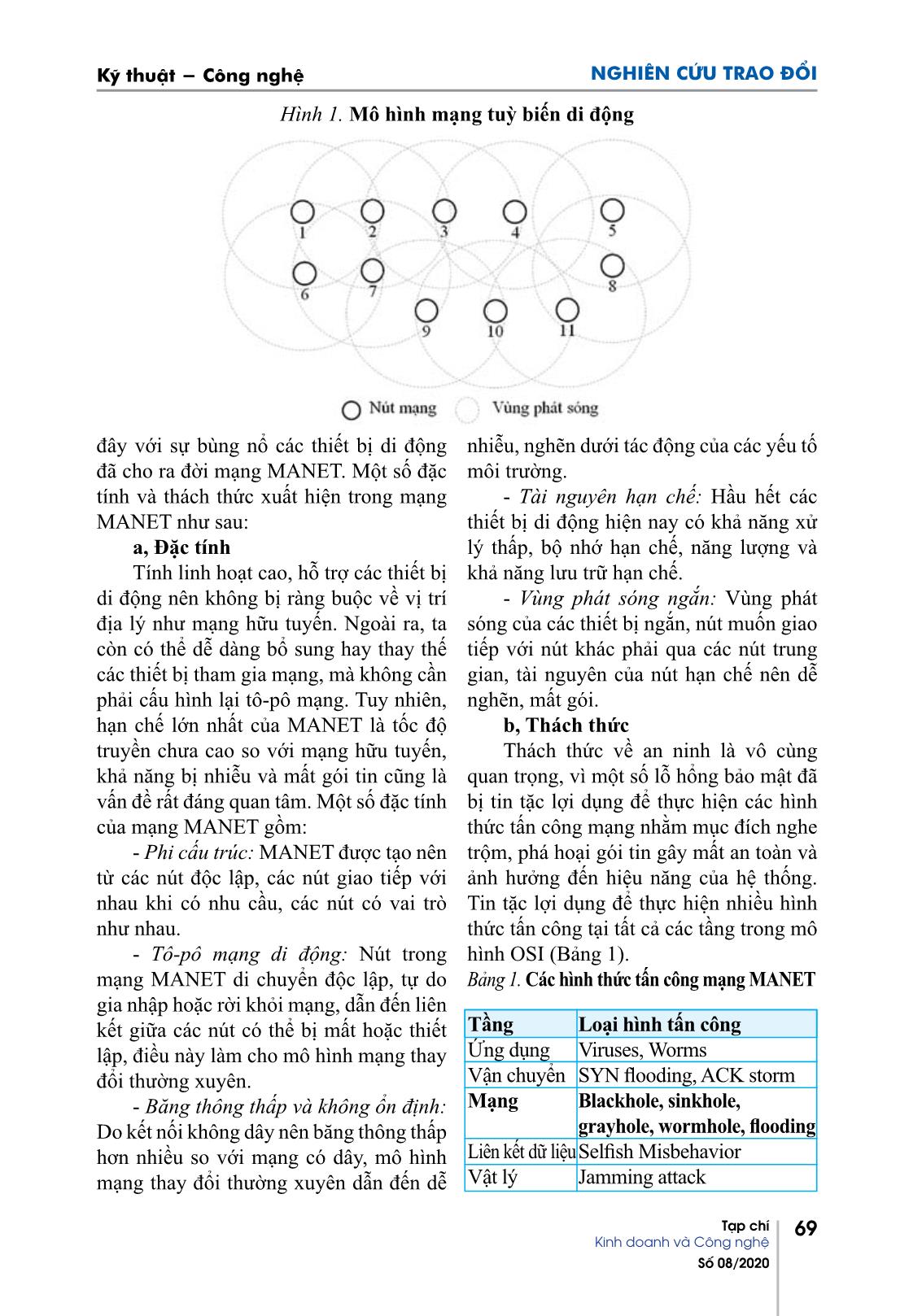

(MANET – một bộ định tuyến (router) giúp định tuyến

Mobile Ad hoc Network) là một mạng dữ liệu. Mô hình mạng thay đổi thường

không dây do các thiết bị di động kết nối xuyên do các nút mạng gia nhập hoặc rời

với nhau tạo nên mạng độc lập, không bỏ mạng. Nhờ vậy mà MANET phù hợp

phụ thuộc vào cơ sở hạ tầng (Hình 1). Các để sử dụng ở nơi chưa có cơ sở hạ tầng

nút trong mạng có thể di chuyển độc lập mạng hoặc khu vực không ổn định, như:

theo mọi hướng, chúng kết hợp với nhau cứu hộ, cứu trợ thiên tai và chiến thuật

để gửi dữ liệu tới nút nằm ở xa khu vực trên chiến trường, hội nghị.

phủ sóng, mỗi nút hoạt động ngang hàng, Mạng không dây đã xuất hiện từ

có vai trò như nhau vừa là một thiết bị đầu nhiều thập niên, cho đến những năm gần

*, ** Khoa Công nghệ thông tin, Tạp chí 68

Trường ĐH KD&CN Hà Nội. Kinh doanh và Công nghệ

Số 08/2020

Kỹ thuật - Công nghệ NGHIÊN CỨU TRAO ĐỔI

Hình 1. Mô hình mạng tuỳ biến di động

đây với sự bùng nổ các thiết bị di động nhiễu, nghẽn dưới tác động của các yếu tố

đã cho ra đời mạng MANET. Một số đặc môi trường.

tính và thách thức xuất hiện trong mạng - Tài nguyên hạn chế: Hầu hết các

MANET như sau: thiết bị di động hiện nay có khả năng xử

a, Đặc tính lý thấp, bộ nhớ hạn chế, năng lượng và

Tính linh hoạt cao, hỗ trợ các thiết bị khả năng lưu trữ hạn chế.

di động nên không bị ràng buộc về vị trí - Vùng phát sóng ngắn: Vùng phát

địa lý như mạng hữu tuyến. Ngoài ra, ta sóng của các thiết bị ngắn, nút muốn giao

còn có thể dễ dàng bổ sung hay thay thế tiếp với nút khác phải qua các nút trung

các thiết bị tham gia mạng, mà không cần gian, tài nguyên của nút hạn chế nên dễ

phải cấu hình lại tô-pô mạng. Tuy nhiên, nghẽn, mất gói.

hạn chế lớn nhất của MANET là tốc độ b, Thách thức

truyền chưa cao so với mạng hữu tuyến, Thách thức về an ninh là vô cùng

khả năng bị nhiễu và mất gói tin cũng là quan trọng, vì một số lỗ hổng bảo mật đã

vấn đề rất đáng quan tâm. Một số đặc tính bị tin tặc lợi dụng để thực hiện các hình

của mạng MANET gồm: thức tấn công mạng nhằm mục đích nghe

- Phi cấu trúc: MANET được tạo nên trộm, phá hoại gói tin gây mất an toàn và

từ các nút độc lập, các nút giao tiếp với ảnh hưởng đến hiệu năng của hệ thống.

nhau khi có nhu cầu, các nút có vai trò Tin tặc lợi dụng để thực hiện nhiều hình

như nhau. thức tấn công tại tất cả các tầng trong mô

- Tô-pô mạng di động: Nút trong hình OSI (Bảng 1).

mạng MANET di chuyển độc lập, tự do Bảng 1. Các hình thức tấn công mạng MANET

gia nhập hoặc rời khỏi mạng, dẫn đến liên

kết giữa các nút có thể bị mất hoặc thiết Tầng Loại hình tấn công

lập, điều này làm cho mô hình mạng thay Ứng dụng Viruses, Worms

đổi thường xuyên. Vận chuyển SYN flooding, ACK storm

- Băng thông thấp và không ổn định: Mạng Blackhole, sinkhole,

Do kết nối không dây nên băng thông thấp grayhole, wormhole, flooding

hơn nhiều so với mạng có dây, mô hình Liên kết dữ liệu Selfish Misbehavior

mạng thay đổi thường xuyên dẫn đến dễ Vật lý Jamming attack

Tạp chí 69

Kinh doanh và Công nghệ

Số 08/2020

NGHIÊN CỨU TRAO ĐỔI Kỹ thuật - Công nghệ

2. Một số hình thức tấn công trong hiện qua hai giai đoạn: Giai đoạn 1, nút

mạng MANET độc hại tự quảng cáo cho nút nguồn rằng,

Trong các hình thức tấn công thì tấn bản thân nó có tuyến đường đến đích với

công tại tầng mạng sẽ làm lệch hướng chi phí tốt nhất, nhờ vậy mà nút độc hại

đường đi của gói tin, điều này có thể dẫn có thể đánh lừa nút nguồn chuyển hướng

đến con đường có nút độc hại do tin tặc đến đích thông qua nó. Giai đoạn 2, nút

thiết lập nhằm mục đích nghe trộm, phá độc hại đón nhận tất cả gói tin từ nguồn

hại, gây mất an toàn thông tin và thiệt hại chuyển đến và huỷ (drop) tất cả, nên đây

đến hiệu năng của hệ thống. Một số hình được gọi là hình thức tấn công phá hoại.

thức tấn công tiêu biểu như blackhole, Trong cộng tác tấn công lỗ đen thì gói

sinkhole, grayhole, wormhole, flooding. tin dữ liệu được chuyển tiếp đến nút thứ

a) Tấn công lỗ đen / lỗ chìm hai, và bị huỷ tại nút này nhằm tránh bị

(Blackhole / sinkhole) phát hiện. Một hình thức tấn công có bản

Tấn công lỗ đen có thể thực hiện chất tương tự tấn công lỗ đen là tấn công

với một hoặc nhiều nút độc hại riêng lẻ, lỗ chìm.

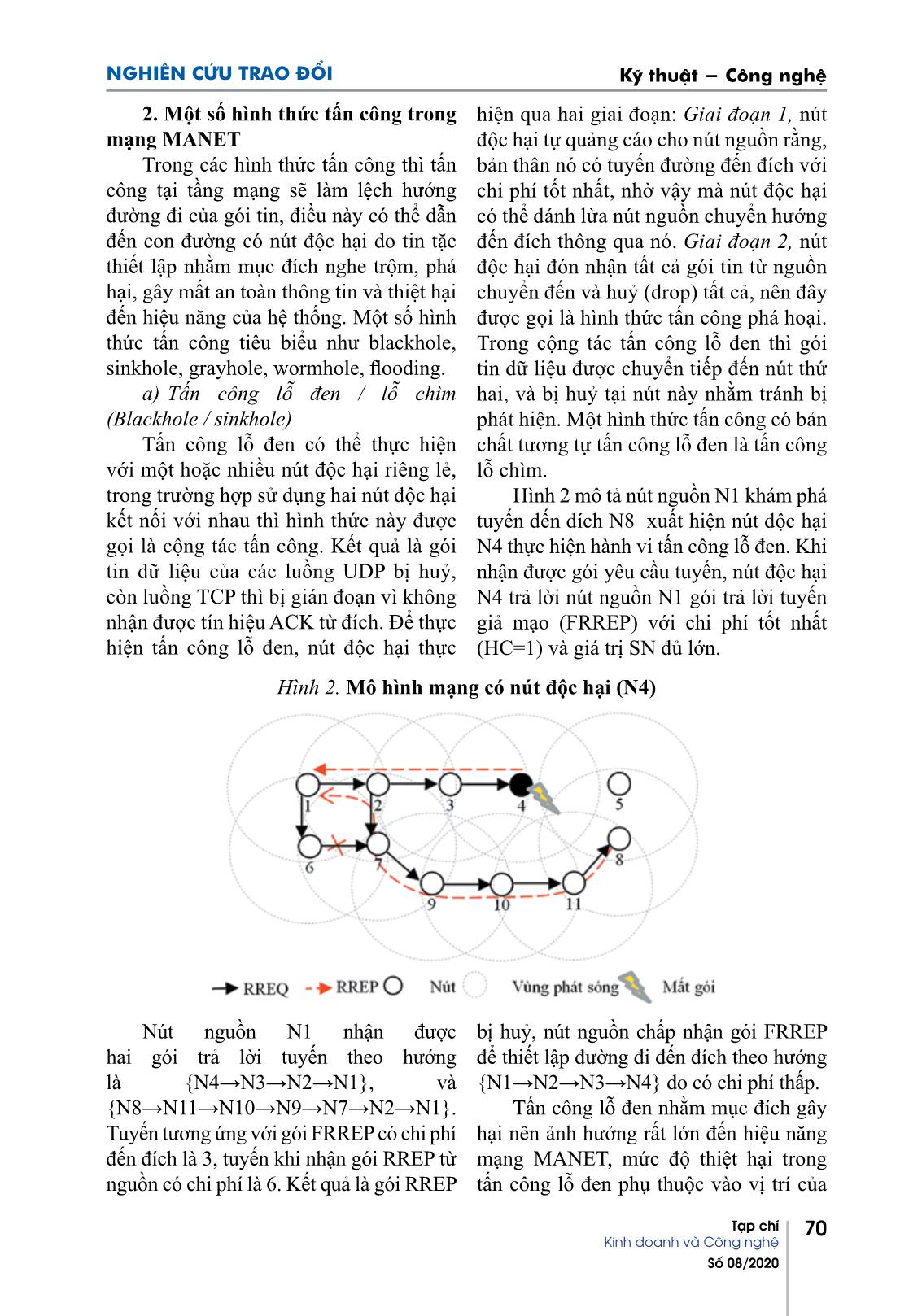

trong trường hợp sử dụng hai nút độc hại Hình 2 mô tả nút nguồn N1 khám phá

kết nối với nhau thì hình thức này được tuyến đến đích N8 xuất hiện nút độc hại

gọi là cộng tác tấn công. Kết quả là gói N4 thực hiện hành vi tấn công lỗ đen. Khi

tin dữ liệu của các luồng UDP bị huỷ, nhận được gói yêu cầu tuyến, nút độc hại

còn luồng TCP thì bị gián đoạn vì không N4 trả lời nút nguồn N1 gói trả lời tuyến

nhận được tín hiệu ACK từ đích. Để thực giả mạo (FRREP) với chi phí tốt nhất

hiện tấn công lỗ đen, nút độc hại thực (HC=1) và giá trị SN đủ lớn.

Hình 2. Mô hình mạng có nút độc hại (N4)

Nút nguồn N1 nhận được bị huỷ, nút nguồn chấp nhận gói FRREP

hai gói trả lời tuyến theo hướng để thiết lập đường đi đến đích theo hướng

là {N4→N3→N2→N1}, và {N1→N2→N3→N4} do có chi phí thấp.

{N8→N11→N10→N9→N7→N2→N1}. Tấn công lỗ đen nhằm mục đích gây

Tuyến tương ứng với gói FRREP có chi phí hại nên ảnh hưởng rất lớn đến hiệu năng

đến đích là 3, tuyến khi nhận gói RREP từ mạng MANET, mức độ thiệt hại trong

nguồn có chi phí là 6. Kết quả là gói RREP tấn công lỗ đen phụ thuộc vào vị trí của

Tạp chí 70

Kinh doanh và Công nghệ

Số 08/2020

Kỹ thuật - Công nghệ NGHIÊN CỨU TRAO ĐỔI

nguồn phát, đích nhận và vị trí nút độc hại nên không ảnh hưởng đến hiệu quả định

xuất hiện trong hệ thống. Các giao thức tuyến, có thể thực hiện thông qua một

định tuyến theo yêu cầu tiêu biểu như liên kết riêng (out-of-band chanel) hoặc

DSR, AODV, TORA là mục tiêu gây hại không (encapsulation). Để thực hiện tấn

của hình thức thức tấn công này. công, hai nút độc hại phối hợp với nhau

b) Tấn công lỗ xám (Grayhole attacks) để chuyển tiếp gói tin đến đích mà không

Tấn công lỗ xám là một trường hợp làm tăng chi phí. Kết quả là, nút nguồn

đặc biệt của tấn công lỗ đen, nhưng mức xác lập đường đi qua tuyến đường chứa

độ phá hoại thấp hơn. Tấn công lỗ xám nút độc hại, vì có chi phí thấp hơn tuyến

cũng thực hiện qua hai giai đoạn: Giai thực tế. Với hình thức tấn công này, thông

đoạn 1, nút độc hại tự quảng cáo cho nút tin của gói tin điều khiển không thay đổi

nguồn rằng, bản thân nó có tuyến đường nên hình thức tấn công này đã qua mặt

đến đích với chi phí tốt nhất, nhờ vậy mà hầu hết các giải pháp an ninh.

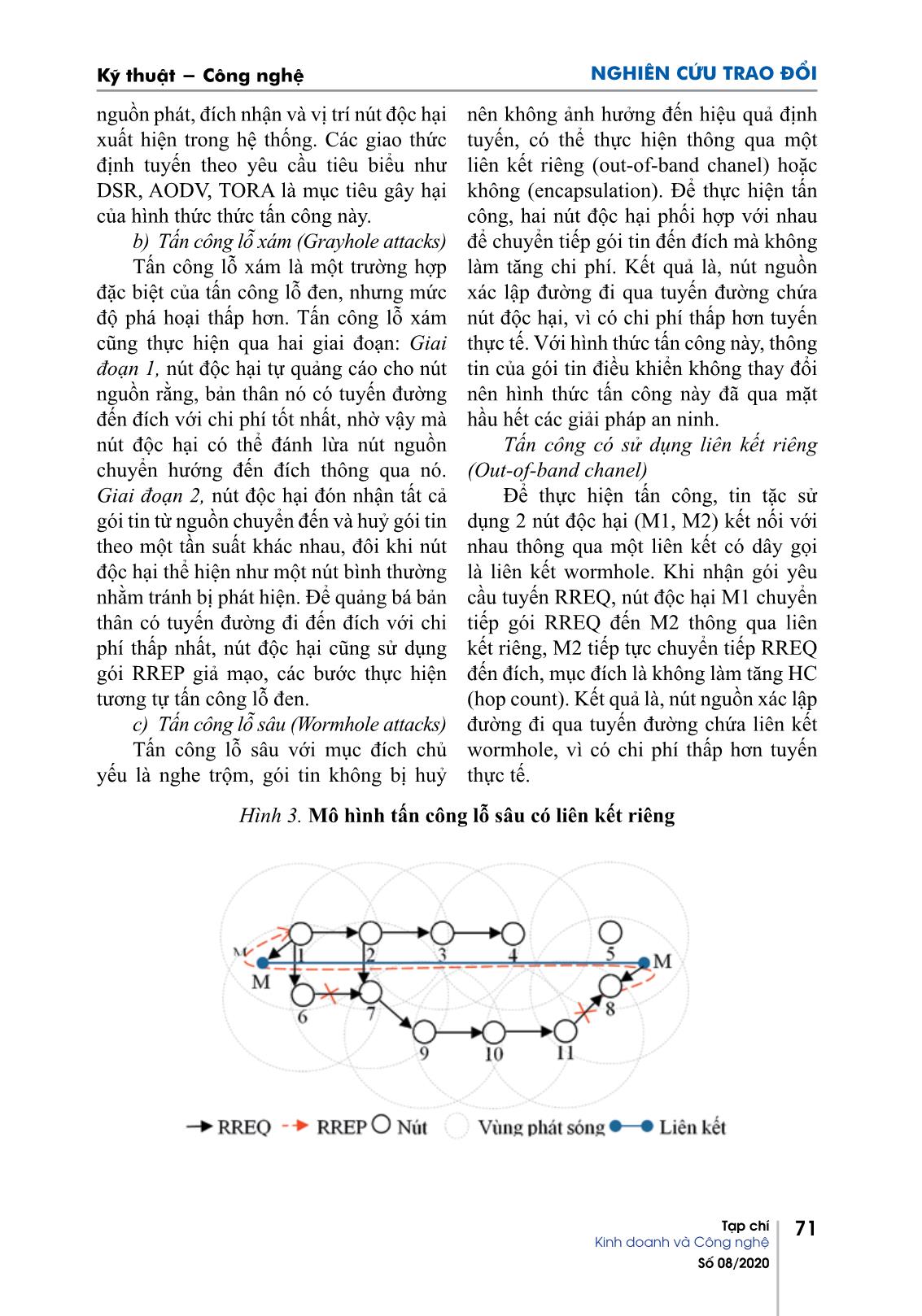

nút độc hại có thể đánh lừa nút nguồn Tấn công có sử dụng liên kết riêng

chuyển hướng đến đích thông qua nó. (Out-of-band chanel)

Giai đoạn 2, nút độc hại đón nhận tất cả Để thực hiện tấn công, tin tặc sử

gói tin từ nguồn chuyển đến và huỷ gói tin dụng 2 nút độc hại (M1, M2) kết nối với

theo một tần suất khác nhau, đôi khi nút nhau thông qua một liên kết có dây gọi

độc hại thể hiện như một nút bình thường là liên kết wormhole. Khi nhận gói yêu

nhằm tránh bị phát hiện. Để quảng bá bản cầu tuyến RREQ, nút độc hại M1 chuyển

thân có tuyến đường đi đến đích với chi tiếp gói RREQ đến M2 thông qua liên

phí thấp nhất, nút độc hại cũng sử dụng kết riêng, M2 tiếp tực chuyển tiếp RREQ

gói RREP giả mạo, các bước thực hiện đến đích, mục đích là không làm tăng HC

tương tự tấn công lỗ đen. (hop count). Kết quả là, nút nguồn xác lập

c) Tấn công lỗ sâu (Wormhole attacks) đường đi qua tuyến đường chứa liên kết

Tấn công lỗ sâu với mục đích chủ wormhole, vì có chi phí thấp hơn tuyến

yếu là nghe trộm, gói tin không bị huỷ thực tế.

Hình 3. Mô hình tấn công lỗ sâu có liên kết riêng

Tạp chí 71

Kinh doanh và Công nghệ

Số 08/2020

NGHIÊN CỨU TRAO ĐỔI Kỹ thuật - Công nghệ

Hình 3 mô tả quá trình nút nguồn N1 M2) xuất hiện trong hệ thống như nút bình

khám phá tuyến đến đích N8 trong mô thường. Khi nhận được gói tin yêu cầu

hình mạng có hai nút độc hại (M1, M2) tuyến, nút độc hại M1 đóng gói RREQ và

thực hiện hành vi tấn công lỗ sâu. Gói yêu chuyển nhanh đến M2 thông qua các nút

cầu tuyến RREQ đến đích theo hai tuyến trung gian. M2 mở gói RREQ trước khi

{N1→M1→M2→N8}, và {N1→N2→N7 quảng bá đến đích. Quá trình đóng và mở

→N9→N10→N11→N8}. Khi nhận gói gói cũng được thực hiện lần lượt tại M2

RREQ, nút đích N8 trả lời gói RREP theo và M1 khi nhận gói trả lời tuyến RREP từ

hướng {N8→M2→M1→N1}, kết quả là đích. Mục đích của việc làm này là không

nút nguồn xác lập tuyến đến đích thông làm tăng HC khi đi từ M1 đến M2 và

qua nút hai nút độc hại. ngược lại. Kết quả là, nút nguồn xác lập

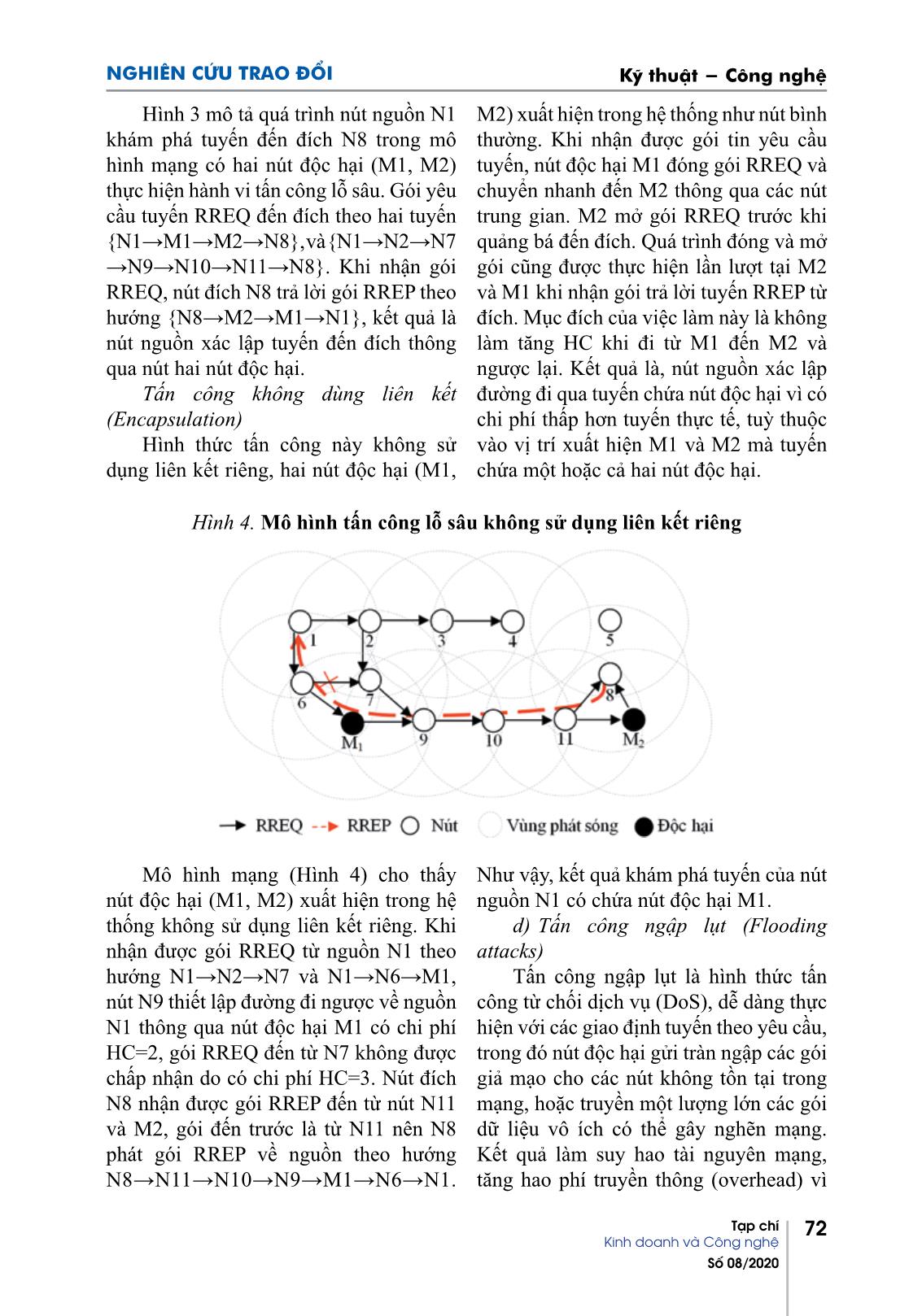

Tấn công không dùng liên kết đường đi qua tuyến chứa nút độc hại vì có

(Encapsulation) chi phí thấp hơn tuyến thực tế, tuỳ thuộc

Hình thức tấn công này không sử vào vị trí xuất hiện M1 và M2 mà tuyến

dụng liên kết riêng, hai nút độc hại (M1, chứa một hoặc cả hai nút độc hại.

Hình 4. Mô hình tấn công lỗ sâu không sử dụng liên kết riêng

Mô hình mạng (Hình 4) cho thấy Như vậy, kết quả khám phá tuyến của nút

nút độc hại (M1, M2) xuất hiện trong hệ nguồn N1 có chứa nút độc hại M1.

thống không sử dụng liên kết riêng. Khi d) Tấn công ngập lụt (Flooding

nhận được gói RREQ từ nguồn N1 theo attacks)

hướng N1→N2→N7 và N1→N6→M1, Tấn công ngập lụt là hình thức tấn

nút N9 thiết lập đường đi ngược về nguồn công từ chối dịch vụ (DoS), dễ dàng thực

N1 thông qua nút độc hại M1 có chi phí hiện với các giao định tuyến theo yêu cầu,

HC=2, gói RREQ đến từ N7 không được trong đó nút độc hại gửi tràn ngập các gói

chấp nhận do có chi phí HC=3. Nút đích giả mạo cho các nút không tồn tại trong

N8 nhận được gói RREP đến từ nút N11 mạng, hoặc truyền một lượng lớn các gói

và M2, gói đến trước là từ N11 nên N8 dữ liệu vô ích có thể gây nghẽn mạng.

phát gói RREP về nguồn theo hướng Kết quả làm suy hao tài nguyên mạng,

N8→N11→N10→N9→M1→N6→N1. tăng hao phí truyền thông (overhead) vì

Tạp chí 72

Kinh doanh và Công nghệ

Số 08/2020

Kỹ thuật - Công nghệ NGHIÊN CỨU TRAO ĐỔI

phải xử lý các gói tin không cần thiết. Tùy Ngập lụt gói DATA: Nút độc hại phát

thuộc vào gói tin sử dụng để tấn công mà quá mức gói dữ liệu đến một nút bất kỳ

nó thuộc các dạng tấn công ngập lụt gói trên mạng ảnh hưởng đến băng thông,

HELLO, gói RREQ, hoặc gói DATA. khả năng xử lý, và gây nghẽn tại một số

Tấn công ngập lụt gói RREQ là gây hại nút tham gia định tuyến dữ liệu.

nặng nhất, bởi nó tạo ra quảng bá gói trên 3. Đánh giá các hình thức tấn công

mạng, chiếm dụng băng thông dẫn đến Các hình thức tấn công tại tầng mạng,

hao phí truyền thông tăng cao. tiêu biểu như tấn công blackhole, sinkhole,

Ngập lụt gói HELLO: Trong giao grayhole, wormhole, và flooding có thể

thức AODV, gói HELLO được phát định được phân loại theo một số tiêu chí. Theo

kỳ để thông báo sự tồn tại của nút với hoạt động: Gồm tấn công chủ động (active

láng giềng. Tin tặc lợi dụng điểm này attack) và bị động (passive attack). Tấn

điểm phát tràn ngập gói HELLO làm tăng công chủ động nhằm mục đích phá hoại,

hao phí truyền thông. làm sai lệch hoạt động bình thường của

Ngập lụt gói RREQ: Gói yêu cầu hệ thống, tấn công bị động nhằm thu thập

tuyến RREQ trong AODV được nút sử thông tin trái phép. Theo mục đích: Gồm

dụng để thực hiện khám phá tuyến khi tấn công để phá hoại thông tin và tấn công

cần thiết. Tin tặc phát quảng bá quá mức nghe trộm. Theo vị trí: Gồm tấn công từ

gói RREQ làm tràn ngập lưu lượng không bên ngoài (external) và tấn công nội bộ

cần thiết trên mạng, ảnh hưởng đến khả (internal). Trong đó, tấn công bên ngoài

năng khám phá tuyến của nút khác, và khó nhận biết và gây hậu quả nghiêm

tăng hao phí truyền thông. trọng hơn tấn công nội bộ.

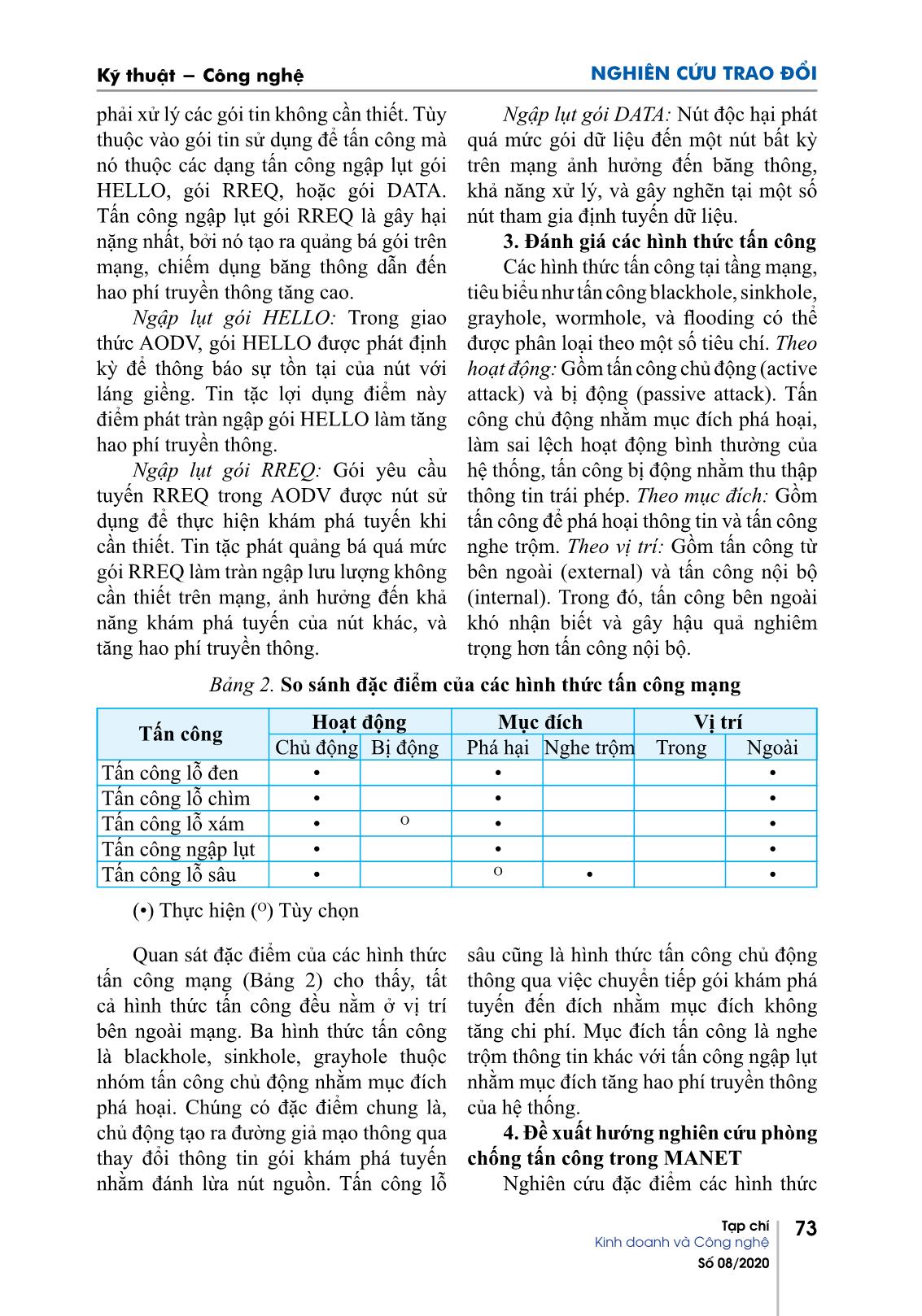

Bảng 2. So sánh đặc điểm của các hình thức tấn công mạng

Hoạt động Mục đích Vị trí

Tấn công

Chủ động Bị động Phá hại Nghe trộm Trong Ngoài

Tấn công lỗ đen • • •

Tấn công lỗ chìm • • •

Tấn công lỗ xám • ᴼ • •

Tấn công ngập lụt • • •

Tấn công lỗ sâu • ᴼ • •

(•) Thực hiện (ᴼ) Tùy chọn

Quan sát đặc điểm của các hình thức sâu cũng là hình thức tấn công chủ động

tấn công mạng (Bảng 2) cho thấy, tất thông qua việc chuyển tiếp gói khám phá

cả hình thức tấn công đều nằm ở vị trí tuyến đến đích nhằm mục đích không

bên ngoài mạng. Ba hình thức tấn công tăng chi phí. Mục đích tấn công là nghe

là blackhole, sinkhole, grayhole thuộc trộm thông tin khác với tấn công ngập lụt

nhóm tấn công chủ động nhằm mục đích nhằm mục đích tăng hao phí truyền thông

phá hoại. Chúng có đặc điểm chung là, của hệ thống.

chủ động tạo ra đường giả mạo thông qua 4. Đề xuất hướng nghiên cứu phòng

thay đổi thông tin gói khám phá tuyến chống tấn công trong MANET

nhằm đánh lừa nút nguồn. Tấn công lỗ Nghiên cứu đặc điểm các hình thức

Tạp chí 73

Kinh doanh và Công nghệ

Số 08/2020

NGHIÊN CỨU TRAO ĐỔI Kỹ thuật - Công nghệ

tấn công, kết quả giải pháp an ninh đã • Thông lượng mạng: Là thông số

công bố, dựa vào một số tồn tại để tìm đo lượng thông tin truyền thông, được

ra giải pháp cải tiến nhằm nâng cao khả tính bằng (tổng số gói tin gửi thành công *

năng an ninh, hướng tiếp cận để đề xuất kích thước gói tin) / thời gian mô phỏng.

giải pháp an ninh gồm: (1) Phát hiện tấn • Phụ tải định tuyến (RL): Tham số

công; (2) ngăn ngừa tấn công; (3) cải tiến này để đánh giá tác hại của hình thức tấn

tham số xác định chi phí định tuyến; (4) công flooding, được tính dựa trên tổng

và định tuyến tiến hóa an ninh. số gói tin điều khiển tham gia vào quá

Chương trình mô phỏng NS 2.35 trình khám phá tuyến (đã được gửi hoặc

được sử dụng phổ biến nhằm mô phỏng chuyển tiếp) tại tất cả các nút / tổng gói

các kết quả nghiên cứu. Tham số được tin gửi thành công.

sử dụng để đánh giá kết quả nghiên cứu 5. Kết luận

phòng chống tấn công mạng thường là: Bài báo này đã trình bày chi tiết một

Tỷ lệ chuyển gói tin thành công, thông số hình thức tấn công tiêu biểu tại tầng

lượng mạng và phụ tải định tuyến. mạng, và đánh giá tác hại của chúng với

• Tỷ lệ chuyển gói tin thành công giao thức định tuyến trong mạng tùy biến

(PDR): Tham số đánh giá độ tin cậy của di động. Vấn đề phòng chống tấn công

giao thức định tuyến, được tính dựa vào black hole, gray hole, worm hole, và

số lượng chuyển gói tin thành công đến flooding là hướng tiếp cận nghiên cứu của

đích / tổng số gói tin đã gửi. chúng tôi trong tương lai./.

Tài liệu tham khảo

1. Lê Đức Huy, Nguyễn Văn Tam “Đánh giá nguy hại của tấn công lỗ xám đến

hiệu năng của giao thức định tuyến AOMDV và AODV trên mạng Manet”, Hội thảo

quốc gia CNTT, năm 2019.

2. N. Luong Thai and T. Vo Thanh, “An innovating solution for AODV routing

protocol against the Blackhole node attack in MANET,” Journal of Science Da Nang

University, vol. 7, no. 80, pp. 133–137, 2014.

3. L. Sánchez-Casado, G. Maciá-Fernández, P. García-Teodoro, and N.Aschenbruck,

“Identification of contamination zones for Sinkhole detection in MANETs,” Journal

of Network and Computer Applications, vol. 54, pp. 62–77, 2015.

Ngày nhận bài: 16/03/2020

Tạp chí 74

Kinh doanh và Công nghệ

Số 08/2020File đính kèm:

de_xuat_mot_so_huong_nghien_cuu_phong_chong_tan_cong_trong_m.pdf

de_xuat_mot_so_huong_nghien_cuu_phong_chong_tan_cong_trong_m.pdf