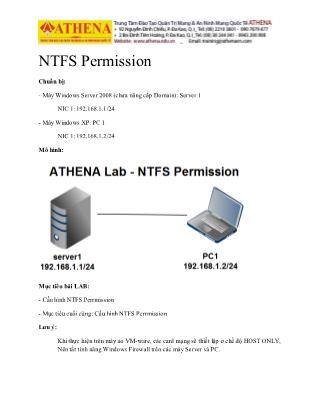

Tài liệu Hướng dẫn thực hành quản trị mạng - NTFS Permission

Chuẩn bị:

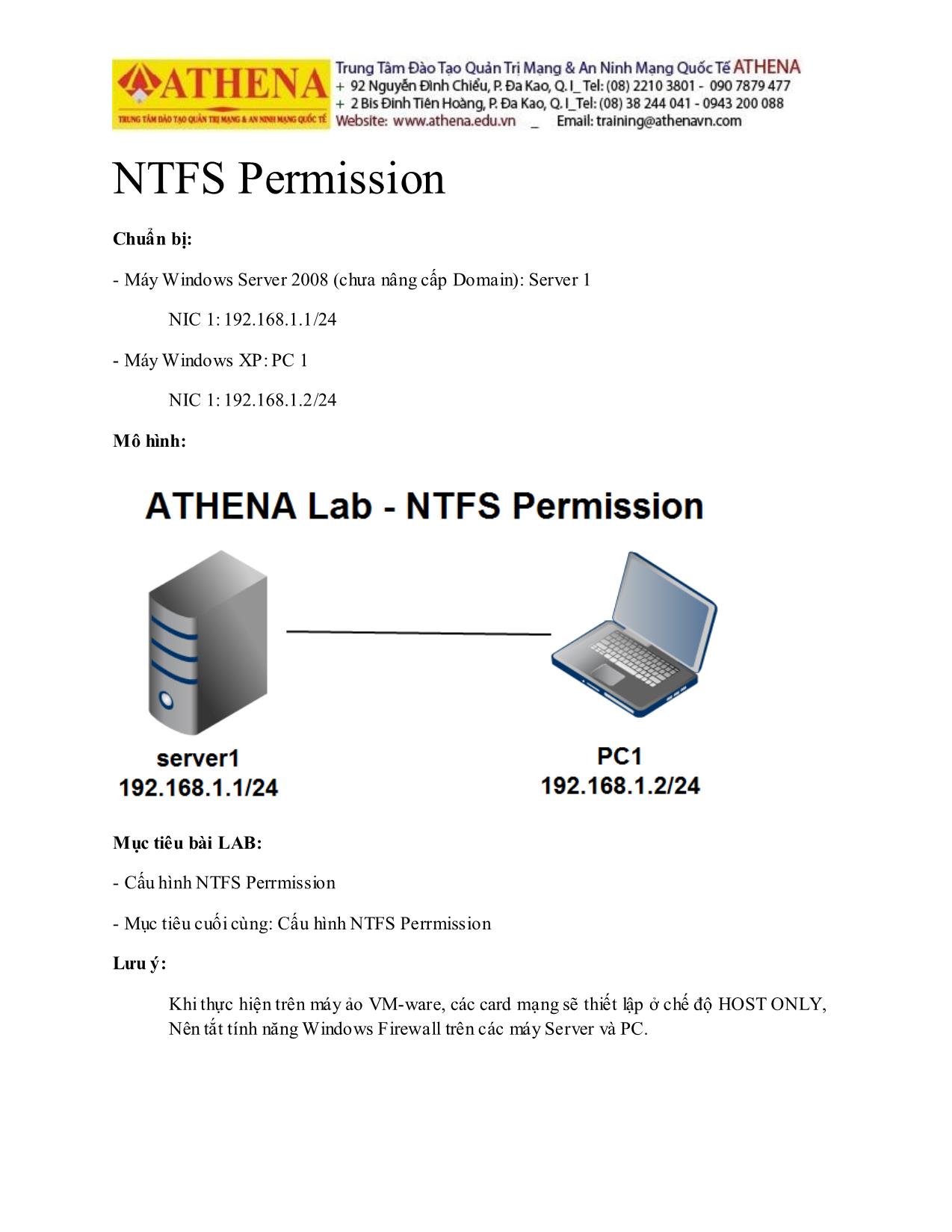

- Máy Windows Server 2008 (chưa nâng cấp Domain): Server 1

NIC 1: 192.168.1.1/24

- Máy Windows XP: PC 1

NIC 1: 192.168.1.2/24

Mô hình:

Mục tiêu bài LAB:

- Cấu hình NTFS Perrmission

- Mục tiêu cuối cùng: Cấu hình NTFS Perrmission

Lưu ý:

Khi thực hiện trên máy ảo VM-ware, các card mạng sẽ thiết lập ở chế độ HOST ONLY,

Nên tắt tính năng Windows Firewall trên các máy Server và PC.

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Trang 8

Trang 9

Trang 10

Tải về để xem bản đầy đủ

Bạn đang xem 10 trang mẫu của tài liệu "Tài liệu Hướng dẫn thực hành quản trị mạng - NTFS Permission", để tải tài liệu gốc về máy hãy click vào nút Download ở trên

Tóm tắt nội dung tài liệu: Tài liệu Hướng dẫn thực hành quản trị mạng - NTFS Permission

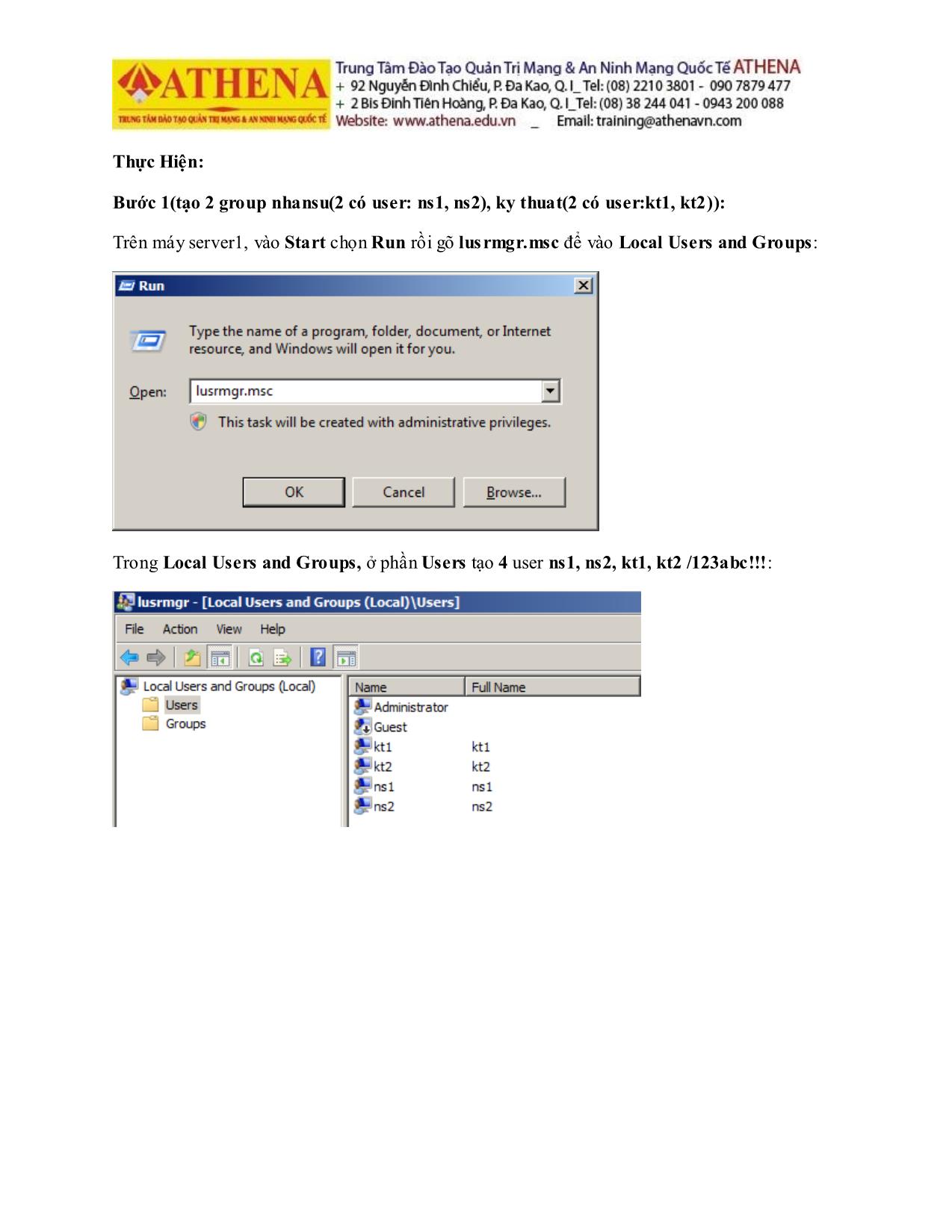

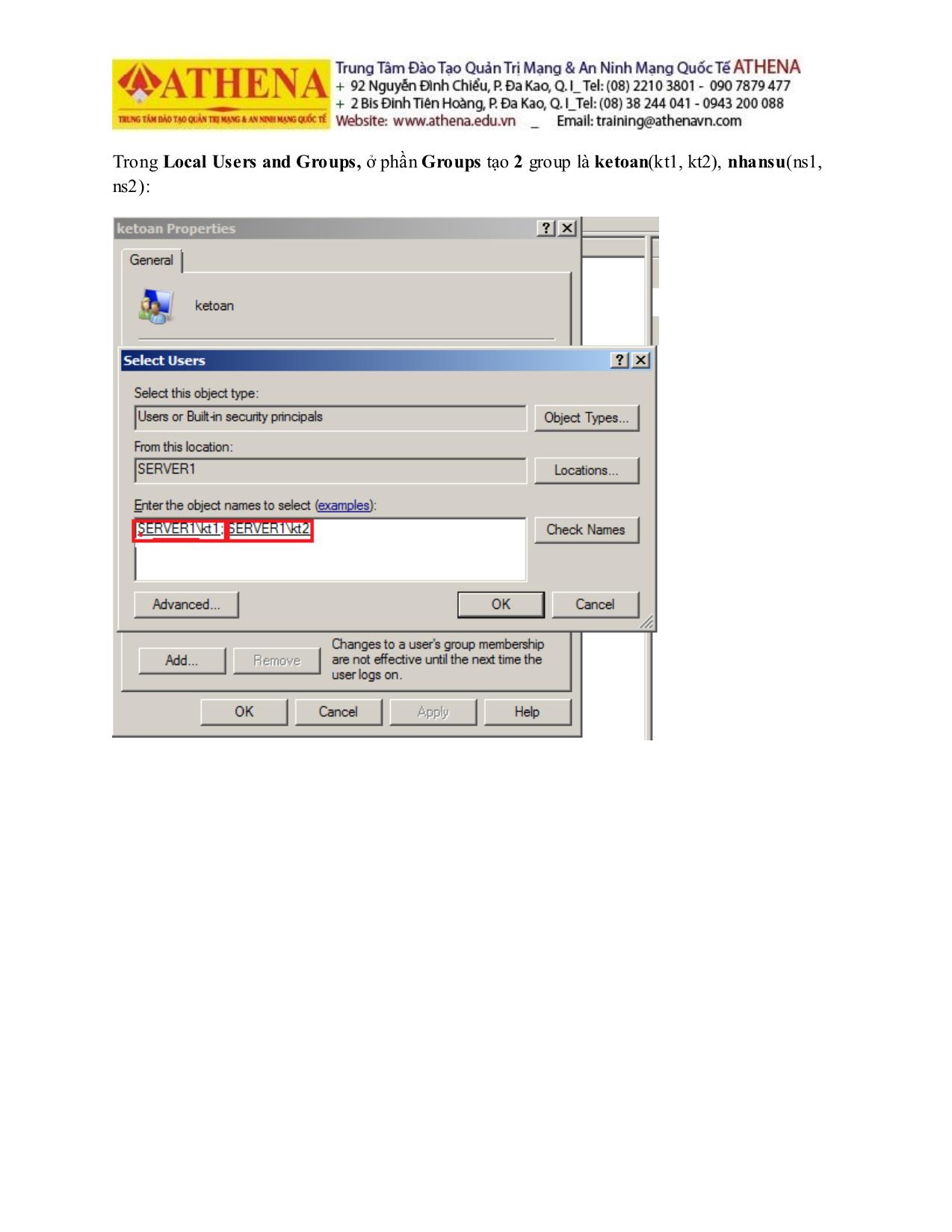

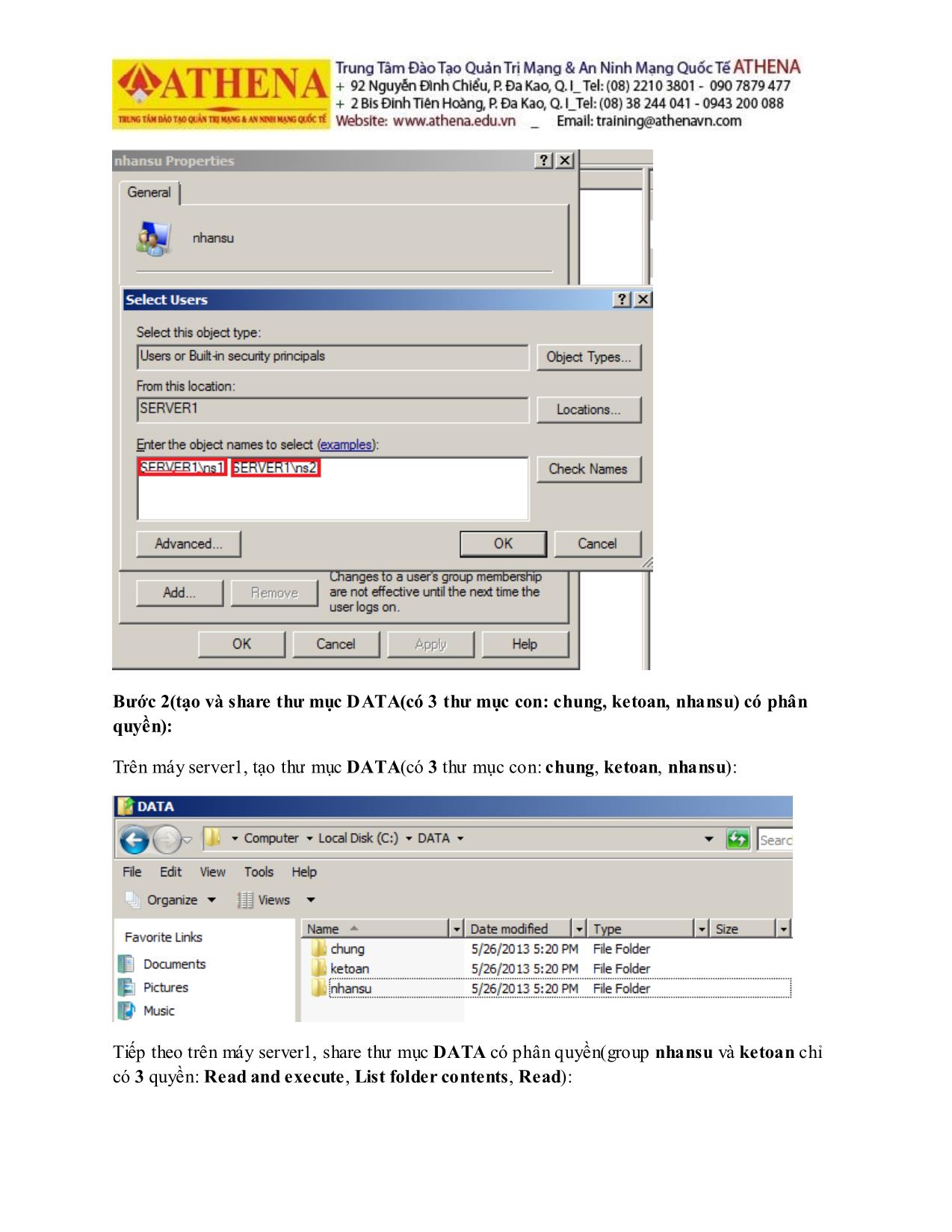

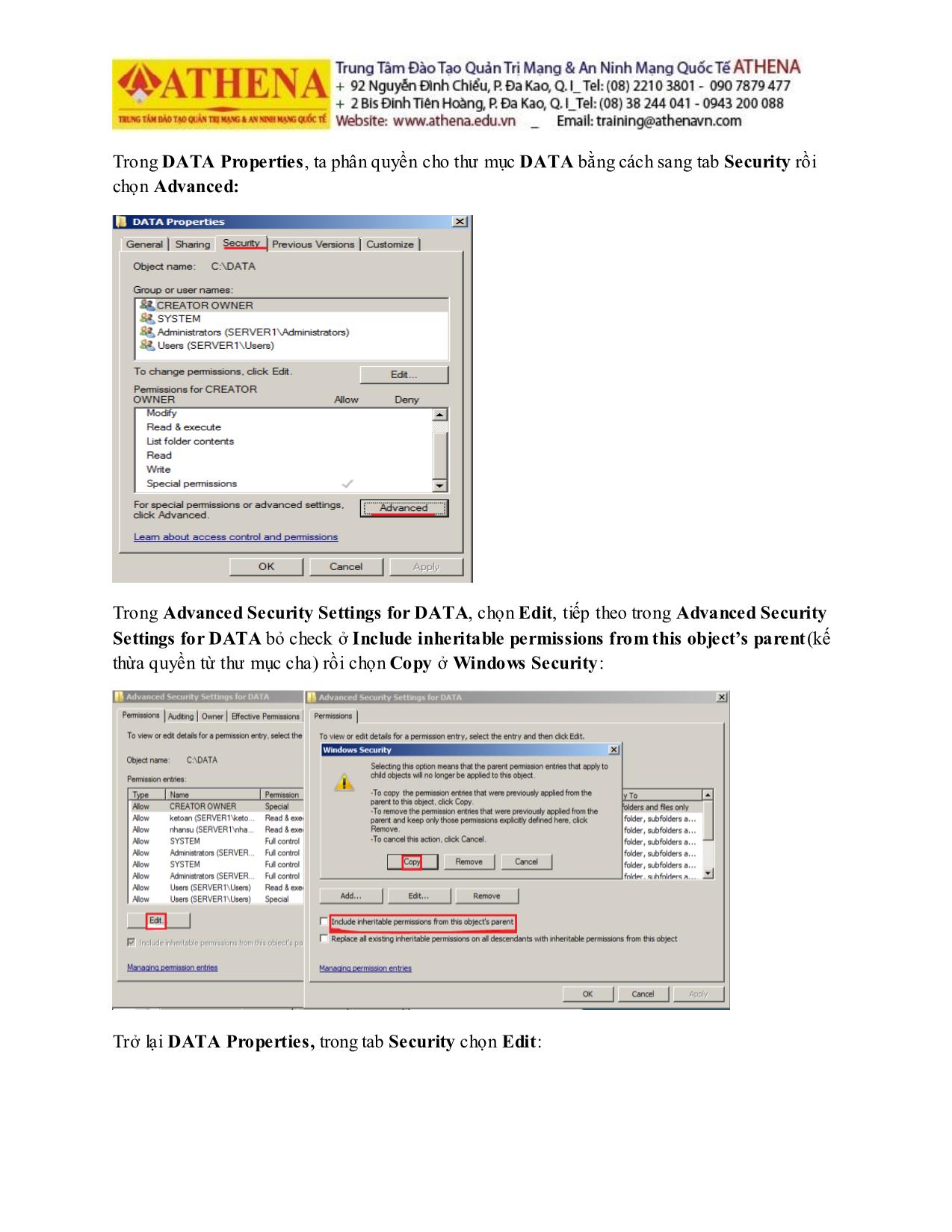

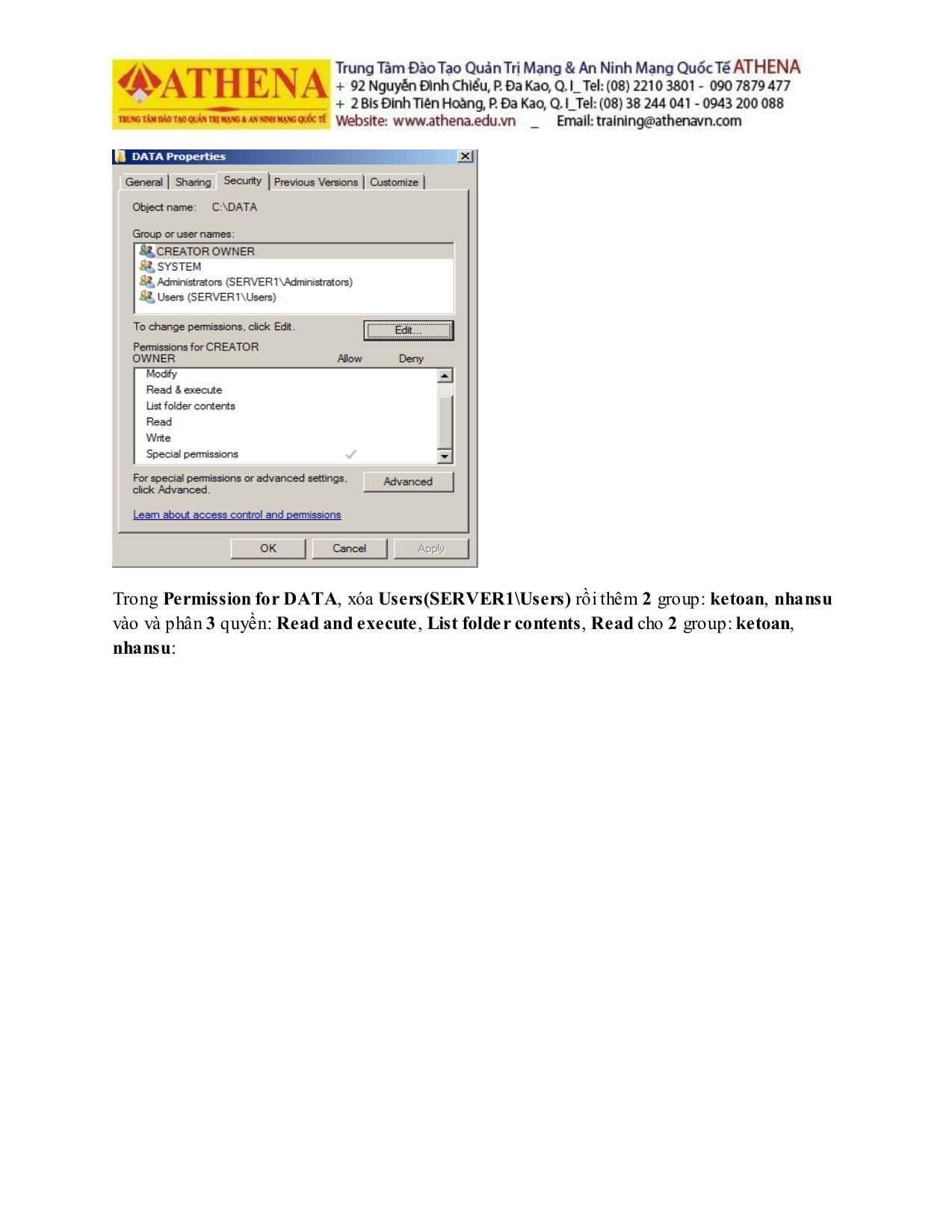

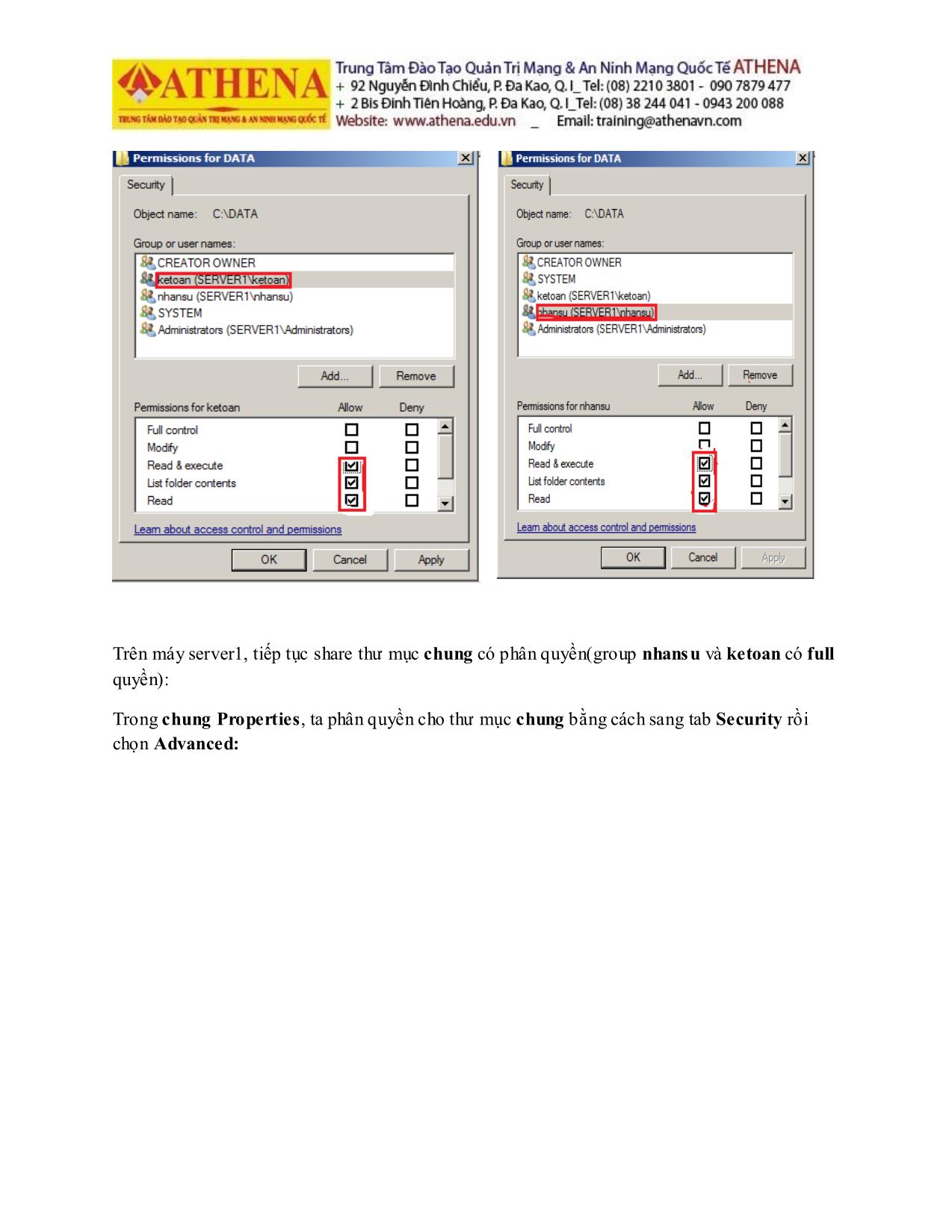

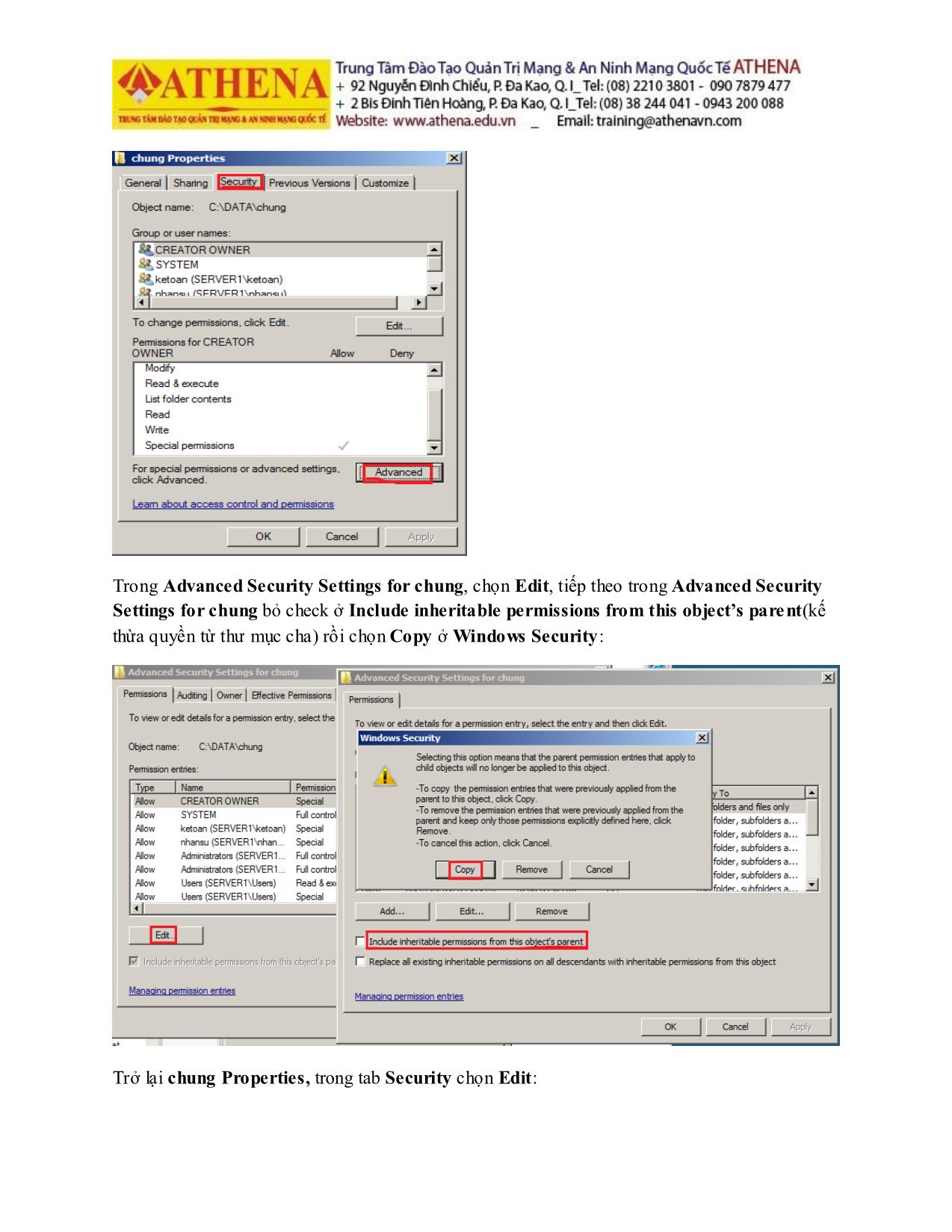

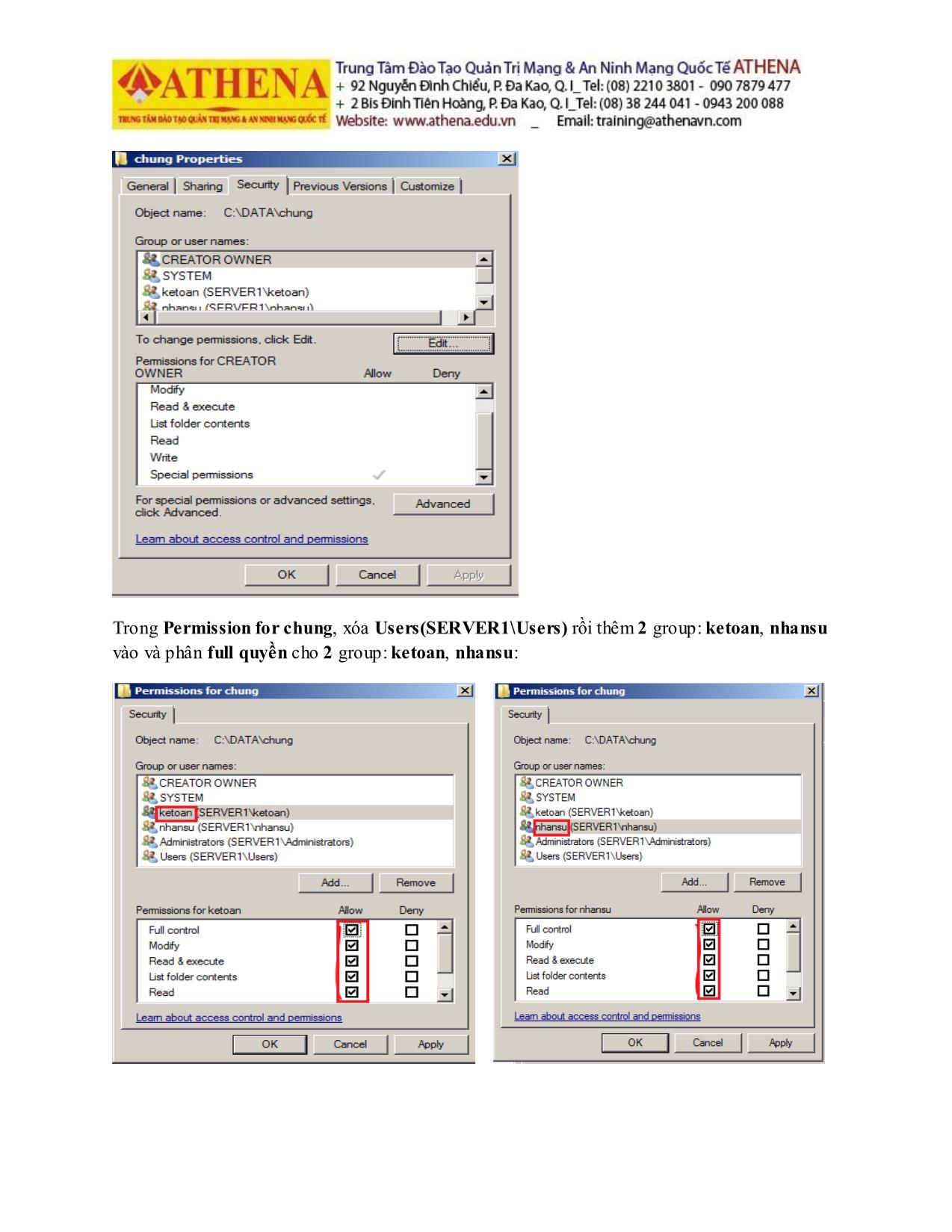

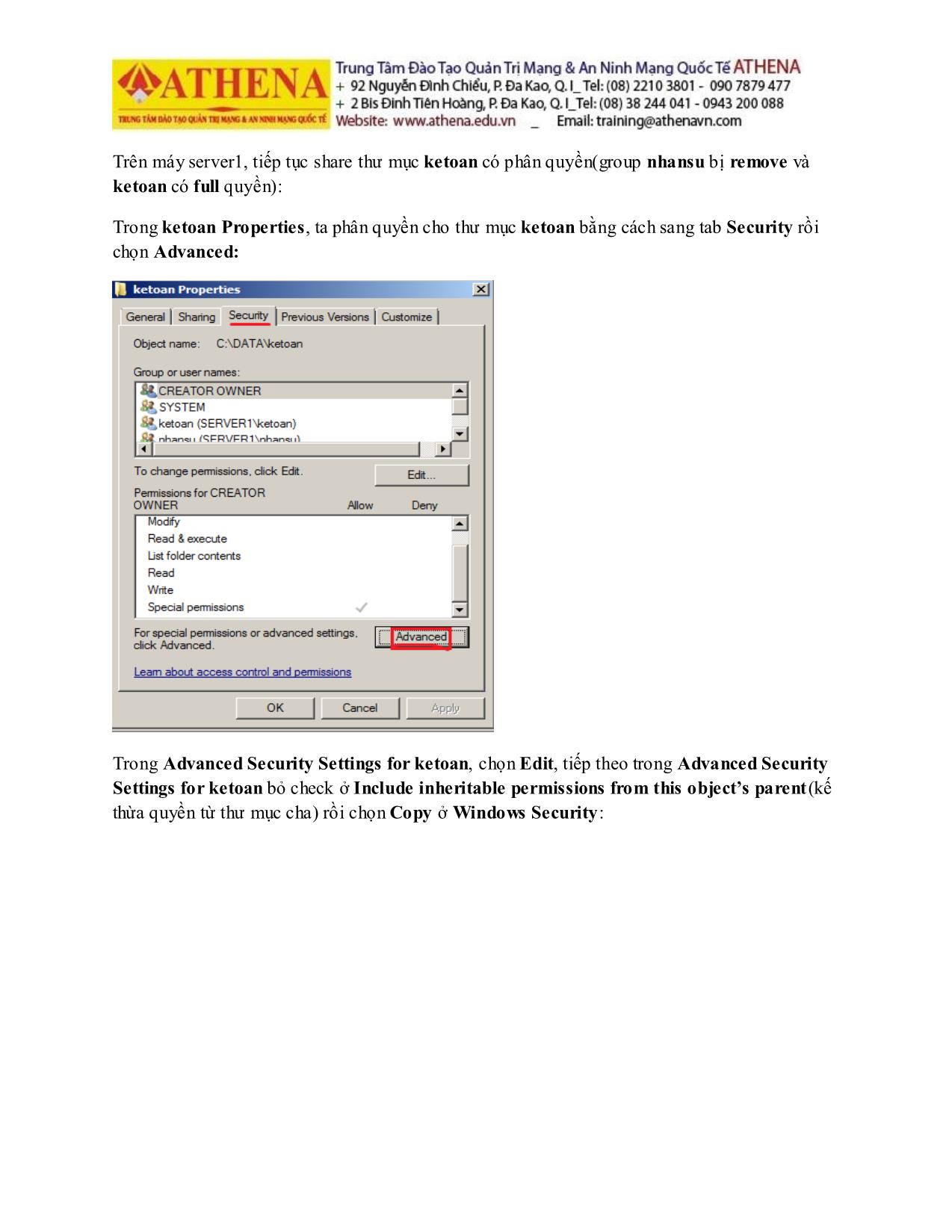

NTFS Permission Chuẩn bị: - Máy Windows Server 2008 (chưa nâng cấp Domain): Server 1 NIC 1: 192.168.1.1/24 - Máy Windows XP: PC 1 NIC 1: 192.168.1.2/24 Mô hình: Mục tiêu bài LAB: - Cấu hình NTFS Perrmission - Mục tiêu cuối cùng: Cấu hình NTFS Perrmission Lưu ý: Khi thực hiện trên máy ảo VM-ware, các card mạng sẽ thiết lập ở chế độ HOST ONLY, Nên tắt tính năng Windows Firewall trên các máy Server và PC. Thực Hiện: Bước 1(tạo 2 group nhansu(2 có user: ns1, ns2), ky thuat(2 có user:kt1, kt2)): Trên máy server1, vào Start chọn Run rồi gõ lusrmgr.msc để vào Local Users and Groups: Trong Local Users and Groups, ở phần Users tạo 4 user ns1, ns2, kt1, kt2 /123abc!!!: Trong Local Users and Groups, ở phần Groups tạo 2 group là ketoan(kt1, kt2), nhansu(ns1, ns2): Bước 2(tạo và share thư mục DATA(có 3 thư mục con: chung, ketoan, nhansu) có phân quyền): Trên máy server1, tạo thư mục DATA(có 3 thư mục con: chung, ketoan, nhansu): Tiếp theo trên máy server1, share thư mục DATA có phân quyền(group nhansu và ketoan chỉ có 3 quyền: Read and execute, List folder contents, Read): Trong DATA Properties, ta phân quyền cho thư mục DATA bằng cách sang tab Security rồi chọn Advanced: Trong Advanced Security Settings for DATA, chọn Edit, tiếp theo trong Advanced Security Settings for DATA bỏ check ở Include inheritable permissions from this object’s parent(kế thừa quyền từ thư mục cha) rồi chọn Copy ở Windows Security: Trở lại DATA Properties, trong tab Security chọn Edit: Trong Permission for DATA, xóa Users(SERVER1\Users) rồi thêm 2 group: ketoan, nhansu vào và phân 3 quyền: Read and execute, List folder contents, Read cho 2 group: ketoan, nhansu: Trên máy server1, tiếp tục share thư mục chung có phân quyền(group nhansu và ketoan có full quyền): Trong chung Properties, ta phân quyền cho thư mục chung bằng cách sang tab Security rồi chọn Advanced: Trong Advanced Security Settings for chung, chọn Edit, tiếp theo trong Advanced Security Settings for chung bỏ check ở Include inheritable permissions from this object’s parent(kế thừa quyền từ thư mục cha) rồi chọn Copy ở Windows Security: Trở lại chung Properties, trong tab Security chọn Edit: Trong Permission for chung, xóa Users(SERVER1\Users) rồi thêm 2 group: ketoan, nhansu vào và phân full quyền cho 2 group: ketoan, nhansu: Trên máy server1, tiếp tục share thư mục ketoan có phân quyền(group nhansu bị remove và ketoan có full quyền): Trong ketoan Properties, ta phân quyền cho thư mục ketoan bằng cách sang tab Security rồi chọn Advanced: Trong Advanced Security Settings for ketoan, chọn Edit, tiếp theo trong Advanced Security Settings for ketoan bỏ check ở Include inheritable permissions from this object’s parent(kế thừa quyền từ thư mục cha) rồi chọn Copy ở Windows Security: Trở lại ketoan Properties, trong tab Security chọn Edit: Trong Permission for ketoan, xóa Users(SERVER1\Users) rồi thêm 2 group: ketoan, nhansu vào và phân full quyền cho group: ketoan và remove group nhansu: Trên máy server1, tiếp tục share thư mục nhansu có phân quyền(group ketoan bị remove và nhansu có full quyền): Trong nhansu Properties, ta phân quyền cho thư mục nhansu bằng cách sang tab Security rồi chọn Advanced: Trong Advanced Security Settings for nhansu, chọn Edit, tiếp theo trong Advanced Security Settings for nhansu bỏ check ở Include inheritable permissions from this object’s parent(kế thừa quyền từ thư mục cha) rồi chọn Copy ở Windows Security: Trở lại nhansu Properties, trong tab Security chọn Edit: Trong Permission for nhansu, xóa Users(SERVER1\Users) rồi thêm 2 group: ketoan, nhansu vào và phân full quyền cho group: nhansu và remove group ketoan: Bước 3(kiểm tra việc phân quyền trên các thư mục chia sẻ): Để kiểm tra việc phân quyền cho thư mục DATA và các thư mục con của nó, ta đăng nhập vào server1 bằng user kt1: Truy cập vào thư mục chung, tạo và xóa 1 file bất kì để kiểm tra quyền của kt1: Truy cập vào thư mục ketoan, tạo và xóa 1 file bất kì để kiểm tra quyền của kt1: Không truy cập vào thư mục nhansu được do kt1 không có quyền: Tiếp tục kiểm tra việc phân quyền cho thư mục DATA và các thư mục con của nó, ta đăng nhập vào server1 bằng user ns1: Truy cập vào thư mục chung, tạo và xóa 1 file bất kì để kiểm tra quyền của ns1: Truy cập vào thư mục nhansu, tạo và xóa 1 file bất kì để kiểm tra quyền của ns1: Không truy cập vào thư mục ketoan được do ns1 không có quyền: Bước 4(phân quyền thư mục bằng Special Permission: phân quyền chỉ cho phép xóa tài liệu do user đó tạo ra): Trên máy server1, trong chung Properties, ta phân quyền cho thư mục chung bằng cách sang tab Security rồi chọn Advanced: Trong Advanced Security Settings for chung, chọn Edit, tiếp theo trong Advanced Security Settings for chung chọn group nhansu rồi chọn Edit. Trong Permission Entry for chung, bỏ check ở Delete và Delete subfolders and files: Thực hiện tương tự cho group ketoan trong thư mục chung: Sau đó đăng nhập vào user kt1 trên máy server1, user kt1 chỉ có quyền trên tài nguyên của mình mà không có quyền trên tài nguyên của người khác: Bước 5(Take owner ship cho 1 user: trong 1 user tạo riêng 1 thư mục và phân quyền chỉ có user đó mới truy cập được, admin cũng ko dc truy cập): Trên máy server1, đăng nhập vào user ns1 và vào thư mục nhansu để tạo 1 thư mục NS1: Trên máy server1, tiếp tục phân quyền thư mục NS1 chỉ có ns1 không ai có quyền truy cập ngoại trừ ns1: Trong NS1 Properties, ta phân quyền cho thư mục NS1 bằng cách sang tab Security rồi chọn Advanced: Trong Advanced Security Settings for NS1, chọn Edit, tiếp theo trong Advanced Security Settings for NS1 bỏ check ở Include inheritable permissions from this object’s parent(kế thừa quyền từ thư mục cha) rồi chọn Copy ở Windows Security: Trở lại NS1 Properties, trong tab Security chọn Edit: Trong Permission for NS1, xóa tất cả các user và group ngoại trừ ns1: Bây giờ thì không ai có quyền truy cập thư mục NS1 ngoại trừ user ns1 có full quyền. Bước 5(Take owner ship cho administrator): Trên máy server1, administrator cũng không có quyền truy cập NS1: Thiết lập take owner ship cho administrator trên NS1: Trong NS1 Properties, ta phân quyền lại cho thư mục NS1 bằng cách sang tab Security rồi chọn Advanced: Trong Advanced Security Settings for NS1, sang tab Owner rồi chọn Edit. Trong Advanced Security for NS1 rồi cho user Administrator sau đó chọn tiếp Replace owner on subcontainers and objects. Sau đó nhấn Apply rồi chọn Yes trong Windows Security: Sau đó trở lại NS1 Properties sang tab Security, ta sẽ thấy administrator đã là owner của NS1: Và administrator đã có thể truy cập vào NS1:

File đính kèm:

tai_lieu_huong_dan_thuc_hanh_quan_tri_mang_ntfs_permission.pdf

tai_lieu_huong_dan_thuc_hanh_quan_tri_mang_ntfs_permission.pdf