Nâng cao mức độ bảo đảm an ninh hệ thống mạng tại Việt Nam bằng phương pháp làm ngược

Bài báo này trình bày kết quả đánh giá mức độ an toàn của hệ thống mạng dựa trên kỹ thuật làm

ngược lại. Nghiên cứu đã thực hiện triển khai một số cuộc tấn công hệ thống mạng phổ biến,

thường gặp như DDoS, SQL Injection, Reverse TCP để định lượng và đánh giá mức độ khả năng

phòng thủ an ninh của hệ thống đó dựa trên thực nghiệm mô phỏng. Thông qua việc phân tích các

mối đe dọa và các thông số đo lường, nhóm tác giả nhận diện được mức độ an toàn và an ninh của

hệ thống mạng. Ba kịch bản tấn công hệ thống mạng sử dụng phương pháp phát hiện xâm nhập kiểu

hộp trắng (White Box) bao gồm: (a) tấn công máy chủ web từ bên trong mạng nội bộ, (b) tấn công từ

bên ngoài với trường hợp mạng đã tích hợp tường lửa thế hệ cũ và (c) tấn công từ bên ngoài trong

trường hợp tích hợp tường lửa thế hệ mới. Kết quả cho thấy với (a) mức độ bị tấn công gây kết quả

rất nghiêm trọng (tê liệt máy chủ lên tới 95%); với (b) tỉ lệ này đã giảm còn 63% và với (c) chỉ còn

19%. Kết quả này giúp nhà quản trị xây dựng giải pháp an toàn và an ninh mạng cho hệ thống của

mình được tốt hơn để phòng tránh và hạn chế các mối đe dọa tấn công vào hệ thống.

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Trang 8

Trang 9

Tóm tắt nội dung tài liệu: Nâng cao mức độ bảo đảm an ninh hệ thống mạng tại Việt Nam bằng phương pháp làm ngược

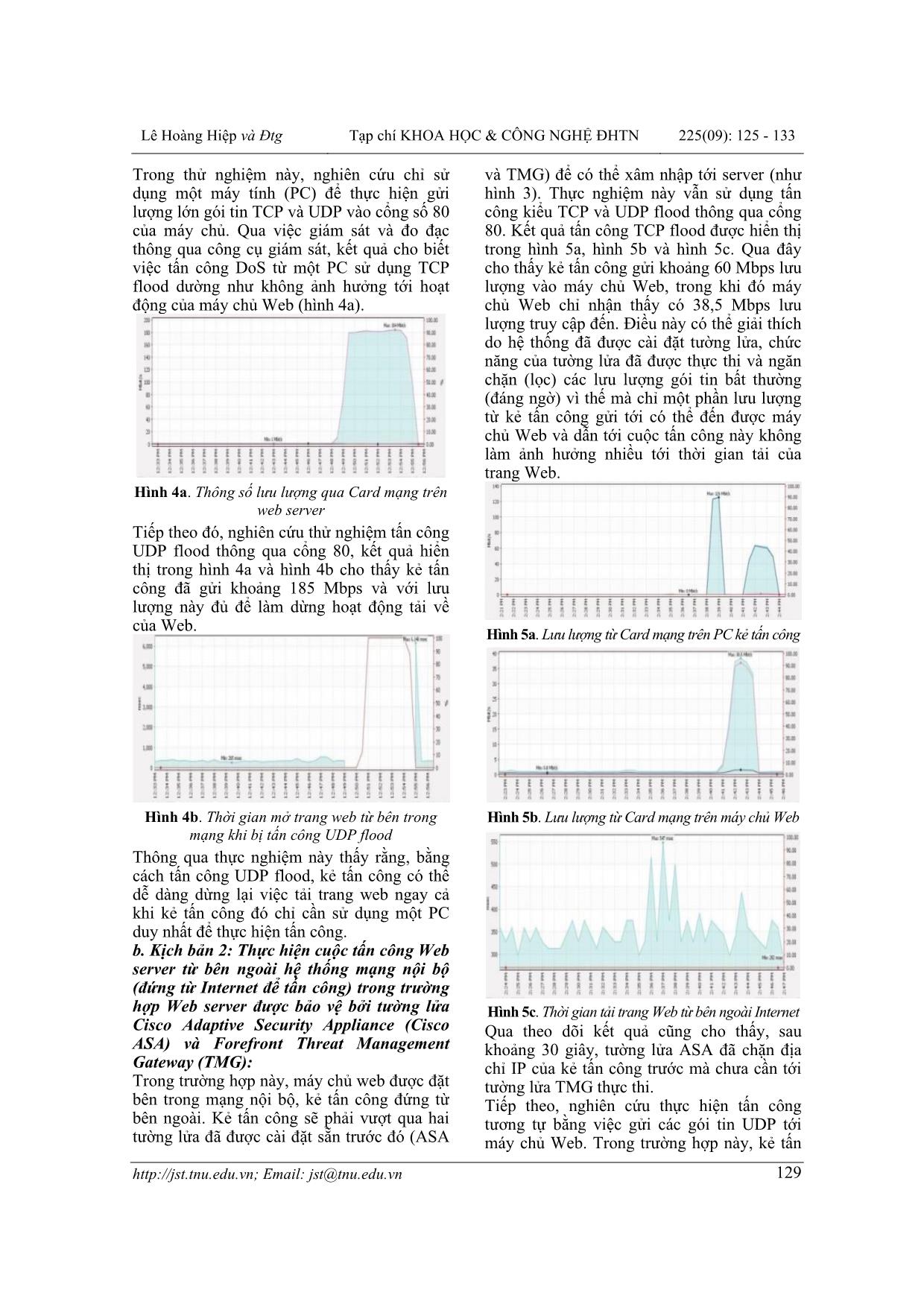

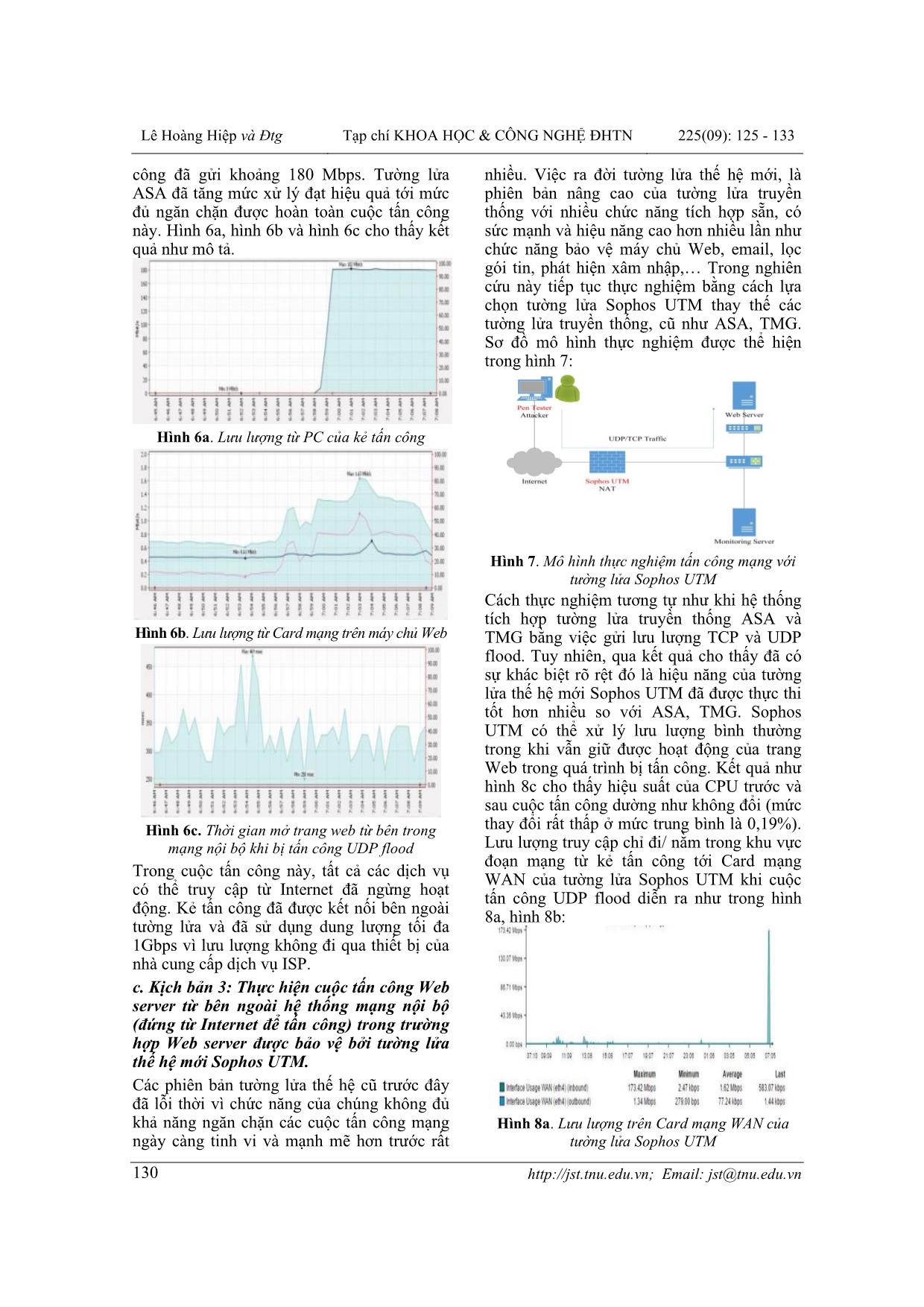

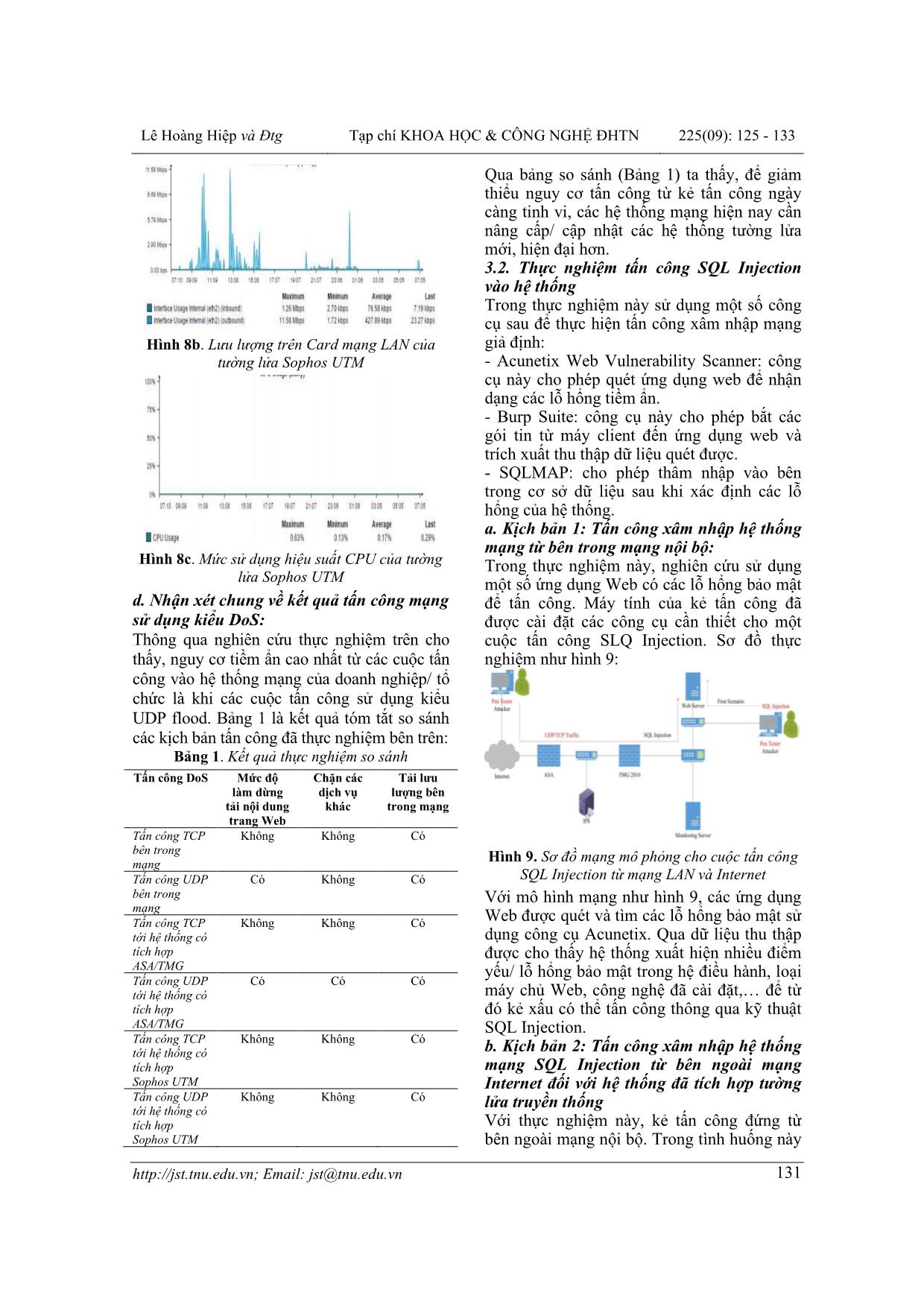

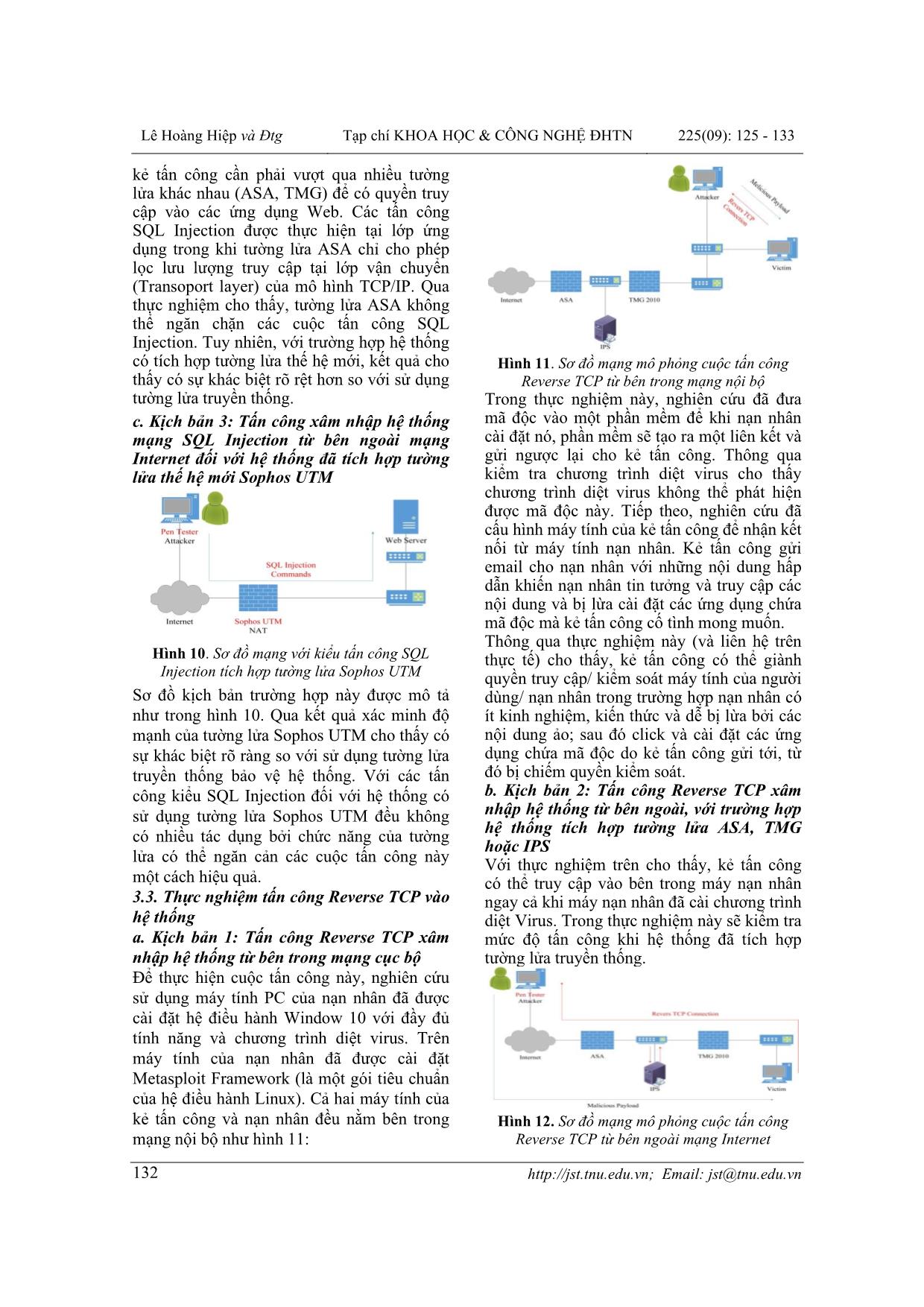

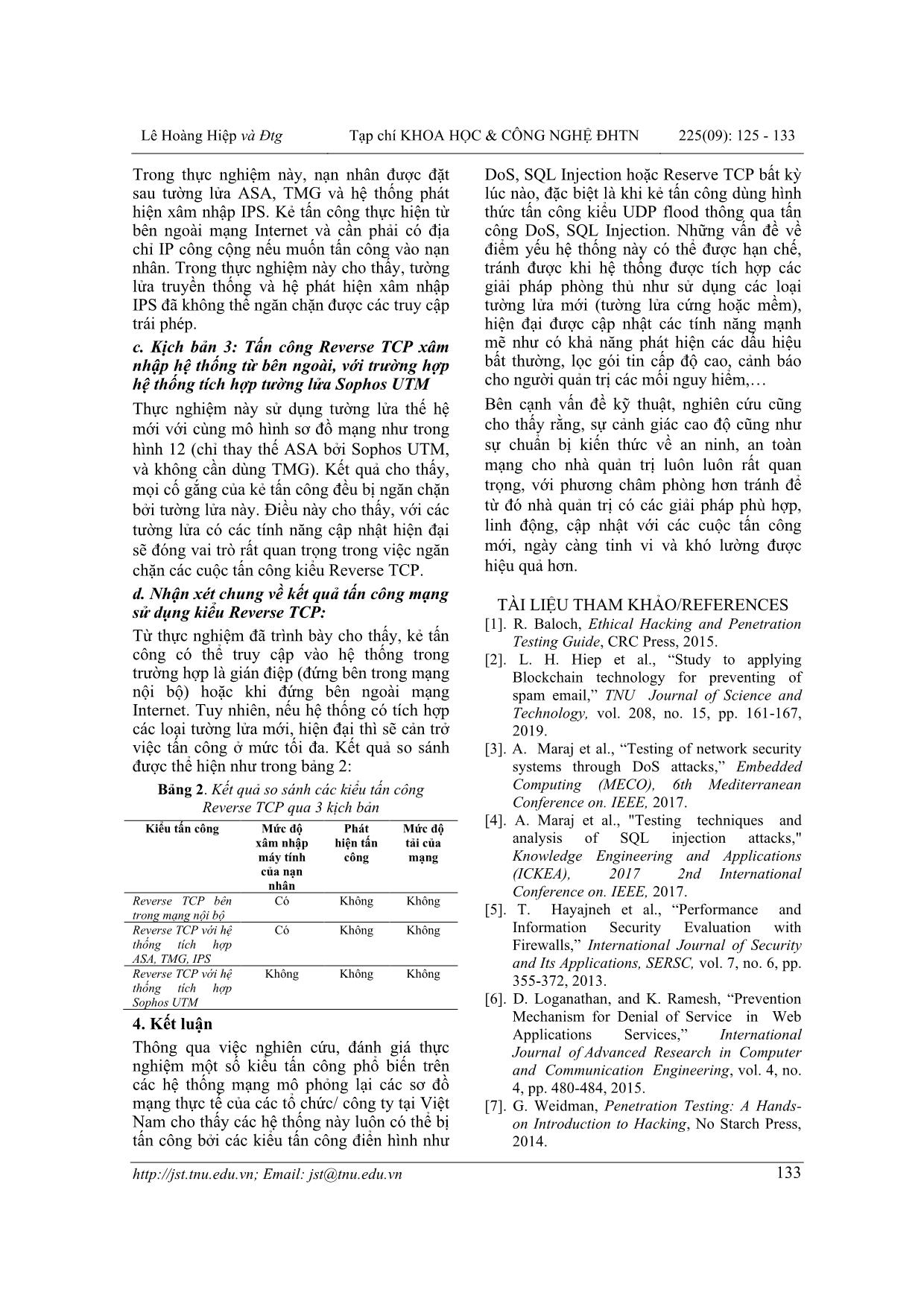

qua cổng của máy chủ. Qua việc giám sát và đo đạc 80. Kết quả tấn công TCP flood được hiển thị thông qua công cụ giám sát, kết quả cho biết trong hình 5a, hình 5b và hình 5c. Qua đây việc tấn công DoS từ một PC sử dụng TCP cho thấy kẻ tấn công gửi khoảng 60 Mbps lưu flood dường như không ảnh hưởng tới hoạt lượng vào máy chủ Web, trong khi đó máy động của máy chủ Web (hình 4a). chủ Web chỉ nhận thấy có 38,5 Mbps lưu lượng truy cập đến. Điều này có thể giải thích do hệ thống đã được cài đặt tường lửa, chức năng của tường lửa đã được thực thi và ngăn chặn (lọc) các lưu lượng gói tin bất thường (đáng ngờ) vì thế mà chỉ một phần lưu lượng từ kẻ tấn công gửi tới có thể đến được máy chủ Web và dẫn tới cuộc tấn công này không làm ảnh hưởng nhiều tới thời gian tải của trang Web. Hình 4a. Thông số lưu lượng qua Card mạng trên web server Tiếp theo đó, nghiên cứu thử nghiệm tấn công UDP flood thông qua cổng 80, kết quả hiển thị trong hình 4a và hình 4b cho thấy kẻ tấn công đã gửi khoảng 185 Mbps và với lưu lượng này đủ để làm dừng hoạt động tải về của Web. Hình 5a. Lưu lượng từ Card mạng trên PC kẻ tấn công Hình 4b. Thời gian mở trang web từ bên trong Hình 5b. Lưu lượng từ Card mạng trên máy chủ Web mạng khi bị tấn công UDP flood Thông qua thực nghiệm này thấy rằng, bằng cách tấn công UDP flood, kẻ tấn công có thể dễ dàng dừng lại việc tải trang web ngay cả khi kẻ tấn công đó chỉ cần sử dụng một PC duy nhất để thực hiện tấn công. b. Kịch bản 2: Thực hiện cuộc tấn công Web server từ bên ngoài hệ thống mạng nội bộ (đứng từ Internet để tấn công) trong trường hợp Web server được bảo vệ bởi tường lửa Hình 5c. Thời gian tải trang Web từ bên ngoài Internet Cisco Adaptive Security Appliance (Cisco Qua theo dõi kết quả cũng cho thấy, sau ASA) và Forefront Threat Management khoảng 30 giây, tường lửa ASA đã chặn địa Gateway (TMG): chỉ IP của kẻ tấn công trước mà chưa cần tới Trong trường hợp này, máy chủ web được đặt tường lửa TMG thực thi. bên trong mạng nội bộ, kẻ tấn công đứng từ Tiếp theo, nghiên cứu thực hiện tấn công bên ngoài. Kẻ tấn công sẽ phải vượt qua hai tương tự bằng việc gửi các gói tin UDP tới tường lửa đã được cài đặt sẵn trước đó (ASA máy chủ Web. Trong trường hợp này, kẻ tấn Email: jst@tnu.edu.vn 129 Lê Hoàng Hiệp và Đtg Tạp chí KHOA HỌC & CÔNG NGHỆ ĐHTN 225(09): 125 - 133 công đã gửi khoảng 180 Mbps. Tường lửa nhiều. Việc ra đời tường lửa thế hệ mới, là ASA đã tăng mức xử lý đạt hiệu quả tới mức phiên bản nâng cao của tường lửa truyền đủ ngăn chặn được hoàn toàn cuộc tấn công thống với nhiều chức năng tích hợp sẵn, có này. Hình 6a, hình 6b và hình 6c cho thấy kết sức mạnh và hiệu năng cao hơn nhiều lần như quả như mô tả. chức năng bảo vệ máy chủ Web, email, lọc gói tin, phát hiện xâm nhập, Trong nghiên cứu này tiếp tục thực nghiệm bằng cách lựa chọn tường lửa Sophos UTM thay thế các tường lửa truyền thống, cũ như ASA, TMG. Sơ đồ mô hình thực nghiệm được thể hiện trong hình 7: Hình 6a. Lưu lượng từ PC của kẻ tấn công Hình 7. Mô hình thực nghiệm tấn công mạng với tường lửa Sophos UTM Cách thực nghiệm tương tự như khi hệ thống tích hợp tường lửa truyền thống ASA và Hình 6b. Lưu lượng từ Card mạng trên máy chủ Web TMG bằng việc gửi lưu lượng TCP và UDP flood. Tuy nhiên, qua kết quả cho thấy đã có sự khác biệt rõ rệt đó là hiệu năng của tường lửa thế hệ mới Sophos UTM đã được thực thi tốt hơn nhiều so với ASA, TMG. Sophos UTM có thể xử lý lưu lượng bình thường trong khi vẫn giữ được hoạt động của trang Web trong quá trình bị tấn công. Kết quả như hình 8c cho thấy hiệu suất của CPU trước và sau cuộc tấn công dường như không đổi (mức Hình 6c. Thời gian mở trang web từ bên trong thay đổi rất thấp ở mức trung bình là 0,19%). mạng nội bộ khi bị tấn công UDP flood Lưu lượng truy cập chỉ đi/ nằm trong khu vực đoạn mạng từ kẻ tấn công tới Card mạng Trong cuộc tấn công này, tất cả các dịch vụ WAN của tường lửa Sophos UTM khi cuộc có thể truy cập từ Internet đã ngừng hoạt tấn công UDP flood diễn ra như trong hình động. Kẻ tấn công đã được kết nối bên ngoài 8a, hình 8b: tường lửa và đã sử dụng dung lượng tối đa 1Gbps vì lưu lượng không đi qua thiết bị của nhà cung cấp dịch vụ ISP. c. Kịch bản 3: Thực hiện cuộc tấn công Web server từ bên ngoài hệ thống mạng nội bộ (đứng từ Internet để tấn công) trong trường hợp Web server được bảo vệ bởi tường lửa thế hệ mới Sophos UTM. Các phiên bản tường lửa thế hệ cũ trước đây đã lỗi thời vì chức năng của chúng không đủ khả năng ngăn chặn các cuộc tấn công mạng Hình 8a. Lưu lượng trên Card mạng WAN của ngày càng tinh vi và mạnh mẽ hơn trước rất tường lửa Sophos UTM 130 Email: jst@tnu.edu.vn Lê Hoàng Hiệp và Đtg Tạp chí KHOA HỌC & CÔNG NGHỆ ĐHTN 225(09): 125 - 133 Qua bảng so sánh (Bảng 1) ta thấy, để giảm thiểu nguy cơ tấn công từ kẻ tấn công ngày càng tinh vi, các hệ thống mạng hiện nay cần nâng cấp/ cập nhật các hệ thống tường lửa mới, hiện đại hơn. 3.2. Thực nghiệm tấn công SQL Injection vào hệ thống Trong thực nghiệm này sử dụng một số công cụ sau để thực hiện tấn công xâm nhập mạng Hình 8b. Lưu lượng trên Card mạng LAN của giả định: tường lửa Sophos UTM - Acunetix Web Vulnerability Scanner: công cụ này cho phép quét ứng dụng web để nhận dạng các lỗ hổng tiềm ẩn. - Burp Suite: công cụ này cho phép bắt các gói tin từ máy client đến ứng dụng web và trích xuất thu thập dữ liệu quét được. - SQLMAP: cho phép thâm nhập vào bên trong cơ sở dữ liệu sau khi xác định các lỗ hổng của hệ thống. a. Kịch bản 1: Tấn công xâm nhập hệ thống mạng từ bên trong mạng nội bộ: Hình 8c. Mức sử dụng hiệu suất CPU của tường Trong thực nghiệm này, nghiên cứu sử dụng lửa Sophos UTM một số ứng dụng Web có các lỗ hổng bảo mật d. Nhận xét chung về kết quả tấn công mạng để tấn công. Máy tính của kẻ tấn công đã sử dụng kiểu DoS: được cài đặt các công cụ cần thiết cho một Thông qua nghiên cứu thực nghiệm trên cho cuộc tấn công SLQ Injection. Sơ đồ thực thấy, nguy cơ tiềm ẩn cao nhất từ các cuộc tấn nghiệm như hình 9: công vào hệ thống mạng của doanh nghiệp/ tổ chức là khi các cuộc tấn công sử dụng kiểu UDP flood. Bảng 1 là kết quả tóm tắt so sánh các kịch bản tấn công đã thực nghiệm bên trên: Bảng 1. Kết quả thực nghiệm so sánh Tấn công DoS Mức độ Chặn các Tải lưu làm dừng dịch vụ lượng bên tải nội dung khác trong mạng trang Web Tấn công TCP Không Không Có bên trong Hình 9. Sơ đồ mạng mô phỏng cho cuộc tấn công mạng Tấn công UDP Có Không Có SQL Injection từ mạng LAN và Internet bên trong Với mô hình mạng như hình 9, các ứng dụng mạng Tấn công TCP Không Không Có Web được quét và tìm các lỗ hổng bảo mật sử tới hệ thống có dụng công cụ Acunetix. Qua dữ liệu thu thập tích hợp được cho thấy hệ thống xuất hiện nhiều điểm ASA/TMG yếu/ lỗ hổng bảo mật trong hệ điều hành, loại Tấn công UDP Có Có Có tới hệ thống có máy chủ Web, công nghệ đã cài đặt, để từ tích hợp đó kẻ xấu có thể tấn công thông qua kỹ thuật ASA/TMG SQL Injection. Tấn công TCP Không Không Có tới hệ thống có b. Kịch bản 2: Tấn công xâm nhập hệ thống tích hợp mạng SQL Injection từ bên ngoài mạng Sophos UTM Internet đối với hệ thống đã tích hợp tường Tấn công UDP Không Không Có lửa truyền thống tới hệ thống có tích hợp Với thực nghiệm này, kẻ tấn công đứng từ Sophos UTM bên ngoài mạng nội bộ. Trong tình huống này Email: jst@tnu.edu.vn 131 Lê Hoàng Hiệp và Đtg Tạp chí KHOA HỌC & CÔNG NGHỆ ĐHTN 225(09): 125 - 133 kẻ tấn công cần phải vượt qua nhiều tường lửa khác nhau (ASA, TMG) để có quyền truy cập vào các ứng dụng Web. Các tấn công SQL Injection được thực hiện tại lớp ứng dụng trong khi tường lửa ASA chỉ cho phép lọc lưu lượng truy cập tại lớp vận chuyển (Transoport layer) của mô hình TCP/IP. Qua thực nghiệm cho thấy, tường lửa ASA không thể ngăn chặn các cuộc tấn công SQL Injection. Tuy nhiên, với trường hợp hệ thống có tích hợp tường lửa thế hệ mới, kết quả cho Hình 11. Sơ đồ mạng mô phỏng cuộc tấn công thấy có sự khác biệt rõ rệt hơn so với sử dụng Reverse TCP từ bên trong mạng nội bộ tường lửa truyền thống. Trong thực nghiệm này, nghiên cứu đã đưa c. Kịch bản 3: Tấn công xâm nhập hệ thống mã độc vào một phần mềm để khi nạn nhân mạng SQL Injection từ bên ngoài mạng cài đặt nó, phần mềm sẽ tạo ra một liên kết và Internet đối với hệ thống đã tích hợp tường gửi ngược lại cho kẻ tấn công. Thông qua lửa thế hệ mới Sophos UTM kiểm tra chương trình diệt virus cho thấy chương trình diệt virus không thể phát hiện được mã độc này. Tiếp theo, nghiên cứu đã cấu hình máy tính của kẻ tấn công để nhận kết nối từ máy tính nạn nhân. Kẻ tấn công gửi email cho nạn nhân với những nội dung hấp dẫn khiến nạn nhân tin tưởng và truy cập các nội dung và bị lừa cài đặt các ứng dụng chứa mã độc mà kẻ tấn công cố tình mong muốn. Thông qua thực nghiệm này (và liên hệ trên Hình 10. Sơ đồ mạng với kiểu tấn công SQL thực tế) cho thấy, kẻ tấn công có thể giành Injection tích hợp tường lửa Sophos UTM quyền truy cập/ kiểm soát máy tính của người Sơ đồ kịch bản trường hợp này được mô tả dùng/ nạn nhân trong trường hợp nạn nhân có như trong hình 10. Qua kết quả xác minh độ ít kinh nghiệm, kiến thức và dễ bị lừa bởi các mạnh của tường lửa Sophos UTM cho thấy có nội dung ảo; sau đó click và cài đặt các ứng sự khác biệt rõ ràng so với sử dụng tường lửa dụng chứa mã độc do kẻ tấn công gửi tới, từ truyền thống bảo vệ hệ thống. Với các tấn đó bị chiếm quyền kiểm soát. công kiểu SQL Injection đối với hệ thống có b. Kịch bản 2: Tấn công Reverse TCP xâm sử dụng tường lửa Sophos UTM đều không nhập hệ thống từ bên ngoài, với trường hợp hệ thống tích hợp tường lửa ASA, TMG có nhiều tác dụng bởi chức năng của tường hoặc IPS lửa có thể ngăn cản các cuộc tấn công này Với thực nghiệm trên cho thấy, kẻ tấn công một cách hiệu quả. có thể truy cập vào bên trong máy nạn nhân 3.3. Thực nghiệm tấn công Reverse TCP vào ngay cả khi máy nạn nhân đã cài chương trình hệ thống diệt Virus. Trong thực nghiệm này sẽ kiểm tra a. Kịch bản 1: Tấn công Reverse TCP xâm mức độ tấn công khi hệ thống đã tích hợp nhập hệ thống từ bên trong mạng cục bộ tường lửa truyền thống. Để thực hiện cuộc tấn công này, nghiên cứu sử dụng máy tính PC của nạn nhân đã được cài đặt hệ điều hành Window 10 với đầy đủ tính năng và chương trình diệt virus. Trên máy tính của nạn nhân đã được cài đặt Metasploit Framework (là một gói tiêu chuẩn của hệ điều hành Linux). Cả hai máy tính của kẻ tấn công và nạn nhân đều nằm bên trong Hình 12. Sơ đồ mạng mô phỏng cuộc tấn công mạng nội bộ như hình 11: Reverse TCP từ bên ngoài mạng Internet 132 Email: jst@tnu.edu.vn Lê Hoàng Hiệp và Đtg Tạp chí KHOA HỌC & CÔNG NGHỆ ĐHTN 225(09): 125 - 133 Trong thực nghiệm này, nạn nhân được đặt DoS, SQL Injection hoặc Reserve TCP bất kỳ sau tường lửa ASA, TMG và hệ thống phát lúc nào, đặc biệt là khi kẻ tấn công dùng hình hiện xâm nhập IPS. Kẻ tấn công thực hiện từ thức tấn công kiểu UDP flood thông qua tấn bên ngoài mạng Internet và cần phải có địa công DoS, SQL Injection. Những vấn đề về chỉ IP công cộng nếu muốn tấn công vào nạn điểm yếu hệ thống này có thể được hạn chế, nhân. Trong thực nghiệm này cho thấy, tường tránh được khi hệ thống được tích hợp các lửa truyền thống và hệ phát hiện xâm nhập giải pháp phòng thủ như sử dụng các loại IPS đã không thể ngăn chặn được các truy cập tường lửa mới (tường lửa cứng hoặc mềm), trái phép. hiện đại được cập nhật các tính năng mạnh c. Kịch bản 3: Tấn công Reverse TCP xâm mẽ như có khả năng phát hiện các dấu hiệu nhập hệ thống từ bên ngoài, với trường hợp bất thường, lọc gói tin cấp độ cao, cảnh báo hệ thống tích hợp tường lửa Sophos UTM cho người quản trị các mối nguy hiểm, Thực nghiệm này sử dụng tường lửa thế hệ Bên cạnh vấn đề kỹ thuật, nghiên cứu cũng mới với cùng mô hình sơ đồ mạng như trong cho thấy rằng, sự cảnh giác cao độ cũng như hình 12 (chỉ thay thế ASA bởi Sophos UTM, sự chuẩn bị kiến thức về an ninh, an toàn và không cần dùng TMG). Kết quả cho thấy, mạng cho nhà quản trị luôn luôn rất quan mọi cố gắng của kẻ tấn công đều bị ngăn chặn trọng, với phương châm phòng hơn tránh để bởi tường lửa này. Điều này cho thấy, với các từ đó nhà quản trị có các giải pháp phù hợp, tường lửa có các tính năng cập nhật hiện đại linh động, cập nhật với các cuộc tấn công sẽ đóng vai trò rất quan trọng trong việc ngăn mới, ngày càng tinh vi và khó lường được chặn các cuộc tấn công kiểu Reverse TCP. hiệu quả hơn. d. Nhận xét chung về kết quả tấn công mạng sử dụng kiểu Reverse TCP: TÀI LIỆU THAM KHẢO/REFERENCES [1]. R. Baloch, Ethical Hacking and Penetration Từ thực nghiệm đã trình bày cho thấy, kẻ tấn Testing Guide, CRC Press, 2015. công có thể truy cập vào hệ thống trong [2]. L. H. Hiep et al., “Study to applying trường hợp là gián điệp (đứng bên trong mạng Blockchain technology for preventing of nội bộ) hoặc khi đứng bên ngoài mạng spam email,” TNU Journal of Science and Internet. Tuy nhiên, nếu hệ thống có tích hợp Technology, vol. 208, no. 15, pp. 161-167, các loại tường lửa mới, hiện đại thì sẽ cản trở 2019. việc tấn công ở mức tối đa. Kết quả so sánh [3]. A. Maraj et al., “Testing of network security được thể hiện như trong bảng 2: systems through DoS attacks,” Embedded Bảng 2. Kết quả so sánh các kiểu tấn công Computing (MECO), 6th Mediterranean Reverse TCP qua 3 kịch bản Conference on. IEEE, 2017. [4]. A. Maraj et al., "Testing techniques and Kiểu tấn công Mức độ Phát Mức độ xâm nhập hiện tấn tải của analysis of SQL injection attacks," máy tính công mạng Knowledge Engineering and Applications của nạn (ICKEA), 2017 2nd International nhân Conference on. IEEE, 2017. Reverse TCP bên Có Không Không trong mạng nội bộ [5]. T. Hayajneh et al., “Performance and Reverse TCP với hệ Có Không Không Information Security Evaluation with thống tích hợp Firewalls,” International Journal of Security ASA, TMG, IPS and Its Applications, SERSC, vol. 7, no. 6, pp. Reverse TCP với hệ Không Không Không thống tích hợp 355-372, 2013. Sophos UTM [6]. D. Loganathan, and K. Ramesh, “Prevention 4. Kết luận Mechanism for Denial of Service in Web Applications Services,” International Thông qua việc nghiên cứu, đánh giá thực Journal of Advanced Research in Computer nghiệm một số kiểu tấn công phổ biến trên and Communication Engineering, vol. 4, no. các hệ thống mạng mô phỏng lại các sơ đồ 4, pp. 480-484, 2015. mạng thực tế của các tổ chức/ công ty tại Việt [7]. G. Weidman, Penetration Testing: A Hands- Nam cho thấy các hệ thống này luôn có thể bị on Introduction to Hacking, No Starch Press, tấn công bởi các kiểu tấn công điển hình như 2014. Email: jst@tnu.edu.vn 133

File đính kèm:

nang_cao_muc_do_bao_dam_an_ninh_he_thong_mang_tai_viet_nam_b.pdf

nang_cao_muc_do_bao_dam_an_ninh_he_thong_mang_tai_viet_nam_b.pdf