Bài giảng Quản lý khóa trong mật mã - Phân phối khoá cho các mật mã khóa bí mật - Nguyễn Hiếu Minh

Phương án 3

Có khả năng ứng dụng cho mã hóa kênh

hoặc xuyên suốt.

Nhưng nếu đối phương thành công trong

việc đột nhập để nhận được một khoá, thì

đối phương có khă năng nhận tất cả các

khoá tiếp theo.

Thường được sử dụng cho mã hóa xuyên suốt.

Trong sơ đồ này, sự phân phối khoá cho cặp người

sử dụng được thực hiện bởi một trung tâm phân

phối khoá (KDC-Key Distribution Center).

Mỗi nguời phải chia xẻ khóa bí mật với KDC để

phân phối khóa

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Trang 8

Trang 9

Trang 10

Tải về để xem bản đầy đủ

Bạn đang xem 10 trang mẫu của tài liệu "Bài giảng Quản lý khóa trong mật mã - Phân phối khoá cho các mật mã khóa bí mật - Nguyễn Hiếu Minh", để tải tài liệu gốc về máy hãy click vào nút Download ở trên

Tóm tắt nội dung tài liệu: Bài giảng Quản lý khóa trong mật mã - Phân phối khoá cho các mật mã khóa bí mật - Nguyễn Hiếu Minh

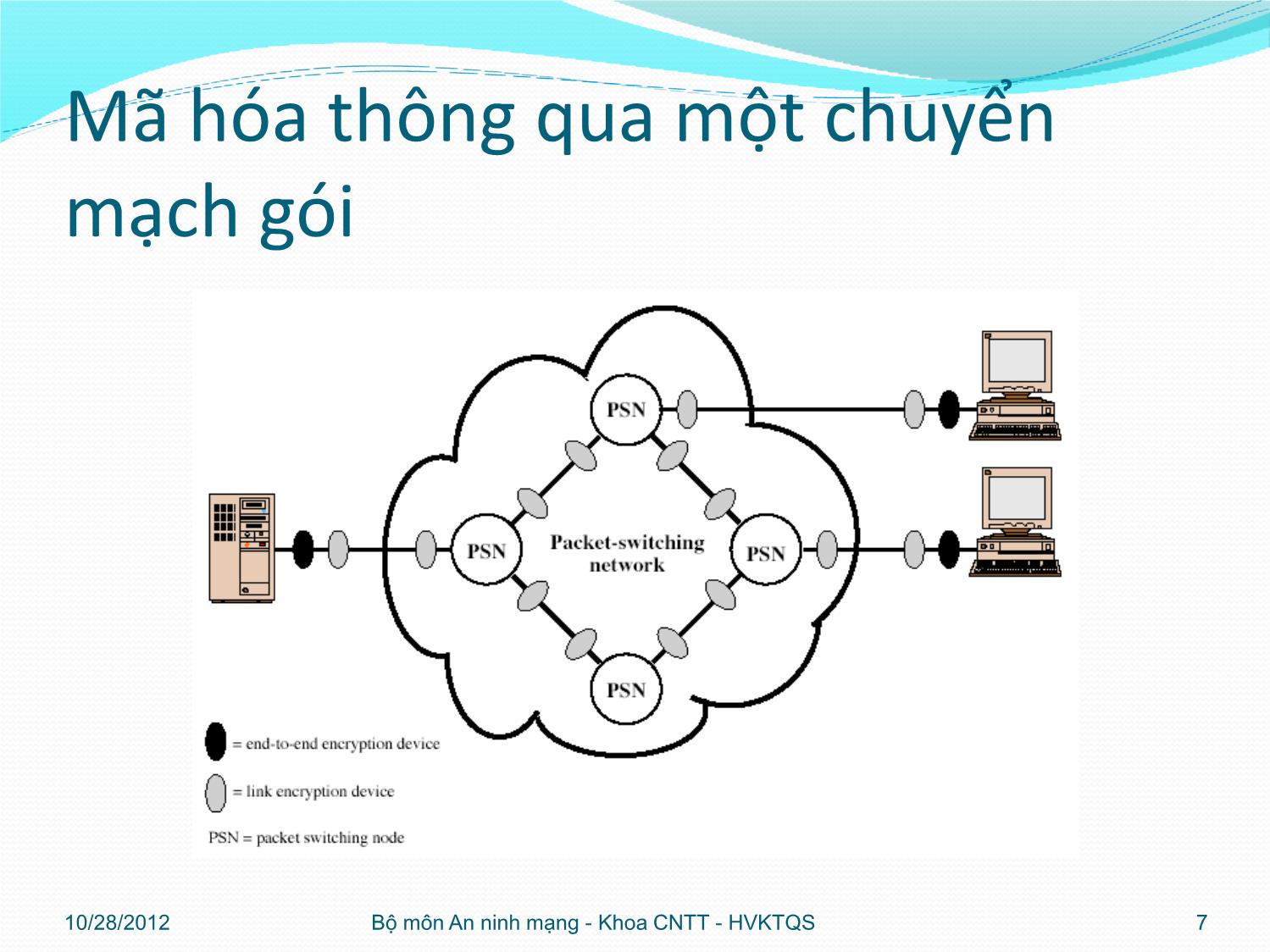

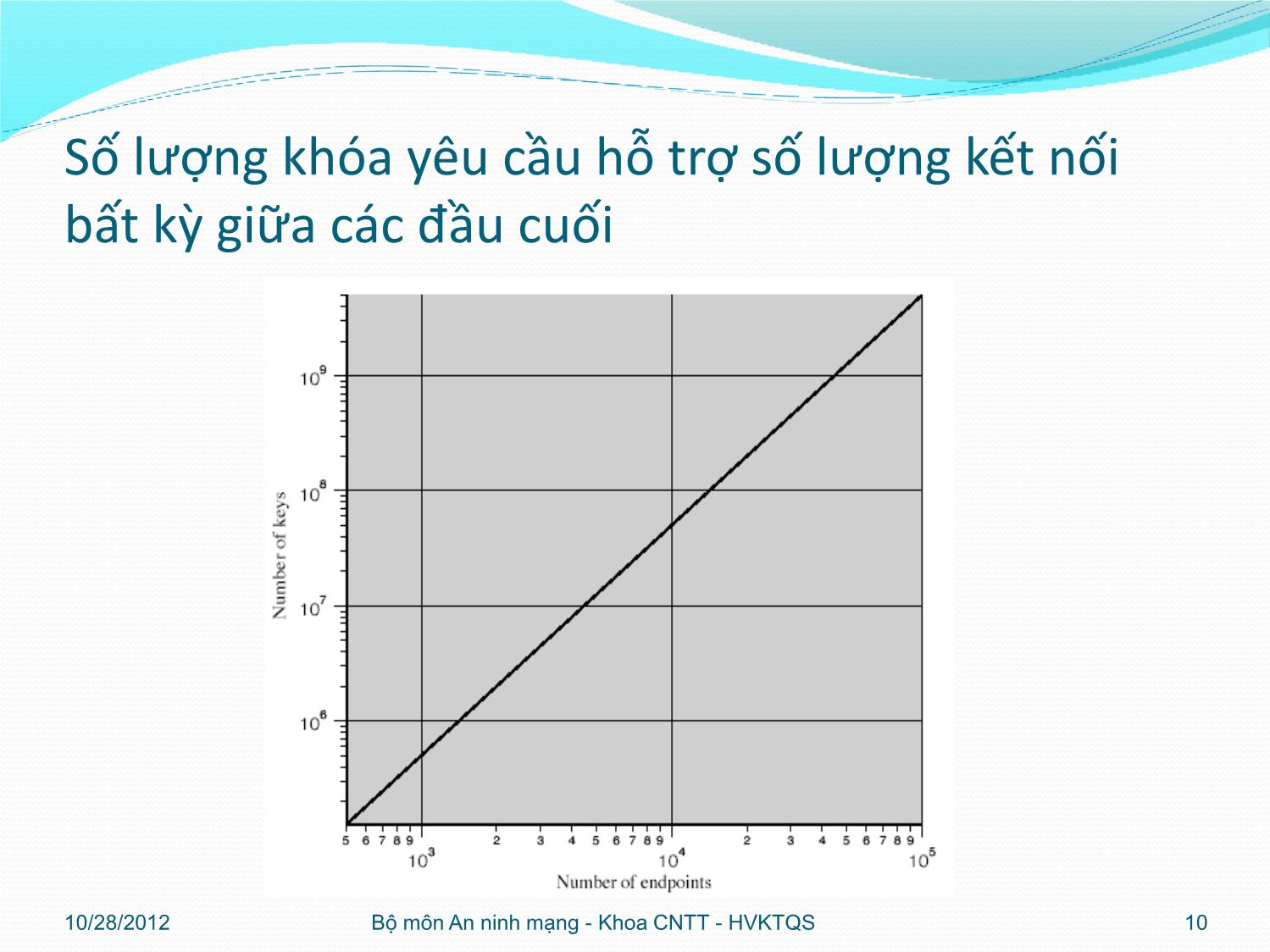

Giáo viên: Nguyễn Hiếu Minh 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 1 Các vấn đề trình bày 1. Phân phối khoá cho các mật mã khóa bí mật 2. Phân phối khoá cho mật mã khóa công khai 3. Phân phối khóa bí mật sử dụng mật mã khóa công khai 4. Hạ tầng khóa công khai (PKI) 5. Một số đánh giá về các mô hình phân phối khóa 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 2 1. Phân phối khóa cho mật mã khóa bí mật Với mật mã đối xứng, hai đối tượng tham gia vào việc trao đổi số liệu cần: Phải sử dụng cùng một khoá. Khóa phải được bảo vệ chống lại sự sử dụng của các đối tượng khác. Thay đổi khóa thường xuyên, làm cho dữ liệu ít bị tổn thương với tấn công. Độ tin cậy của một hệ thống mật mã phụ thuộc vào công nghệ phân phối khóa (key distribution technique). 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 3 Khái niệm phân phối khóa Phương pháp chuyển giao khóa đến hai thực thể muốn trao đổi dữ liệu, và không cho phép phía thứ ba biết được khóa. 1. Khoá có thể được lựa chọn bởi A và vận chuyển vật lý đến B. 2. Khoá có thể được lựa chọn bởi phía thứ 3 và vận chuyển vật lý đến cả hai phía A và B. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 4 (tiếp) 3. Nếu các phía A và B đã sử dụng một khoá chung nào đấy, một phía có thể phát sinh khoá và truyền nó về phía kia. Khóa mới được mã hoá nhờ khoá chung cũ. 4. Nếu cả hai phía tham gia A và B có một kênh được mã hóa với phía thứ ba C, C có thể truyền khoá trên kênh mã hóa đến A và B. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 5 Nhận xét Phương án 1 và 2 được cho là truyền khoá thủ công. Đối với mã hóa kênh (link encryption) đây là các phương án khả thi. Đối với mã hóa xuyên suốt (end-to-end encryption), không sử dụng. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 6 Mã hóa thông qua một chuyển mạch gói 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 7 (tiếp) Trong các hệ thống phân tán, một đầu cuối có thể thực hiện đồng thời trao đổi số liệu với nhiều nút khác → cần một số khóa được cung cấp động → sẽ là vấn đề rất khó trong các mạng lớn. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 8 Đánh giá Phạm vi của vấn đề phụ thuộc số các cặp truyền thông cần hỗ trợ. Nếu thực hiện mã hóa xuyên suốt, trên mạng có N nút → số lượng khóa cần thiết là N(N-1)/2. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 9 Số lượng khóa yêu cầu hỗ trợ số lượng kết nối bất kỳ giữa các đầu cuối 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 10 Phương án 3 Có khả năng ứng dụng cho mã hóa kênh hoặc xuyên suốt. Nhưng nếu đối phương thành công trong việc đột nhập để nhận được một khoá, thì đối phương có khă năng nhận tất cả các khoá tiếp theo. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 11 Phương án 4 Thường được sử dụng cho mã hóa xuyên suốt. Trong sơ đồ này, sự phân phối khoá cho cặp người sử dụng được thực hiện bởi một trung tâm phân phối khoá (KDC-Key Distribution Center). Mỗi nguời phải chia xẻ khóa bí mật với KDC để phân phối khóa. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 12 (tiếp) Việc sử dụng một KDC dựa trên một cấu trúc phân cấp khóa (hierarchy of keys). Yêu cầu tối thiểu, cần sử dụng hai mức phân cấp khóa. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 13 Sử dụng một cấu trúc phân cấp khóa 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 14 Mô tả Việc truyền thông giữa hai thực thể sử dụng khóa tạm thời (khóa phiên-session key). Mỗi khóa phiên được phân phối trong dạng mã hóa, sử dụng khóa chủ (master key) chia xẻ giữa KDC và đầu cuối. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 15 (tiếp) Mỗi đầu cuối có một khóa chủ chia xẻ với KDC. Và được phân phối theo một số cách → phạm vi vấn đề đã được đơn giản hóa. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 16 1.1. Một kịch bản phân phối khóa 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 17 Mô tả Kịch bản giả thiết rằng mỗi đầu cuối chia xẻ một khóa chủ duy nhất với KDC. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 18 Các giả thiết A muốn thiết lập một liên kết logic với B để truyền dữ liệu. A có khóa chủ Ka chỉ A và KDC biết. B có khóa chủ Kb chỉ B và KDC biết. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 19 Các bước tạo khóa phiên 1. A gửi yêu cầu đến KDC để nhận được khoá phiên nhằm thực hiện truyền thông với B. Bản tin gồm định danh của A, B và một định danh duy nhất N1 cho phiên truyền gọi là nonce (nhãn thời gian, biến đếm, số ngẫu nhiên). Đối phương rất khó để xác định nonce. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 20 (tiếp) 2. KDC trả lời yêu cầu bằng một tin tức, được mã hoá với việc sử dụng khoá Ka. Người duy nhất có thể nhận và đọc được tin tức này đó chính là A và bởi vậy A có thể tin tưởng rằng tin tức đã được gửi từ KDC. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 21 (tiếp) Tin tức có hai thông tin được chờ đợi với A. Khoá phiên dùng một lần Ks, nó sẽ được sử dụng làm khoá phiên để liên lạc. Tin tức nguyên bản đã gửi bao gồm nonce để A có khă năng đối chiếu câu trả lời phù hợp với câu đã hỏi . 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 22 (tiếp) Trong tin tức, cũng bao gồm hai thông tin chờ đội với B: Khoá phiên dùng một lần Ks, nó sẽ được sử dụng làm khoá phiên để liên lạc. Định danh của A (IDA). 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 23 (tiếp) 3. A lưu giữ khoá phiên Ks để dùng cho phiên liên lạc, và gửi về phía B một thông tin đã nhận được từ trung tâm (đó là thông tin EKb [Ks║IDA]). Người sử dụng B biết được khoá phiên Ks và biết được thông tin nhận được đã được gửi từ KDC (bởi vì thông tin đó đã được mã hoá bằng Kb). 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 24 (tiếp) 4. Phía B gửi cho phía A một nonce mới N2, nó được mã hoá bằng khoá phiên vừa nhận được. 5. Nhờ khoá phiên KS, A trả lời lại f(N2) cho B, ở đây là hàm được thực hiện bằng biến đổi nào đó của N2 (chẳng hạn bổ sung thêm đơn vị). 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 25 Nhận xét Các bước 4, 5 đảm bảo với B, tin tức là nguyên bản mã không bị tái tạo lại. Bước 1, 2, 3 → phân phối khóa. Bước 3, 4, 5 → Xác thực. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 26 1.2. Quản lý phân cấp khóa Hoàn toàn không giới hạn chức năng phân phối khoá cho một KDC. Với các mạng lớn → không thực tế. Một cấu trức phân cấp của KDC có thể được xây dựng. Làm tối thiểu hóa việc phân phối khóa chủ. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 27 1.3. Thời gian tồn tại của khóa phiên Càng thường xuyên thay đổi khoá phiên, thì càng nâng cao độ tin cậy. Việc trao đổi khóa phiên thường xuyên → chậm việc mã hóa, tăng lưu lượng mạng → lựa chọn thích hợp. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 28 Giao thức hướng kết nối Sử dụng một khoá phiên chỉ cho một phiên liên lạc và sẽ sử dụng khoá mới cho một phiên liên lạc mới. Nếu kết nối logic quá dài, thì có thể thay đổi chu kì khoá phiên một cách khôn khéo. Chẳng hạn sau khi gia công một số lượng xác định đơn vị số liệu PDU (PDU-Protorcol data Unit). 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 29 Giao thức không liên kết Giải pháp độ an toàn cao nhất là sử dụng khoá phiên mới cho các cuộc trao đổi số liệu mới. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 30 1.4. Một lược đồ quản lý khóa trong suốt 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 31 Nhận xét Phương án được áp dụng cho mật mã xuyên suốt ở mức mạng hoặc ở mức vận chuyển (không thấy được (trong suốt) đối với mỗi người sử dụng cụ thể). Giả thiết sử dụng của phương án với các giao thức hướng kết nối (ví dụ, TCP). 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 32 Mô tả các bước thực hiện 1. Truyền 1 gói tin yêu cầu kết nối (bước 1). 2. FEP nhận được gói tin và chuyển đến KDC. Liên lạc giữa chúng được mã háo nhờ khóa chủ. 3. KDC sinh ra khóa phiên và chuyển đến FEP. 4. Giải phóng liên lạc của các gói tin yêu cầu và thiệt lập liên lạc giữa hai đầu cuối. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 33 1.5. Phân phối khóa không tập trung Sử dụng phân phối khóa bằng KDC yêu cầu KDC phải tin cậy và an toàn từ các phá hoại. Các yêu cầu được loại bỏ khi sử dụng phân phối khóa hoàn toàn không tập trung. Có thể không hữu ích trong các mạng lớn, nhưng hữu ích trong một mạng cục bộ nào đó. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 34 Yêu cầu Khi phân quyền đòi hỏi để cho mỗi một hệ thống đầu cuối có khả năng trao đổi số liệu ở dạng an toàn với tất cả các đầu cuối khác với mục đích phân phối khoá. Khi trong mạng có n hệ thống đầu cuối có thể cần đến [n(n-1)]/2 khoá chủ. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 35 Phân phối khóa không tập trung 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 36 Các bước thiết lập khóa phiên 1. A gửi yêu cầu cho B để nhận được khoá phiên, bao gồm cả nonce N1. 2. B trả lời bằng bản tin được mã hoá nhờ sử dụng khoá chủ chung (MKm). Bao gồm khoá phiên Ks, được lựa chọn bởi B, định danh của B, giá trị f(N1) và nonce N2 khác. 3. Sử dụng khoá phiên nhận được, A gửi lại cho B giá trị f(N2). 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 37 Nhận xét Như vậy, mặc dù mỗi nút cần phải lưu giữ (n-1) khoá chủ, nhưng đồng thời có thể phát sinh bao nhiêu khoá phiên tuỳ ý. Bởi vì tin tức được mã bằng khoá chủ có độ dài ngắn, cho nên sự thám mã chúng là một vấn đề khó khăn. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 38 1.6. Cách sử dụng khóa điều khiển Giải pháp phân cấp khóa và các công nghệ phân phối khóa tự động → giảm đáng kể số lượng khóa được quản lý và phân phối thủ công. 10/28/2012 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 39

File đính kèm:

bai_giang_quan_ly_khoa_trong_mat_ma_phan_phoi_khoa_cho_cac_m.pdf

bai_giang_quan_ly_khoa_trong_mat_ma_phan_phoi_khoa_cho_cac_m.pdf