Bài giảng An toàn và bảo mật hệ thống thông tin - Chương 4: Các kỹ thuật và công nghệ đảm bảo an toàn thông tin

Khái niệm về điều khiển truy cập

Cấp phép hoặc từ chối phê duyệt sử dụng các tài nguyên đã

biết

Cơ chế của hệ thống thông tin cho phép hoặc hạn chế truy

cập đến dữ liệu hoặc các thiết bị

Bốn mô hình tiêu chuẩn

Các phương pháp thực tiễn để thực thi điều khiển truy cập

Điều khiển truy cập là quy trình bảo vệ một nguồn lực để

đảm bảo nguồn lực này chỉ được sử dụng bởi các đối tượng

đã được cấp phép

Điều khiển truy cập nhằm ngăn cản việc sử dụng trái phép

Cấp phép (authorization) nhằm đảm bảo kiểm soát truy

nhập tới hệ thống, ứng dụng và dữ liệu

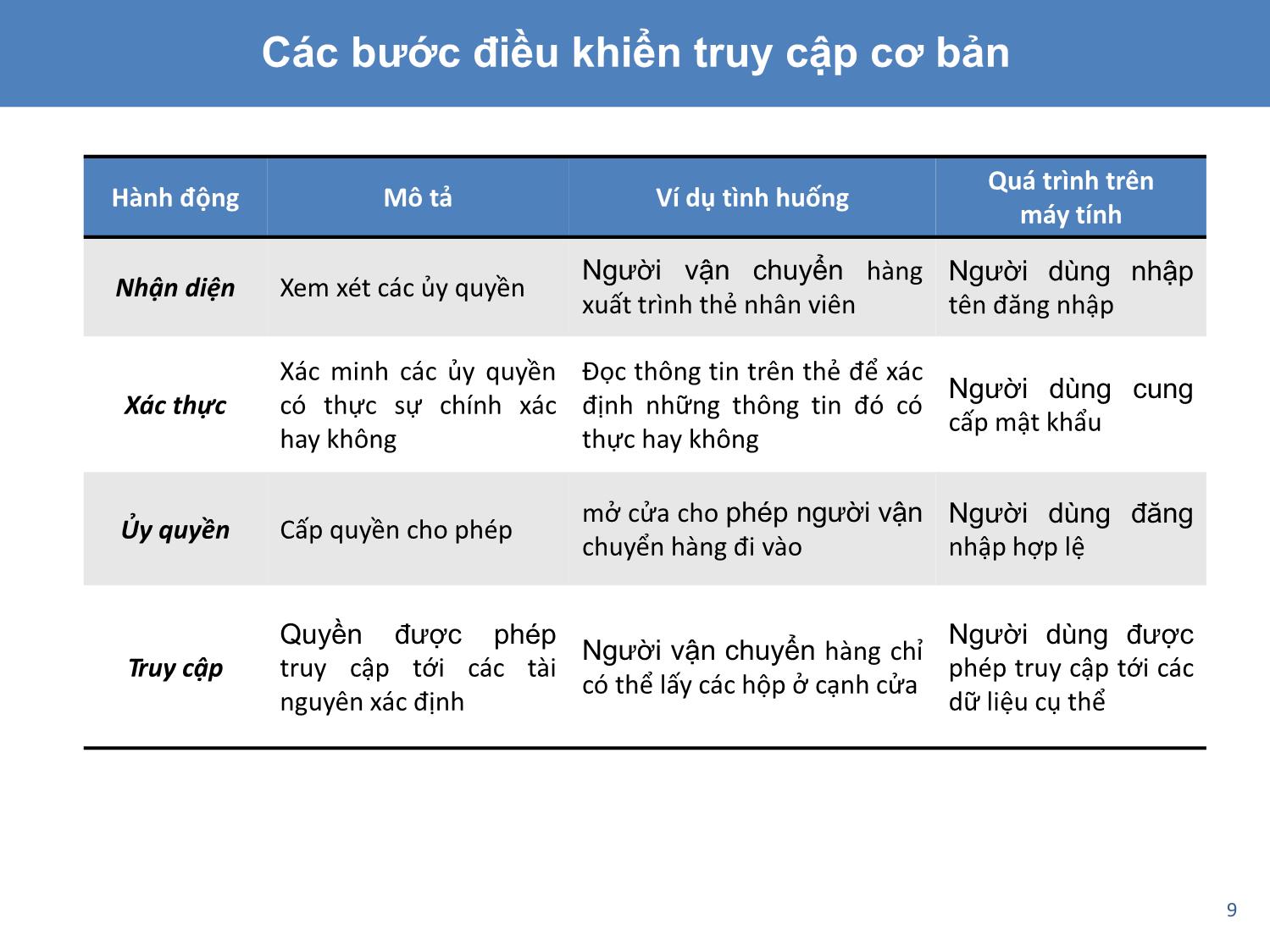

Nhận diện: Xem xét các ủy quyền

Ví dụ: người vận chuyển hàng xuất trình thẻ nhân viên

Ủy quyền: cấp quyền cho phép

Xác thực (chứng thực): Kiểm tra, xác minh các ủy quyền

Ví dụ: kiểm tra thẻ của người vận chuyển hàng

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Trang 8

Trang 9

Trang 10

Tải về để xem bản đầy đủ

Tóm tắt nội dung tài liệu: Bài giảng An toàn và bảo mật hệ thống thông tin - Chương 4: Các kỹ thuật và công nghệ đảm bảo an toàn thông tin

toàn bên ngoài 91 Phân biệt hệ thống IDS và IPS IDS là thiết bị phần cứng hoặc phần mềm mà giám sát mạng hoặc các hoạt động của hệ thống nhằm phát hiện ra sự phát tán của mã độc, hoặc sự vi phạm chính sách và đưa ra cảnh báo cho hệ thống và người quản trị IPS bao gồm các chức năng của IDS, ngoài ra có khả năng ngăn chặn sự phát tán mã độc và sự phi phạm chính sách 92 Kiến trúc của IDS Host hoặc Phân tích Tiền xử lý Network sniffer thống kê So khớp chữ ký Quản lý phản ứng Quản lý Cơ sở Lưu trữ cảnh báo tri thức dữ liệu GUI 93 Kiến trúc của IPS Bộ chuẩn hóa Bộ quét Engine phát lưu lượng hệ thống hiện So khớp chữ ký Quản lý Định hình phản ứng lưu lượng Quản lý Lưu trữ cảnh báo dữ liệu Bảng tham chiếu GUI 94 Các thuật ngữ Alert or alarm Site policy False attack stimulus Site policy awareness False negative True attack stimulus Confidence value False positive Alarm filtering Noise 95 Tại sao lại dùng IDPS? Ngăn chặn hành vi có vấn đề bằng cách tăng các rủi ro nhận thức về phát hiện và trừng phạt Phát hiện các cuộc tấn công và vi phạm an ninh khác Phát hiện và đối phó với khởi đầu của các cuộc tấn công Lập tài liệu mối đe dọa hiện có cho tổ chức Kiểm soát chất lượng cho quản trị và thiết kế bảo mật, đặc biệt là các doanh nghiệp lớn và phức tạp Cung cấp thông tin hữu ích về sự xâm nhập diễn ra 96 Các loại hệ thống IDPS Các IDS hoạt động dựa trên mạng (network-based) hoặc dựa trên host (host-based) Tất cả các IDS dùng một trong ba phương pháp phát hiện: . Dựa trên dấu hiệu (Signature-based) . Dựa trên bất thường thống kê (Statistical anomaly-based) . Kiểm tra gói tin mang trang thái (Stateful packet inspection) 97 Các hệ thống IDS 98 Network-Based IDPS (NIDPS) Được đặt trên máy tính hoặc thiết bị kết nối với một phân đoạn mạng của tổ chức; tìm kiếm các dấu hiệu tấn công Khi kiểm tra các gói tin, NIDPS tìm kiếm các mẫu tấn công Được cài đặt tại một điểm cụ thể trên mạng nơi mà nó có thể theo dõi lưu lượng đi vào và đi ra khỏi phân đoạn mạng. 99 So khớp dấu hiệu NIDPS Để phát hiện một cuộc tấn công, NIDPS tìm kiếm mẫu tấn công Việc này được thực hiện bằng cách sử dụng cài đặt đặc biệt của chồng giao thức TCP/IP: . Trong quá trình chồng giao thức xác minh, NIDPS tìm kiếm các gói dữ liệu không hợp lệ . Trong xác minh giao thức ứng dụng, các giao thức tầng trên được kiểm tra về hành vi gói tin không mong muốn hoặc sử dụng không đúng cách. 100 Ưu điểm và nhược điểm của NIDPS Thiết kế mạng lưới và vị trí của NIDPS tốt cho phép tổ chức chỉ dùng một vài thiết bị có thể giám sát được mạng lớn NIDPS thường thụ động và có thể được triển khai với mạng có sẵn mà không làm gián đoạn đến hoạt động bình thường của mạng NIDPS thường không dễ bị tấn công trực tiếp và có thể không bị kẻ tấn công phát hiện 101 Ưu điểm và nhược điểm của NIDPS (tiếp) Có thể trở nên quá tải bởi khối lượng mạng và không nhận dạng được các tấn công Yêu cầu truy cập vào tất cả các lưu lượng được theo dõi Không thể phân tích các gói dữ liệu được mã hóa Không thể tin cậy xác định xem cuộc tấn công có thành công hay không Một số dạng tấn công không dễ dàng phân biệt bởi các NIDPS, đặc biệt là các dạng liên quan đến các gói tin bị phân mảnh 102 Host-Based IDPS Host-based IDP (HIDPS) được đặt tại một máy tính hoặc server cụ thể và chỉ giám sát hoạt động trên hệ thống đó Đánh giá và theo dõi tình trạng của các tập tin hệ thống quan trọng và phát hiện kẻ xâm nhập khi chúng tạo, chỉnh sửa, hoặc xóa các tập tin Hầu hết các công việc của HIDPS dựa trên nguyên tắc về cấu hình hoặc thay đổi về quản lý Lợi thế hơn NIDPS: thường được cài đặt để có thể truy cập thông tin mã hóa đi qua mạng 103 Ưu điểm và nhược điểm của HIDPS Đặt ra vấn đề quản lý nhiều hơn Dễ bị tổn thương trong cả hai trường hợp tấn công trực tiếp và tấn công chống lại hệ điều hành của host Không phát hiện được quét đa host, cũng không quét được các thiết bị mạng không thuộc host Dễ bị tấn công từ chối dịch vụ (DoS) Có thể sử dụng một lượng lớn không gian đĩa Có thể gây ra vượt quá hiệu năng trên các hệ thống host. 104 IDPS dựa trên dấu hiệu (Signature-Based IDPS) Kiểm tra lưu lượng dữ liệu trong khi tìm kiếm các mẫu so khớp với dấu hiệu đã biết Được sử dụng rộng rãi vì nhiều cuộc tấn công có dấu hiệu rõ ràng và khác biệt Vấn đề với cách tiếp cận này là khi chiến lược tấn công mới được xác định, cơ sở dữ liệu về dấu hiệu của IDPS phải liên tục được cập nhật 105 IDPS dựa trên bất thường thống kê (Statistical Anomaly-Based IDPS) Các IDPS dựa trên bất thường thống kê hoặc IDPS dựa trên hành vi lấy mẫu các hoạt động mạng để so sánh với lưu lượng đã được biết là bình thường Khi hoạt động đo được khác các mức ngưỡng, thì IDP sẽ kích hoạt một cảnh báo IDP có thể phát hiện kiểu tấn công mới Yêu cầu khả năng xử lý lớn hơn nhiều so với IDPS dựa trên dấu hiệu Có thể thường xuyên gây ra cảnh báo nhầm (false positive) 106 IDPS phân tích giao thức trạng thái (Stateful Protocol Analysis IDPS) SP 800-94: Phân tích giao thức trạng thái (SPA) tiến hành so sánh hồ sơ xác định trước của các định nghĩa của các hoạt động ôn hòa cho mỗi trạng thái giao thức đối với sự kiện quan sát để xác định độ lệch Lưu và sử dụng dữ liệu có liên quan được phát hiện trong một phiên để xác định sự xâm nhập liên quan đến nhiều yêu cầu/đáp ứng; cho phép IDPS phát hiện tốt các tấn công đa phiên (multisession) cụ thể (kiểm tra gói tin sâu). Nhược điểm: phức tạp khi phân tích; xử lý lớn; có thể không phát hiện được trừ khi giao thức vi phạm hành vi cơ bản; có thể gây ra vấn đề với giao thức mà nó kiểm tra 107 Giám sát tệp nhật ký (Log File Monitors) Giám sát tệp nhật ký (Log file monitor – LFM) tương tự như NIDPS Xem xét các log file được tạo ra bởi các server, các thiết bị mạng, và thậm chí IDPS khác cho các mẫu và dấu hiệu Các mẫu nhận biết tấn công dễ dàng được xác định khi toàn bộ mạng và hệ thống được xem xét toàn diện Yêu cầu phân bổ các nguồn lực đáng kể vì nó sẽ liên quan đến việc tập hợp, di chuyển, lưu trữ và phân tích một khối lượng lớn dữ liệu log 108 Hành vi đáp ứng IDPS Khi IDPS phát hiện một tình trạng mạng bất thường, nó sẽ có một số tùy chọn Các đáp ứng IDPS có thể được phân thành loại chủ động hoặc bị động . Đáp ứng chủ động: hành động được xác định ngay khi một loại cảnh báo nào đó được kích hoạt . Các tùy chọn đáp ứng bị động chỉ đơn giản là báo cáo 109 Lựa chọn sản phẩm và cách tiếp cận IDPS Xem xét chính sách và kỹ thuật . Môi trường hệ thống của bạn là gì? . Mục đích và mục tiêu bảo mật của bạn là gì? . Chính sách bảo mật hiện tại của bạn là gì? Yêu cầu của tổ chức và các ràng buộc: . Yêu cầu được đánh từ bên ngoài tổ chức là gì? . Ràng buộc về tài nguyên của tổ chức là gì? 110 Lựa chọn sản phẩm và loại IDPS (tiếp) Tính năng và chất lượng của IDPS . Sản phẩm có đầy đủ khả năng mở rộng cho môi trường của bạn? . Làm thế nào có sản phẩm đã được thử nghiệm? . Mức người dùng về mục tiêu của sản phẩm là gì? . Sản phẩm có được thiết kế để phát triển theo sự phát triển của tổ chức? . Các quy định hỗ trợ cho sản phẩm là gì? 111 Điểm mạnh và hạn chế của IDPS IDPS thực hiện tốt các chức năng sau đây: . Giám sát và phân tích các sự kiện hệ thống và hành vi người dùng . Kiểm tra trạng thái an toàn về cấu hình hệ thống . Tạo ra trạng thái an ninh cơ sở cho hệ thống và theo dõi những thay đổi . Nhận ra được các mẫu sự kiện hệ thống để so khớp với các tấn công đã biết . Nhận ra được các mẫu hoạt động thay đổi từ hoạt động bình thường . Quản lý việc kiểm tra hệ điều hành và ghi lại (log) các kỹ thuật đã sử dụng và các dữ liệu đã được tạo ra 112 Điểm mạnh và hạn chế của IDPS (tiếp) IDPS thực hiện tốt các chức năng sau đây (tiếp): . Cảnh báo cho nhân viên thích hợp khi các phát hiện được có tấn công . Đo lường việc thực thi chính sách an toàn được mã hóa trong công cụ phân tích . Cung cấp các chính sách an toàn thông tin mặc định . Cho phép các chuyên gia không phải về an toàn có thể thực hiện các chức năng giám sát an toàn quan trọng 113 Điểm mạnh và hạn chế của IDPS (tiếp) IDPS không thể thực hiện các chức năng sau: . Bồi thường cho các kỹ thuật bảo mật thiếu/yếu kém trong cơ sở hạ tầng bảo vệ . Ngay lập tức phát hiện, báo cáo, ứng phó với tấn công khi có hiện tượng tải mạng nặng . Phát hiện các cuộc tấn công mới hoặc các biến thể của các cuộc tấn công hiện tại . 114 Điểm mạnh và hạn chế của IDPS (tiếp) IDPS không thể thực hiện các chức năng sau: . . Phản ứng hiệu quả với các cuộc tấn công từ những kẻ tấn công tinh vi . Điều tra các cuộc tấn công không có sự can thiệp của con người . Chống lại các cuộc tấn công có ý định cản trở hoặc phá vỡ chúng . Bồi thường cho các vấn đề liên quan đến độ trung thực của các nguồn dữ liệu . Đối phó hiệu quả với các mạng chuyển mạch 115 Các chiến lược điều khiển của IDPS Một IDPS có thể được cài đặt thông qua một trong ba chiến lược điều khiển cơ bản . Tập trung: tất cả các chức năng điều khiển của IDPS được cài đặt và quản lý tại một vị trí trung tâm . Phân phối đầy đủ: tất cả các chức năng điều khiển được áp dụng tại vị trí vật lý của mỗi thành phần IDPS . Phân phối từng phần: kết hợp cả hai; trong khi các agent cá nhân vẫn có thể phân tích và phản ứng với các mối đe dọa cục bộ, thì chúng có thể báo cáo đến các cơ sở trung tâm phân cấp để cho phép tổ chức phát hiện ra các cuộc tấn công trên diện rộng 116 Kiểm soát IDS tập trung Kiểm soát IDS hoàn toàn phân tán Kiểm soát IDS phân tán một phần Triển khai IDPS Giống như các chiến lược kiểm soát quyết định liên quan, quyết định vị trí đặt các phần tử của hệ thống phát hiện xâm nhập là một nghệ thuật Khi xây dựng kế hoạch phải chọn chiến lược triển khai dựa trên việc phân tích kỹ lưỡng những yêu cầu bảo mật thông tin của tổ chức, đồng thời gây tác động tối thiểu tới tổ chức NIDPS và HIDPS có thể được sử dụng song song để bao phủ cả các hệ thống riêng được kết nối tới mạng của tổ chức và cả hệ thống mạng 120 Triển khai Network-Based IDPSs NIST khuyến nghị 4 vị trí cho các cảm biến NIDPS . Vị trí 1: Đằng sau mỗi tường lửa ngoài, trong DMZ mạng . Vị trí 2: Bên ngoài một tường lửa ngoài . Vị trí 3: Trên mạng xương sống chính . Vị trí 4: Trên các mạng con quan trọng 121 Các vị trí đặt sensor của IDS mạng 122 Triển khai Host-Based IDPS Cài đặt đúng các HIDPS là một công việc vất vả và tốn nhiều thời gian Trước tiên, bắt đầu với việc cài đặt các hệ thống quan trọng nhất Tiếp tục cài đặt cho đến khi tất cả các hệ thống được cài đặt hoàn toàn, hoặc tổ chức đạt được mức kế hoạch đủ bảo đảm hệ thống sẵn sàng 123 Đo lường hiệu quả của IDPS IDPS được đánh giá bằng cách sử dụng bốn số liệu chi phối: ngưỡng, danh sách đen và danh sách cho phép, các thiết lập cảnh báo, và xem và sửa mã Đánh giá IDPS: vd mức có thể đọc 100 Mb/s, hay IDS đã có thể phát hiện 97% các cuộc tấn công trực tiếp Phát triển tập này có thể khá tẻ nhạt, nhưng hầu hết các nhà cung cấp IDPS đều cung cấp kỹ thuật kiểm tra xác minh rằng hệ thống được thực hiện như mong đợi 124 Đo lường hiệu quả của IDPS (tiếp) Một vài trong số các tiến trình thử nghiệm này sẽ cho phép các quản trị viên: . Ghi và truyền lại các gói tin từ một tiến trình quét virus/sâu thật sự . Ghi và truyền lại các gói tin từ một tiến trình quét virus/sâu thật sự với phiên kết nối TCP/IP không đầy đủ (thiếu các gói SYN) . Quét virus/sâu để có được một hệ thống không có điểm yếu 125 5. Honeypot, Honeynet và hệ thống Padded Cell 5. Honey Pot, Honey Net và hệ thống Padded Cell 1. Honey pot, Honey net và hệ thống Padded cell 2. Các hệ thống bẫy và tìm vết 3. Ngăn chặn xâm nhập tích cực 127 5.1. Honey Pot, Honey Net và hệ thống Padded Cell Honey pot: hệ thống mồi được thiết kế để thu hút những kẻ tấn công tiềm năng tránh xa các hệ thống quan trọng và khuyến khích các cuộc tấn công chống lại chính mình Honey net: tập các honey pot, kết nối một số hệ thống honey pot trên một subnet Honey pot được thiết kế để: . Chuyển hướng kẻ tấn công truy cập vào hệ thống quan trọng . Thu thập thông tin về hoạt động của kẻ tấn công . Khuyến khích kẻ tấn công ở lại trên hệ thống đủ dài để các quản trị viên ghi lại sự kiện, và có thể đáp trả 128 Bộ công cụ mồi 129 Honey Pot, Honey Net và hệ thống Padded Cell (tiếp) Tế bào đệm (Padded Cell): honey pot đã được bảo vệ vì vậy nó không thể dễ dàng bị xâm nhập Ngoài việc thu hút những kẻ tấn công với các dữ liệu hấp dẫn, một tế bào đệm còn hoạt động song song với một IDS truyền thống Khi IDS phát hiện được kẻ tấn công, nó sẽ chuyển chúng vào một môi trường mô phỏng đặc biệt, nơi có thể không gây hại 130 Honey Pot, Honey Net và hệ thống Padded Cell (tiếp) Ưu điểm . Kẻ tấn công có thể được chuyển hướng đến mục tiêu mà chúng không thể phá hủy . Các quản trị viên có thời gian để quyết định xem đối phó với kẻ tấn công như thế nào . Những hành động của kẻ tấn công có thể được theo dõi một cách dễ dàng và rộng rãi hơn, và các bản ghi có thể được sử dụng để tinh chỉnh các mẫu nguy cơ và cải thiện các biện pháp bảo vệ hệ thống . Honey pot có thể hiệu quả trong việc bắt những người từ bên trong đang rình mò xung quanh mạng 131 Honey Pot, Honey Net và hệ thống Padded Cell (tiếp) Nhược điểm: . Ý nghĩa pháp lý của việc sử dụng các thiết bị này không được xác định rõ . Honey pot và các tế bào đệm vẫn chưa được chứng minh là có công nghệ bảo mật hữu ích chung . Kẻ tấn công chuyên nghiệp, khi đã bị chuyển hướng vào trong một hệ thống mồi, có thể trở nên tức giận và sẽ khởi động một cuộc tấn công thù địch hơn chống lại các hệ thống hệ thống của một tổ chức . Quản trị viên và các nhà quản lý bảo mật sẽ cần đạt được mức độ chuyên môn cao để sử dụng các hệ thống này. 132 5.2. Các hệ thống bẫy và tìm vết Sử dụng kết hợp các kỹ thuật phát hiện xâm nhập và tìm dấu vết nó quay về nguồn Bẫy (trap) thường bao gồm honey pot hoặc tế bào đệm và báo động Hạn chế pháp lý với bẫy và tìm vết . Dụ dỗ: quá trình thu hút sự chú ý đến hệ thống bằng cách đặt bit thông tin trêu ngươi tại các địa điểm quan trọng . Bẫy : hành động thu hút một cá nhân thực hiện hành vị phạm pháp . Dụ dỗ là hợp pháp và có đạo đức, trong khi đó bẫy thì không. 133 5.3. Phòng ngừa xâm nhập chủ động Một số tổ chức cài đặt các biện pháp đối phó tích cực để ngăn chặn các cuộc tấn công Một công cụ (LaBrea) chiếm không gian địa chỉ IP không sử dụng để giả vờ là một máy tính và cho phép kẻ tấn công hoàn thành một yêu cầu kết nối, nhưng sau đó giữ kết nối mở. 134

File đính kèm:

bai_giang_an_toan_va_bao_mat_he_thong_thong_tin_chuong_4_cac.pdf

bai_giang_an_toan_va_bao_mat_he_thong_thong_tin_chuong_4_cac.pdf