Bài giảng An toàn mạng - Chương 1: Tổng quan về an toàn mạng - Hoàng Sỹ Tương

Ngăn chặn thông tin (Interruption)

Tài nguyên thông tin bị phá huỷ, không sẵn sàng phục

vụ hoặc không sử dụng được.

Đây là hình thức tấn công làm mất khả năng sẵn sàng

phục vụ của thông tin.

vd: Phá huỷ ổ cứng, cắt đường truyền .

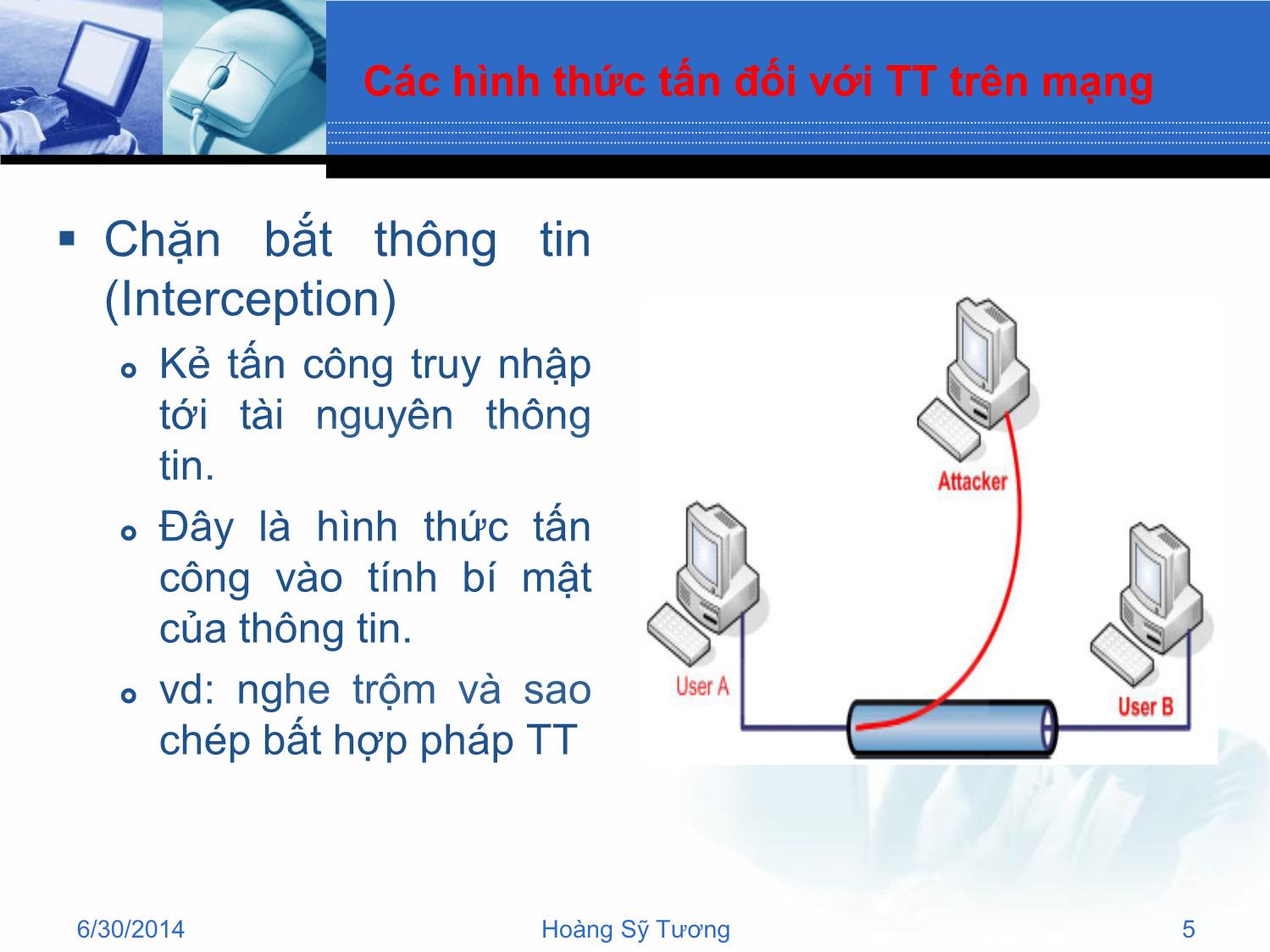

Chặn bắt thông tin

(Interception)

Kẻ tấn công truy nhập

tới tài nguyên thông

tin.

Đây là hình thức tấn

công vào tính bí mật

của thông tin.

vd: nghe trộm và sao

chép bất hợp pháp TT

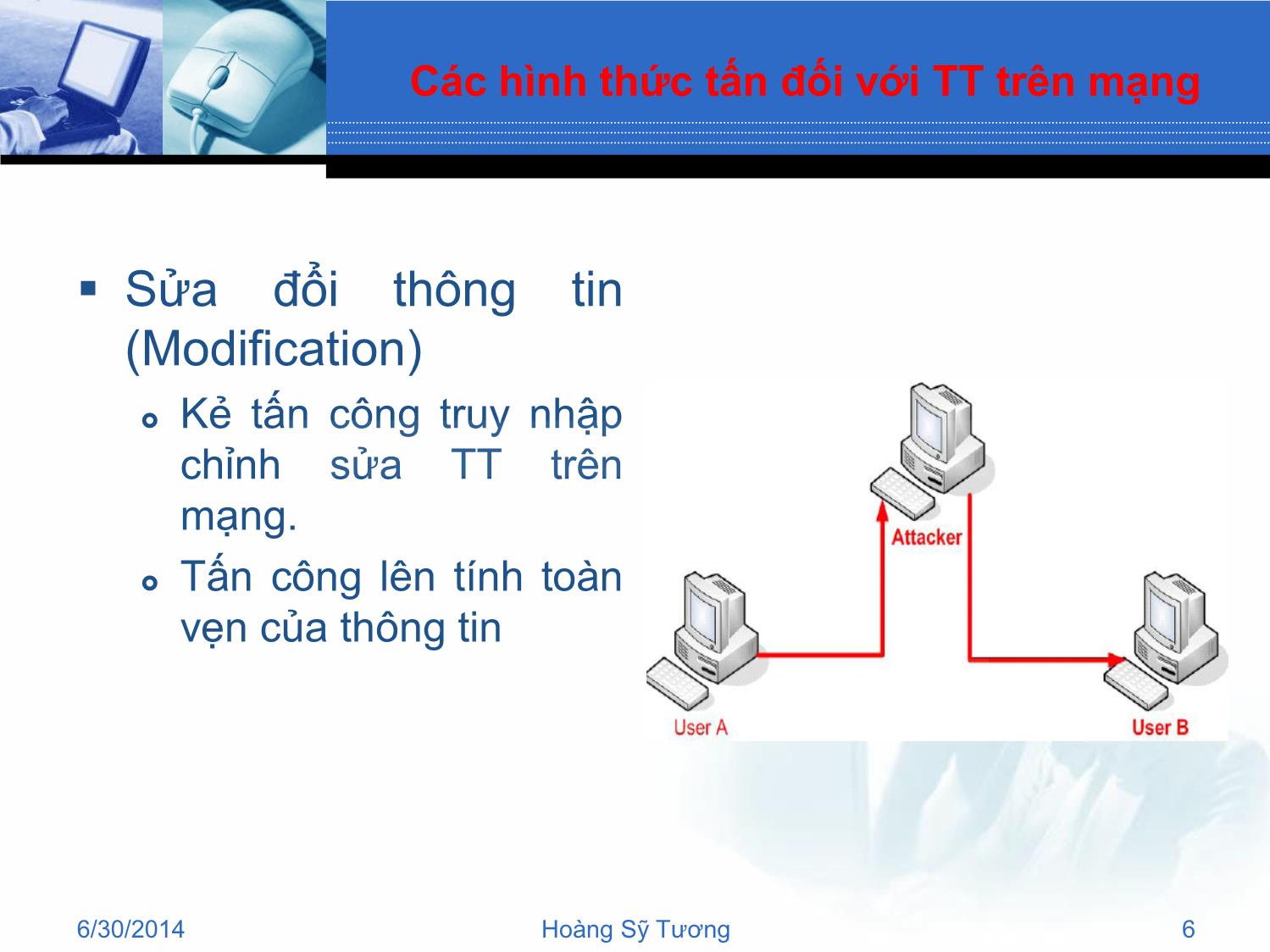

Sửa đổi thông tin

(Modification)

Kẻ tấn công truy nhập

chỉnh sửa TT trên

mạng.

Tấn công lên tính toàn

vẹn của thông tin

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Trang 8

Trang 9

Trang 10

Tải về để xem bản đầy đủ

Bạn đang xem 10 trang mẫu của tài liệu "Bài giảng An toàn mạng - Chương 1: Tổng quan về an toàn mạng - Hoàng Sỹ Tương", để tải tài liệu gốc về máy hãy click vào nút Download ở trên

Tóm tắt nội dung tài liệu: Bài giảng An toàn mạng - Chương 1: Tổng quan về an toàn mạng - Hoàng Sỹ Tương

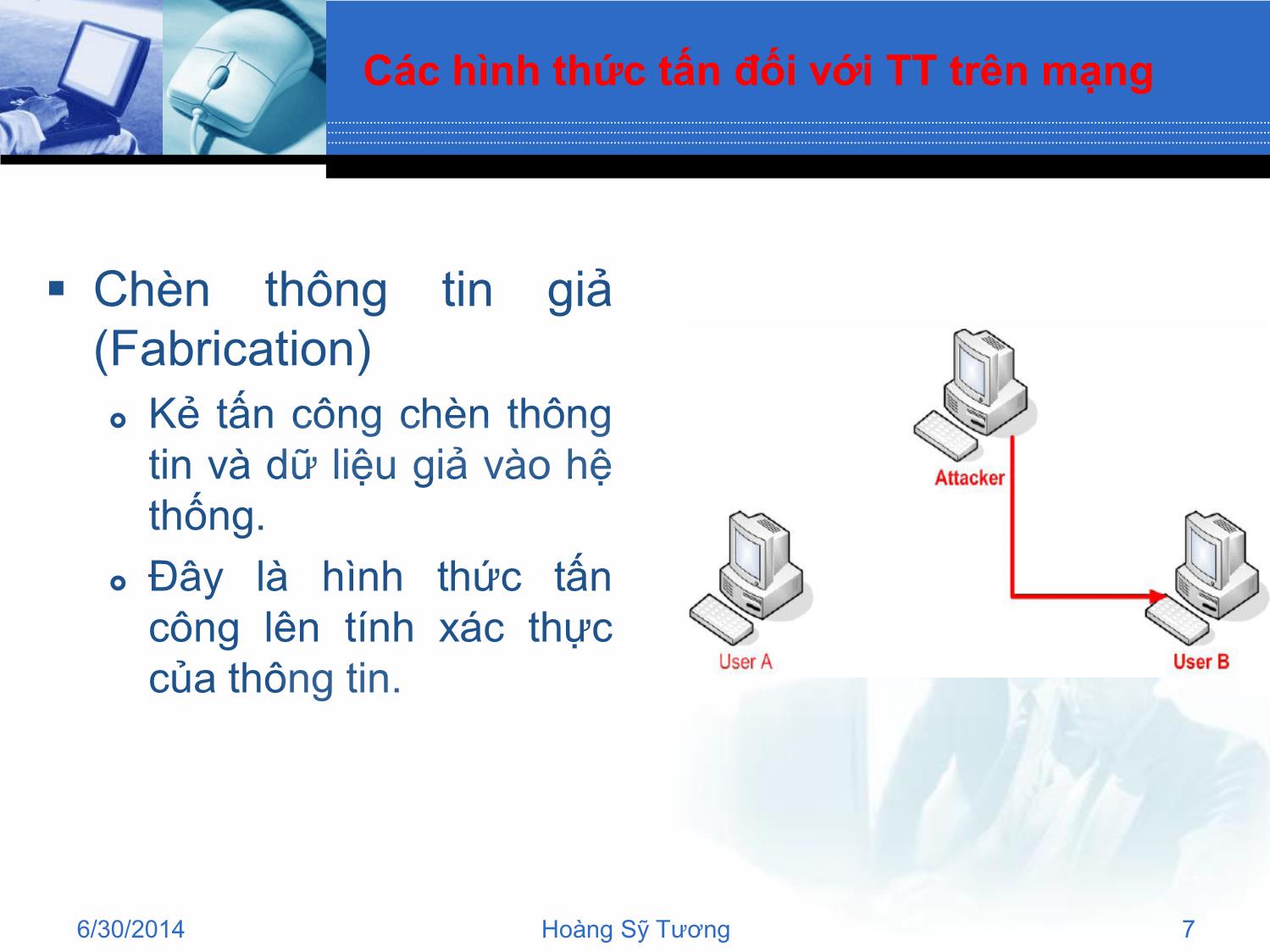

Kẻ tấn công truy nhập chỉnh sửa TT trên mạng. Tấn công lên tính toàn vẹn của thông tin 6/30/2014 Hoàng Sỹ Tương 6 Các hình thức tấn đối với TT trên mạng . Chèn thông tin giả (Fabrication) Kẻ tấn công chèn thông tin và dữ liệu giả vào hệ thống. Đây là hình thức tấn công lên tính xác thực của thông tin. 6/30/2014 Hoàng Sỹ Tương 7 Các hình thức tấn đối với TT trên mạng Các hình thức tấn trên được phân thành 2 lớp: . Tấn công bị động (passive attacks) . Tấn công chủ động (active attacks) 6/30/2014 Hoàng Sỹ Tương 8 Các hình thức tấn đối với TT trên mạng . Tấn công bị động (passive attacks) Là kiểu tấn công chặn bắt TT như nghe trộm và quan sát truyền tin. Mục đích của kẻ tấn công là biết được TT truyền trên mạng. Có hai kiểu tấn công bị động là khám phá nội dung thông báo và phân tích luồng thông tin 6/30/2014 Hoàng Sỹ Tương 9 Khám phá nội dung thông tin Thực hiện bằng cách nghe trộm các cuộc nói chuyện điện thoại, đọc trộm thư điện tử, xem trộm nội dung tệp tin rõ. 6/30/2014 Hoàng Sỹ Tương 10 Phân tích luồng thông tin Kẻ tấn công thu các thông báo được truyền trên mạng và tìm cách khám phá thông tin. Nếu TT bị mã hóa đối phương có thể quan sát các mẫu thông báo để xác định vị trí và định danh của các máy liên lạc từ đó đoán ra bản chất của các cuộc liên lạc. 6/30/2014 Hoàng Sỹ Tương 11 Kết luận . Tấn công bị động rất khó bị phát hiện vì nó không làm thay đổi số liệu và không để lại dấu vết rõ ràng. . Biện pháp hữu hiệu để chống lại kiểu tấn công này là ngăn chặn chứ không phải phát hiện. 6/30/2014 Hoàng Sỹ Tương 12 Các hình thức tấn đối với TT trên mạng Tấn công chủ động (active attacks) Là kiểu tấn công sửa đổi luồng số liệu hay tạo ra các luồng dữ liệu giả và có thể được chia thành 4 loại nhỏ sau: . Đóng giả (Masquerade) . Dùng lại (relay) . Sửa đổi thông báo (Modification of Messages) . Từ chối cung cấp dịch vụ (Denial of Service) 6/30/2014 Hoàng Sỹ Tương 13 Đóng giả (Masquerade) . Một thực thể (người dùng, chương trình, máy tính ...) đóng giả một thực thể khác. 6/30/2014 Hoàng Sỹ Tương 14 Dùng lại (Relay) . Thụ động bắt các thông báo và sau đó truyền lại nhằm đạt được mục đích bất hợp pháp. 6/30/2014 Hoàng Sỹ Tương 15 Sửa đổi thông báo (Modification of messages) . Một bộ phận của thông báo được sửa đổi hoặc các thông báo bị làm trễ và thay đổi trật tự để đạt được mục đích bất hợp pháp. 6/30/2014 Hoàng Sỹ Tương 16 Từ chối dịch vụ (Denial of service) Ngăn hoặc cấm việc sử dụng bình thường hoặc quản lý các tiện ích truyền thông. 6/30/2014 Hoàng Sỹ Tương 17 Kết luận Tấn công chủ động và bị động có những đặc trưng khác nhau Kiểu tấn công thụ động khó phát hiện nhưng có biện pháp để ngăn chặn thành công. Kiểu tấn công chủ động dễ phát hiện nhưng lại khó ngăn chặn tuyệt đối, nó đòi hỏi việc bảo vệ vật lý tất cả các phương tiện truyền thông mọi lúc, mọi nơi. Giải pháp để chống lại kiểu tấn công này là phát hiện chúng và khôi phục mạng khi bị phá vỡ hoặc khi thông tin bị trễ. 6/30/2014 Hoàng Sỹ Tương 18 Chương I: Tổng quan về an toàn mạng Chương I: Tổng quan về an toàn mạng • Các hình thức tấn công đối với TT trên mạng • Các dịch vụ bảo vệ thông tin trên mạng • Mô hình của hệ thống bảo mật thông tin dùng KTMM • Giải pháp tổng thể cho bảo mật thông tin Trên mạng 6/30/2014 Hoàng Sỹ Tương 19 Các dịch vụ bảo vệ thông tin trên mạng Dịch vụ bí mật (Confidentiality) Dịch vụ bí mật bảo đảm TT trong hệ thống máy tính và thông tin được truyền chỉ được đọc bởi những bên được uỷ quyền. Dịch vụ bí mật bảo vệ dữ liệu được truyền chống lại các tấn công bị động nhằm khám phá nội dung thông báo. TT được bảo vệ có thể là tất cả dữ liệu được truyền giữa hai người dùng trong một khoảng thời gian hoặc một thông báo lẻ, hay một số trường trong thông báo. Dịch vụ bí mật cung cấp khả năng bảo vệ luồng TT khỏi bị tấn công phân tích tình huống. 6/30/2014 Hoàng Sỹ Tương 20 Dịch vụ xác thực (Authentication) Dịch vụ xác thực đảm bảo rằng việc truyền thông là xác thực nghĩa là cả người gửi và người nhận không bị mạo danh. Trong trường hợp giao có một giao dịch đang xảy ra, DVXT đảm bảo với bên nhận rằng thông báo đến đúng từ bên nêu danh. Nói cách khác, dịch vụ xác thực yêu cầu nguồn gốc của thông báo được nhận dạng đúng với các định danh đúng. 6/30/2014 Hoàng Sỹ Tương 21 Dịch vụ toàn vẹn (Integrity) Dịch vụ Toàn vẹn đòi hỏi rằng các tài nguyên hệ thống máy tình và thông tin được truyền không bị sửa đổi trái phép. Dịch vụ toàn vẹn có thể áp dụng cho một thông báo, một luồng thông báo hay chỉ một số trường trong thông báo. Dịch vụ toàn vẹn có thể là dịch vụ toàn vẹn định hường kết nối (connection-oriented) hoặc phi kết nối. 6/30/2014 Hoàng Sỹ Tương 22 Không thể chối bỏ (Nonrepudiation) Dịch vụ không thể chối bỏ ngăn chặn người gửi hay người nhận chối bỏ thông báo được truyền. Khi thông báo được gửi đi người nhận có thể chứng minh rằng người gửi nêu danh đã gửi nó đi. Khi thông báo nhận được người gửi có thể chứng minh thông báo đã nhận được bởi người nhận hợp pháp. 6/30/2014 Hoàng Sỹ Tương 23 Kiểm soát truy nhập (Access Control) Kiểm soát truy nhập là khả năng hạn chế và kiểm soát truy nhập đến các hệ thống máy tính và các ứng dụng theo các đường truyền thông. Mỗi thực thể muốn truy nhập đều phải định danh hay xác nhận có quyền truy nhập phù hợp. 6/30/2014 Hoàng Sỹ Tương 24 Sẵn sàng phục vụ (Availability) Sẵn sàng phục vụ đòi hỏi rằng các tài nguyên hệ thống máy tính luôn sẵn sàng đối với những bên được uỷ quyền khi cần thiết. Các tấn công có thể làm mất hoặc giảm khả năng sẵn sàng phục vụ của các chương trình phần mềm và các tài nguyên phần cứng của mạng máy tính. 6/30/2014 Hoàng Sỹ Tương 25 Chương I: Tổng quan về an toàn mạng • Các hình thức tấn công đối với TT trên mạng • Các dịch vụ bảo vệ thông tin trên mạng • Mô hình của hệ thống bảo mật thông tin dùng KTMM • Giải pháp tổng thể cho bảo mật thông tin Trên mạng 6/30/2014 Hoàng Sỹ Tương 26 Các kỹ thuật bảo vệ thông tin trên mạng Mã hoá Che dấu thông tin mật được đặt trong hệ thống. Được dùng để hỗ trợ cơ chế truyền thông xác thực giữa các cặp người dùng hợp pháp mà ta gọi là người uỷ nhiệm (Principal). Được dùng để cài đặt cơ chế chữ ký số 6/30/2014 Hoàng Sỹ Tương 27 Cơ chế xác thực Trong các hệ thống nhiều người dùng tập trung các cơ chế xác thực thường là đơn giản. Định danh của người dùng có thể được xác định bởi việc kiểm tra mật khẩu của mỗi phiên giao dịch. Trong các mạng máy tính việc xác thực là biện pháp mà nhờ nó các định danh của các máy chủ và các máy khách hàng được xác minh là đáng tin cậy. Cơ chế được dùng để đạt được điều này là dựa trên quyền sở hữu các khoá mã. 6/30/2014 Hoàng Sỹ Tương 28 Cơ chế điều khiển truy nhập Các cơ chế điều khiển truy nhập được dùng để đảm bảo rằng chỉ có một số người dùng được gán quyền mới có thể truy nhập tới các tài nguyên thông tin. Các cơ chế điều khiển truy nhập xảy ra trong các hệ điều hành đa người dùng không phân tán. 6/30/2014 Hoàng Sỹ Tương 29 Mô hình của hệ thống thông bảo mật thông tin trên mạng dùng KTMM 6/30/2014 Hoàng Sỹ Tương 30 Các thành phần của mô hình bảo mật thông tin trên mạng máy tính dùng kỹ thuật mật mã. Message: Đây là những thông tin có giá trị cần được trao đổi trên mạng giữa những người uỷ nhiệm. security-related transformation: Bao gồm các thao tác sử dụng KTMM để giữ bí mật và xác thực thông tin như mã hoá, tạo chữ ký số... Secret information: Là những thông tin bí mật được chia sẽ giữa những người uỷ nhiệm mà kẻ tấn công không thể biết được. Khoá mật mã được dùng trong các phép biến đổi an toàn thông tin. Information channel: Là kênh truyền thông công khai. Kẻ tấn công có thể thu được các thông tin mã từ kênh truyền thông này. Trusted third party: Có trách nhiệm phân phối khoá bí mật cho hai người uỷ nhiệm mà không cho bất kỳ kẻ tấn công nào biết. 6/30/2014 Hoàng Sỹ Tương 31 Các thao tác trong việc thiết kế một dịch vụ an toàn Thiết kế thuật toán mật mã để thực hiện phép biến đổi thông tin. Sinh khoá mật mã để dùng cho các thuật toán được thiết kế. Quản lý và phân phối khoá mật mã. Xây dựng các giao thức an toàn được dùng bởi hai người uỷ nhiệm. 6/30/2014 Hoàng Sỹ Tương 32 . Các kỹ thuật bảo vệ thông tin trên mạng . Mô hình của hệ thống bảo mật thông tin trên mạng dùng KTMM . Giải pháp tổng thể cho an toàn thông tin trên mạng. 6/30/2014 Hoàng Sỹ Tương 33 Các mức bảo vệ thông tin trên mạng Quyền truy cập Đăng ký tên và mật khẩu Mã hoá dữ liệu Bảo vệ vật lý Bức tường lửa 6/30/2014 Hoàng Sỹ Tương 34 . Quyền truy nhập Nhằm kiểm soát tài nguyên thông tin của mạng và quyền hạn của người sử dụng trên tài nguyên đó. Hiện tại việc kiểm soát thường là ở mức tệp . Đăng ký tên và mật khẩu Thực ra đây cũng là mức kiểm soát truy nhập nhưng không phải ở mức thông tin mà ở mức hệ thống Đây là phương pháp phổ biến nhất vì nó đơn giản ít phí tổn và cũng rất hiệu quả 6/30/2014 Hoàng Sỹ Tương 35 . Mã hoá dữ liệu Dữ liệu được biến đổi từ dạng nhận thức được sang dạng không nhận thức được theo một thuật toán nào đó (lập mã) và sẽ được biến đổi ngược lại (dịch mã) ở nơi nhận. Đây là lớp bảo vệ thông tin rất quan trọng và được sử dụng rộng rãi trong môi trường mạng. . Bảo vệ vật lý Nhằm ngăn cản truy nhập vật lý bất hợp pháp vào hệ thống. . Bức tường lửa Ngăn chặn các thâm nhập trái phép (theo danh sách truy nhập xác định trước) và thậm chí có thể “lọc’ bỏ các gói tin mà ta không muốn gửi hoặc nhận vào vì lý do nào đấy 6/30/2014 Hoàng Sỹ Tương 36 Các phương pháp và phương tiện bảo vệ thông tin . Các phương pháp bảo vệ thông tin Các chướng ngại Điều khiển sự tiếp cận Mã hoá thông tin Các quy định Cưỡng bức Kích thích 6/30/2014 Hoàng Sỹ Tương 37 Các phương pháp và phương tiện bảo vệ thông tin . Các phương tiện bảo vệ TT Vật lý Máy móc chương trình Tổ chức Luật pháp Đạo đức 6/30/2014 Hoàng Sỹ Tương 38 Hệ thống an toàn thông trên các HDH mạng . Cơ chế an toàn của hệ điều hành mạng có nhiệm vụ quản lý và phân quyền cho người sử dụng đối với các tài nguyên mạng. . Các vấn đề cần quan tâm đối với hệ thống an toàn thông tin trên mạng là: Bộ nhớ (Memory): phải được phân chia và sử dụng độc lập giữa những người sử dụng và ứng dụng. Các thiết bị vào ra (I/O devices): Các thiết bị vào ra phải được sử dụng tách biệt giữa các ứng dụng, người sử dụng như các ổ đĩa chảng hạn. 6/30/2014 Hoàng Sỹ Tương 39 Các thiết bị ngoại vi: Các thiết bị ngoại vi như máy in, máy vẽ,...cần được bảo vệ và phân quyền sử dụng. Các ứng dụng và các chương trình con chia sẽ: Cần được bảo vệ và phân cấp sử dụng tốt. Số liệu chia sẽ: Cần được bảo vệ và sử dụng đúng quyền hạn giữa những người sử dụng và ứng dụng 6/30/2014 Hoàng Sỹ Tương 40 . Mỗi hệ điều hành mạng đều có một hệ thống an toàn được xây dựng sẵn. Tuy nhiên mỗi hệ có cách thức cài đặt khác nhau nhưng chúng đều được tổ chức thành ba mức. An toàn truy nhập mạng An toàn truy nhập hệ thống An toàn file và thư mục 6/30/2014 Hoàng Sỹ Tương 41 An toàn truy nhập mạng Xác định tính chân thực của người dùng Xác định thời gian mà người dùng được truy nhập vào mạng. Xác định trạm làm việc mà người dùng được phép truy nhập vào mạng từ đó. Xác định người lạ mặt. Ngày mãn hạn của khoản mục người dùng. Vô hiệu hóa khoản mục Kết luận: An toàn truy nhập mạng có chức năng trả lời các câu hỏi người dùng là ai, anh ta được truy nhập mạng khi nào, ở đâu và truy nhập mạng như thế nào. 6/30/2014 Hoàng Sỹ Tương 42 An toàn truy nhập hệ thống . Xác định quyền hạn của người dùng đối với người dùng và quyền hạn của người dùng đối với các thiết bị và các thao tác hệ thống. . Các thao tác đối với khoản mục như: Tạo các khoản mục người dùng, nhóm người dùng. Xóa các khoản mục người dùng, nhóm người dùng. Xem thông tin về khoản mục người dùng, nhóm người dùng. Xem, thêm, bớt thành viên của nhóm người dùng. Vô hiệu hóa khoản mục. . Các thao tác đối với thiết bị như: Truy nhập vào mạng từ máy chủ Tắt máy chủ Dùng máy in Backup và khôi phục dữ liệu 6/30/2014 Hoàng Sỹ Tương 43 An toàn truy nhập file và thư mục . Đối tượng được gán quyền Đối tượng được gán quyền là người dùng, nhóm người dùng, một tập hợp người dùng nào đó. Khi một nhóm có một số quyền nào đó thì những thành viên của nhóm đó sẽ được nhận những quyền đó. Khi một người dùng bị đưa ra khỏi nhóm thì anh ta cũng sẽ không còn quyền của nhóm nữa. 6/30/2014 Hoàng Sỹ Tương 44 An toàn truy nhập file và thư mục . Đối tượng để gán quyền Đối tượng để gán quyền là thư mục và tệp Khi một đối tượng (người dùng, nhóm người dùng...) được gán một số quyền nào đó đối với một thư mục thì nói chung họ sẽ có những quyền đó đối với tệp và thư mục con. . Quyền thực sự Do người dùng được nhận quyền đối với thư mục và tệp với nhiều tư cách khác nhau như được gán trực tiếp , là thành viên của nhiều nhóm, hoặc do các hạn ches khác như quyền thừa hưởng... Nên quyền thực sự của người dùng đối với một thư mục và tệp là quyền tổng hợp của tất cả các quyền được tính theo những quy tắc nhất định. 6/30/2014 Hoàng Sỹ Tương 45 An toàn truy nhập file và thư mục . Danh sách các quyền Quyền R (Read) Quyền X (Execute) Quyền W (Write) Quyền D (Delete) Quyền P (Permission) Quyền O (Owner) 6/30/2014 Hoàng Sỹ Tương 46 Kết luận . Giải pháp tổng thể cho an toàn mạng bao gồm cả việc sử dụng kỹ thuật mật mã và an toàn truy nhập. . Bên cạnh đó còn phải kể đến các kỹ thuật vật lý như trang thiết bị bảo vệ tài nguyên mạng có giá trị, canh phòng bảo vệ các tòa nhà chứa tài nguyên, chế tạo các thiết bị chuyên dụng để bảo vệ về vận chuyển thông tin có giá trị cao như các hoạt động ngân hàng, an ninh Quốc gia... . Các biện pháp quản lý hành chính và nghiệp vụ cũng đóng một vai trò rất quan trọng. 6/30/2014 Hoàng Sỹ Tương 47 Câu hỏi ôn tập chương I 1. Nêu và phân tích các hình thức tấn công đối với thông tin trên mạng máy tính? 2. Nêu rõ đặc trưng cơ bản của tấn công chủ động và tấn công bị động? 3. Nêu và phân tích các dịch vụ bảo vệ thông tin trên mạng? 4. Phân tích các mức bảo vệ thông tin trên mạng máy tính? 5. Trình bầy các phương pháp và phương tiện bảo vệ thông tin? 6. Trình bầy chế độ an toàn của hệ điều hành? 6/30/2014 Hoàng Sỹ Tương 48 Tài liệu tham khảo 6/30/2014 Hoàng Sỹ Tương 49 Tài liệu tham khảo 6/30/2014 Hoàng Sỹ Tương 50 Tài liệu tham khảo 6/30/2014 Hoàng Sỹ Tương 51 Thank you for listening

File đính kèm:

bai_giang_an_toan_mang_chuong_1_tong_quan_ve_an_toan_mang_ho.pdf

bai_giang_an_toan_mang_chuong_1_tong_quan_ve_an_toan_mang_ho.pdf